BIOPASS 惡意軟件使用 OBS Studio 流媒體軟件記錄受害者屏幕

趨勢科技 發現了 攻擊和監視中國博彩網站用戶的 BIOPASS 惡意軟件. 研究人員推測,知名間諜黑客組織 Winnti (APT41) 可能是創建此惡意軟件的幕後黑手.

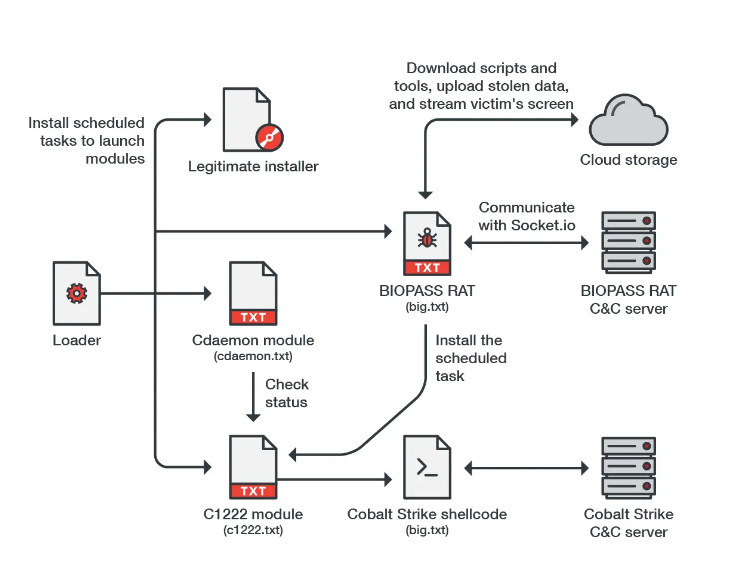

BIOPASS 是一種遠程訪問木馬 (鼠) 用 Python 編寫. 通常, 它隱藏在 Adobe Flash Player 或 Microsoft Silverlight 的合法安裝程序中, 在中國仍在使用, 即使他們不再在世界其他地方得到支持.

專家寫道,惡意 JavaScript 用於傳播惡意軟件, 託管在中國博彩網站的技術支持或聊天頁面上. 它將用戶重定向到向潛在受害者提供受感染安裝程序的頁面. 如果用戶中了網絡罪犯的這個把戲, BIOPASS 侵入了他的系統.

惡意軟件與其他 RAT 差別不大,並具有文件系統評估等功能, 遠程桌面訪問, 文件竊取和 shell 命令執行. 該惡意軟件還可以通過從瀏覽器和即時通訊程序中竊取數據來洩露受害者的個人信息 (包括QQ瀏覽器, 2345 探索者, 搜狗瀏覽器和 360 安全瀏覽器, 微信, QQ與娛樂).

該惡意軟件的一個有趣特徵是使用流行的流媒體軟件 OBS Studio, Twitch 用戶經常使用, YouTube, 等等. 攻擊者在 OBS Studio 中使用 RTMP 捕獲用戶屏幕並將視頻直接廣播到惡意軟件控制面板.

我們認為 BIOPASS RAT 仍在積極開發中. 例如, 我們在分析過程中發現的一些標記指的是不同版本的 RAT 代碼, 例如“V2”或“BPSV3”. 我們發現的許多加載程序默認用於加載 Cobalt Strike shellcode,而不是 BIOPASS RAT 惡意軟件. 此外, BIOPASS RAT 還創建計劃任務以在初始化期間加載 Cobalt Strike shellcode, 表明攻擊背後的惡意行為者仍然嚴重依賴 Cobalt Strike.趨勢科技專家寫道.

有趣的是, 溫蒂集團, 據稱負責創建惡意軟件, 被稱為中國網絡間諜組織. 有時, 以謀取私利為目的, Winnti 安排襲擊東南亞博彩公司. 因為在這種情況下,攻擊針對的是中國用戶, 研究人員不太確定他們的歸因.

讓我提醒你,我也寫過 中國黑客在被發現前幾天掩蓋了他們的踪跡並刪除了惡意軟件.