BIOPASS -haittaohjelma käyttää OBS Studion suoratoisto -ohjelmistoa uhriruutujen tallentamiseen

Trend Micro on löytänyt BIOPASS-haittaohjelma, joka hyökkää ja vakoilee kiinalaisten uhkapelisivustojen käyttäjiä. Tutkijat spekuloivat, että tunnettu vakoojahakkerointiryhmä Winnti (APT41) saattaa olla tämän haittaohjelman luomisen takana.

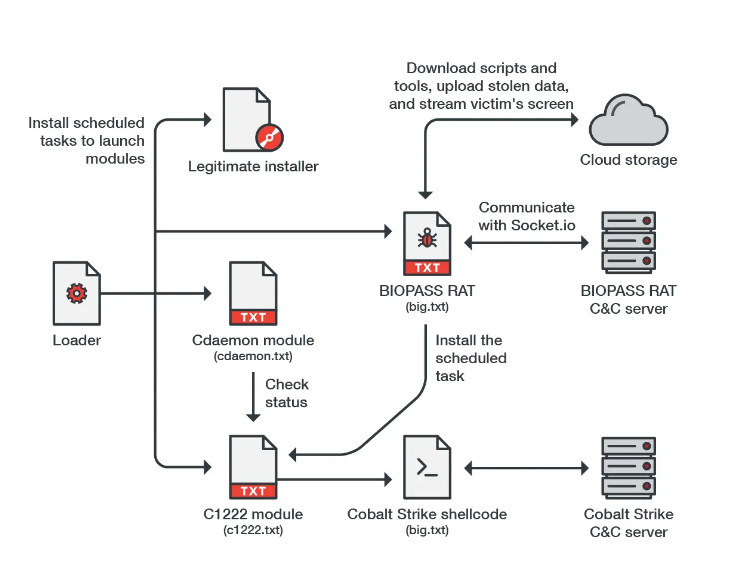

BIOPASS on etäkäyttötroijalainen (ROTTA) kirjoitettu Pythonilla. Tyypillisesti, se piiloutuu Adobe Flash Playerin tai Microsoft Silverlightin laillisten asennusohjelmien sisään, jotka ovat edelleen käytössä Kiinassa, vaikka niitä ei enää tueta muualla maailmassa.

Asiantuntijat kirjoittavat, että haittaohjelmien levittämiseen käytetään haitallista JavaScriptiä, jota isännöidään kiinalaisten uhkapelisivustojen teknisen tuen tai chat-sivuilla. Se ohjaa käyttäjät sivuille, jotka tarjoavat tartunnan saaneita asentajia mahdollisille uhreille. Jos käyttäjä rakastui tähän kyberrikollisten temppuun, BIOPASS tunkeutui hänen elimistöönsä.

Haittaohjelmat eroavat vähän muista RAT-ohjelmista, ja niissä on esimerkiksi tiedostojärjestelmän arviointi, etätyöpöytäkäyttö, tiedostojen varastaminen ja komentotulkkikomentojen suorittaminen. Haittaohjelmat voivat myös vaarantaa uhrien henkilökohtaiset tiedot varastamalla tietoja selaimista ja pikaviestinnästä (mukaan lukien QQ-selain, 2345 tutkimusmatkailija, Sogou Explorer ja 360 Turvallinen selain, WeChat, QQ ja Aliwangwang).

Tämän haittaohjelman mielenkiintoinen ominaisuus on suositun striimausohjelmiston OBS Studio käyttö, jota Twitchin käyttäjät käyttävät usein, YouTube, ja niin edelleen. Hyökkääjät käyttivät RTMP:tä OBS Studiossa siepatakseen käyttäjän näytön ja lähettääkseen videon suoraan haittaohjelmien ohjauspaneeliin..

Mielenkiintoista, Winnti-ryhmä, jonka väitetään olevan vastuussa haittaohjelman luomisesta, tunnetaan kiinalaisena kybervakoiluryhmänä. Joskus, henkilökohtaisen hyödyn saamiseksi, Winnti järjestää hyökkäyksiä rahapeliyhtiöitä vastaan Kaakkois-Aasiassa. Koska tässä tapauksessa hyökkäykset kohdistuvat kiinalaisiin käyttäjiin, tutkijat eivät ole liian varmoja omistajuudestaan.

Haluan muistuttaa teitä siitä, että kirjoitin myös sen Kiinalaiset hakkerit peittävät jäljet ja poistavat haittaohjelmat muutama päivä ennen havaitsemista.