BIOPASSマルウェアは、OBSStudioストリーミングソフトウェアを使用して被害者の画面を記録します

トレンドマイクロ 発見した 中国のギャンブルサイトのユーザーを攻撃してスパイするBIOPASSマルウェア. 研究者たちは、有名なスパイハッキンググループWinntiが (APT41) このマルウェアの作成の背後にある可能性があります.

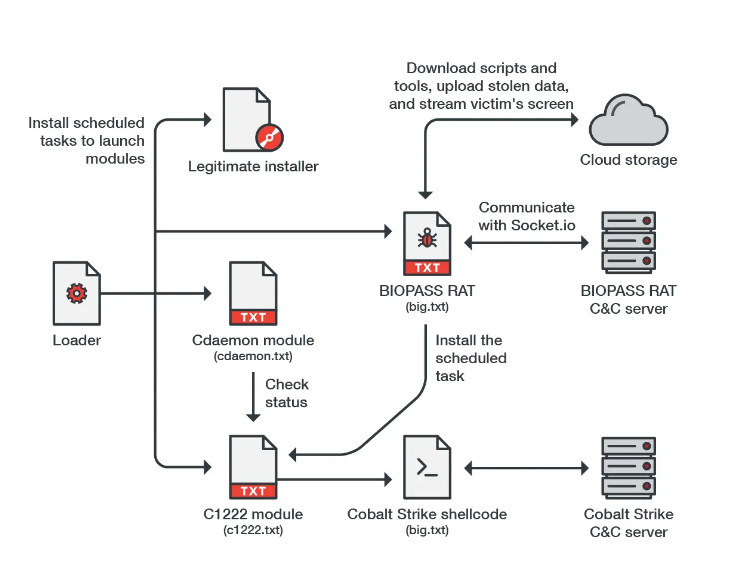

BIOPASSはリモートアクセス型トロイの木馬です (ねずみ) Pythonで書かれた. 一般的に, Adobe FlashPlayerまたはMicrosoftSilverlightの正規のインストーラーの内部に隠れています, 中国ではまだ使用されています, 他の地域ではサポートされなくなったとしても.

専門家は、悪意のあるJavaScriptがマルウェアの拡散に使用されていると書いています, これは、中国のギャンブルサイトのテクニカルサポートまたはチャットページでホストされています. 感染したインストーラーを潜在的な被害者に提供するページにユーザーをリダイレクトします. ユーザーがサイバー犯罪者のこのトリックに陥った場合, BIOPASSは彼のシステムに侵入しました.

マルウェアは他のRATとほとんど変わらず、ファイルシステムの評価などの機能を備えています。, リモートデスクトップアクセス, ファイルの盗難とシェルコマンドの実行. このマルウェアは、ブラウザやインスタントメッセンジャーからデータを盗むことにより、被害者の個人情報を危険にさらす可能性もあります。 (QQブラウザを含む, 2345 冒険者, 捜狗エクスプローラーと 360 安全なブラウザ, WeChat, QQとAliwangwang).

このマルウェアの興味深い機能は、人気のあるストリーマーソフトウェアOBSStudioの使用です。, これはTwitchのユーザーによってよく使用されます, YouTube, 等々. 攻撃者はOBSStudioのRTMPを使用して、ユーザーの画面をキャプチャし、マルウェアのコントロールパネルに直接ビデオをブロードキャストしました。.

興味深いことに, Winntiグループ, マルウェアの作成に責任があるとされています, 中国のサイバースパイグループとして知られています. 時々, 個人的な利益を得ることを目的として, Winntiは東南アジアのギャンブル会社への攻撃を手配します. この場合、攻撃は中国のユーザーをターゲットにしているため, 研究者は彼らの帰属についてあまり確信がありません.

私もそう書いたことを思い出させてください 中国のハッカーが追跡を行い、検出の数日前にマルウェアを削除.