O cavalo de Troia SharkBot Android rouba criptomoedas e hackeia contas bancárias

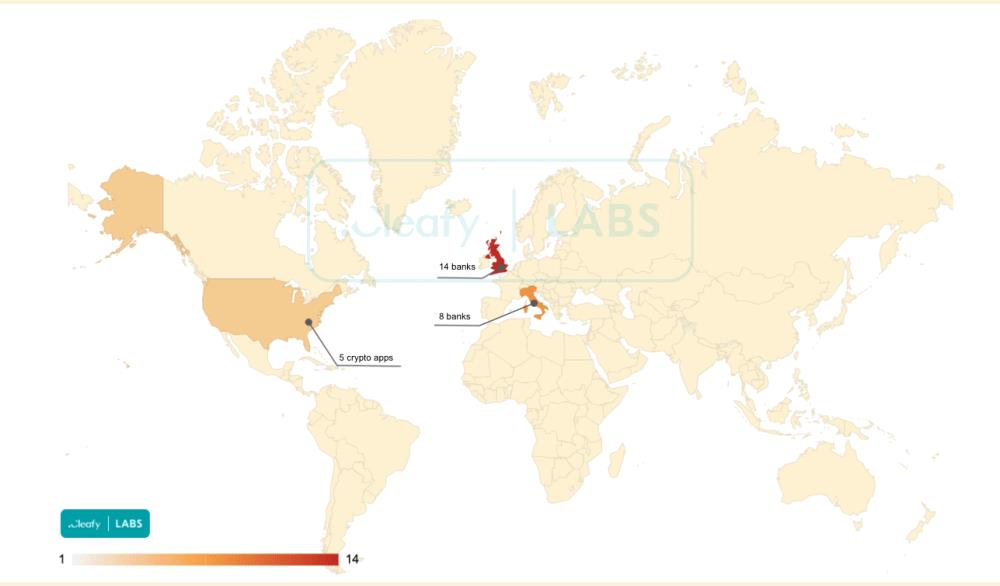

Cleafy e ThreatFabric descobriram um novo Trojan Android SharkBot que usa o serviço de acessibilidade para roubar credenciais de aplicativos bancários e de criptomoeda na Itália, o Reino Unido e os Estados Unidos.

De acordo com os especialistas, o malware está se espalhando desde outubro 2021. O malware não foi visto no oficial Google Play Store ainda; em vez de, seus operadores parecem enganar os usuários para que baixem e instalem manualmente o aplicativo em seus dispositivos (Carregamento lateral). Por exemplo, sabe-se que SharkBot pode se disfarçar como um reprodutor de mídia, aplicativo de streaming, ou aplicativos de recuperação de dados.

Depois de instalar um aplicativo infectado com SharkBot, o malware pede que o usuário conceda a ele acesso ao serviço de acessibilidade. O malware usa os direitos obtidos para simular toques na tela e executar várias tarefas maliciosas, Incluindo: concedendo a si mesmo direitos de administrador, exibindo telas de login falsas, keylogging, interceptar e ocultar mensagens SMS de autenticação de dois fatores, bem como acessar aplicativos bancários e de criptomoeda com o objetivo de transferir fundos.

SharkBot está atualmente almejando 22 aplicativos bancários usados na Itália e no Reino Unido, bem como cinco aplicativos relacionados à criptomoeda. Ao mesmo tempo, Especialistas em cibersegurança escrevem que o malware ainda está nos estágios iniciais de desenvolvimento.

Deixe-me lembrá-lo de que também escrevemos que Recém-descoberto PhoneSpy Spyware já infectado 1000 Telefones, e essa AbstractEmu Malware Android “enraíza” smartphones e evita a detecção.