Der Android-Trojaner SharkBot stiehlt Kryptowährung und hackt Bankkonten

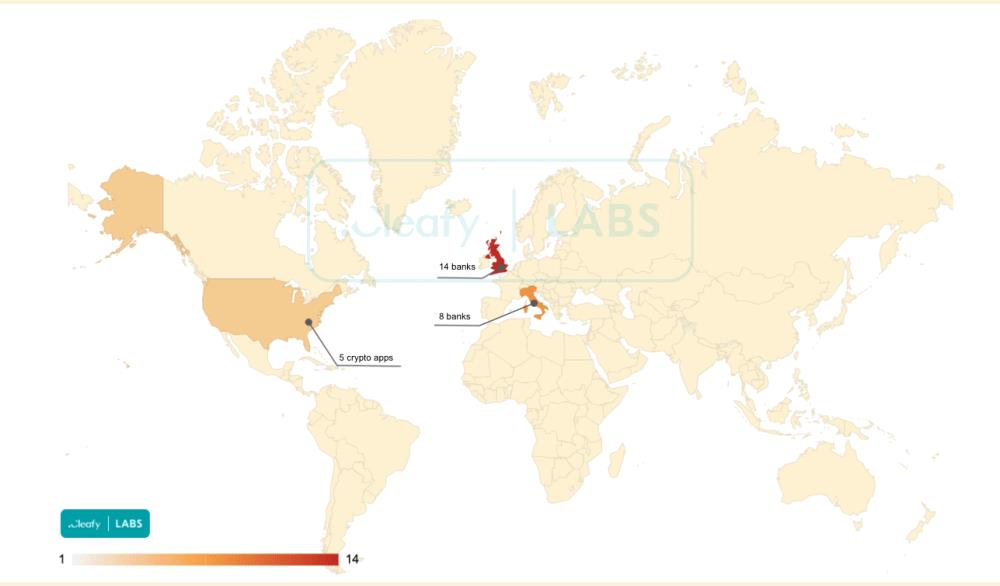

Cleafy und ThreatFabric haben einen neuen Android-Trojaner entdeckt SharkBot die den Accessibility-Dienst verwendet, um Anmeldeinformationen aus Bank- und Kryptowährungsanwendungen in Italien zu stehlen, das Vereinigte Königreich und die Vereinigten Staaten.

Nach Meinung von Experten, die Malware verbreitet sich seit Oktober 2021. Die Malware wurde nicht in der offiziellen gesehen Google Play Store noch; stattdessen, seine Betreiber scheinen Benutzer dazu zu bringen, die Anwendung herunterzuladen und manuell auf ihren Geräten zu installieren (Seite lädt). Zum Beispiel, es ist bekannt, dass SharkBot kann sich als Mediaplayer verkleiden, Streaming-Anwendung, oder Datenwiederherstellungsanwendungen.

Nach der Installation einer mit SharkBot infizierten Anwendung, die Malware fordert den Benutzer auf, ihr Zugriff auf den Dienst für Barrierefreiheit zu gewähren. Die Malware verwendet die erhaltenen Rechte, um Bildschirmberührungen zu simulieren und verschiedene bösartige Aufgaben auszuführen, einschließlich: sich selbst Administratorrechte gewähren, gefälschte Anmeldebildschirme anzeigen, Keylogging, Abfangen und Verbergen von Zwei-Faktor-Authentifizierungs-SMS-Nachrichten, sowie Zugriff auf Bank- und Kryptowährungsanwendungen zum Zwecke des Geldtransfers.

SharkBot zielt derzeit auf 22 Bankanwendungen, die in Italien und Großbritannien verwendet werden, sowie fünf kryptowährungsbezogene Anwendungen. Gleichzeitig, Cybersicherheitsexperten schreiben, dass sich die Malware noch in einem frühen Entwicklungsstadium befindet.

Lass mich dich daran erinnern, dass wir das auch geschrieben haben Neulich entdeckt TelefonSpion Spyware bereits über infiziert 1000 Telefone, und das ZusammenfassungEmu Android-Malware „rootet“ Smartphones und entzieht sich der Erkennung.