SharkBot Android 트로이 목마는 암호 화폐를 훔치고 은행 계좌를 해킹합니다.

Cleafy와 ThreatFabric은 새로운 Android 트로이 목마를 발견했습니다. 샤크봇 접근성 서비스를 사용하여 이탈리아의 은행 및 암호화폐 애플리케이션에서 자격 증명을 훔치는, 영국과 미국.

전문가들에 따르면, 10월부터 악성코드 확산 2021. 멀웨어는 공식에서 볼 수 없습니다 Google 아직 플레이 스토어; 대신에, 운영자는 사용자가 자신의 장치에 응용 프로그램을 다운로드하고 수동으로 설치하도록 속이는 것 같습니다. (사이드 로딩). 예를 들면, 그것은 알려져있다 샤크봇 미디어 플레이어로 가장할 수 있습니다., 스트리밍 애플리케이션, 또는 데이터 복구 애플리케이션.

SharkBot에 감염된 애플리케이션을 설치한 후, 멀웨어는 사용자에게 접근성 서비스에 대한 액세스 권한을 부여하도록 요청합니다.. 멀웨어는 획득한 권한을 사용하여 화면 터치를 시뮬레이션하고 다양한 악성 작업을 수행합니다., 포함: 자신에게 관리자 권한 부여, 가짜 로그인 화면 표시, 키로깅, 이중 인증 SMS 메시지 가로채기 및 숨기기, 자금 이체를 목적으로 은행 및 암호화폐 애플리케이션에 액세스.

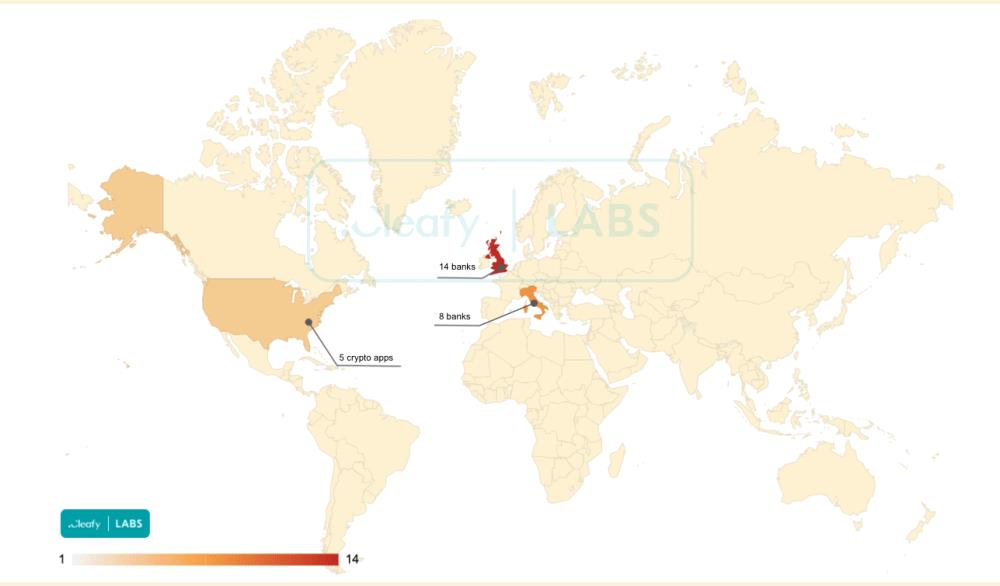

SharkBot은 현재 타겟팅하고 있습니다. 22 이탈리아와 영국에서 사용되는 뱅킹 애플리케이션, 5가지 암호화폐 관련 애플리케이션. 동시에, 사이버 보안 전문가들은 맬웨어가 아직 개발 초기 단계에 있다고 말합니다..

SharkBot의 주요 목표는 자동 이체 시스템을 사용하여 손상된 장치에서 송금을 시작하는 것입니다. (ATS), 다단계 인증 메커니즘 우회 (SCA와 같은),” 보고서는 말한다. “피해자의 기기에 SharkBot을 성공적으로 설치한 후, 공격자는 접근성 서비스를 악용하여 기밀 은행 정보를 얻을 수 있습니다., 자격 증명 포함, 개인 정보, 현재의 균형, 등등.

전문가들에 따르면, 자동 이체 시스템의 사용은 Android용 다른 뱅킹 트로이 목마의 작업에서 추적할 수 있는 일반적인 추세와 일치합니다., 포함하는 외계인, 이벤트봇, 메두사, 구스터프, 아나차 과 플루봇 악성 코드.

우리도 그렇게 썼다는 것을 상기시켜 드리겠습니다. 새로 발견 폰스파이 이미 감염된 스파이웨어 1000 전화, 그리고 그 초록에뮤 Android 악성코드는 스마트폰을 "루트"하고 탐지를 회피합니다..