Le cheval de Troie Android SharkBot vole de la crypto-monnaie et pirate des comptes bancaires

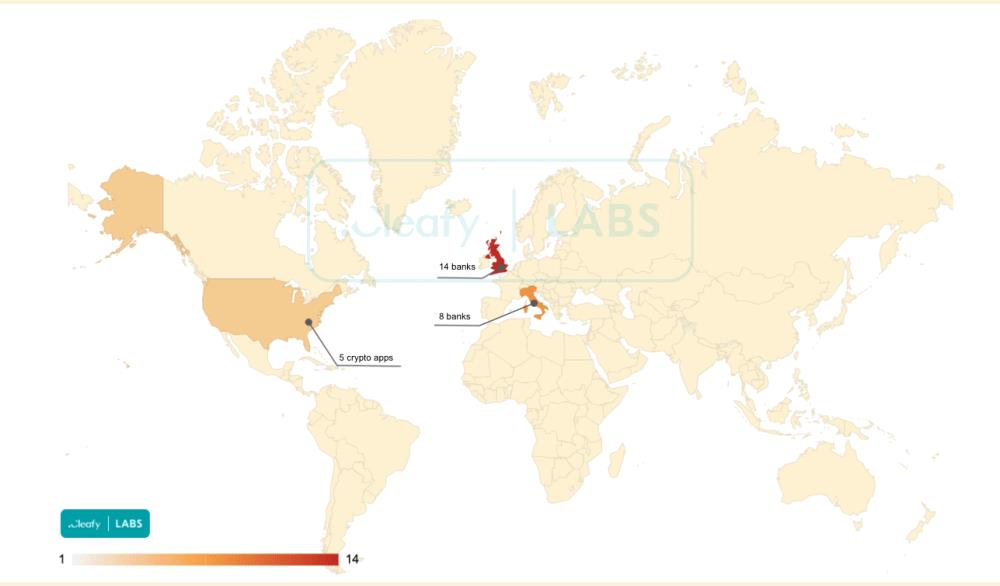

Cleafy et ThreatFabric ont découvert un nouveau cheval de Troie Android RequinBot qui utilise le service Accessibility pour voler les identifiants des applications bancaires et de crypto-monnaie en Italie, le Royaume-Uni et les États-Unis.

D'après les experts, le malware se propage depuis octobre 2021. Le malware n'a pas été vu dans l'officiel Google Play Store encore; au lieu, ses opérateurs semblent inciter les utilisateurs à télécharger et à installer manuellement l'application sur leurs appareils (Chargement latéral). Par exemple, Il est connu que RequinBot peut se déguiser en lecteur multimédia, application de diffusion en continu, ou des applications de récupération de données.

Après avoir installé une application infectée par SharkBot, le malware demande à l'utilisateur de lui accorder l'accès au service d'accessibilité. Le malware utilise les droits obtenus pour simuler des touchers d'écran et effectuer diverses tâches malveillantes, comprenant: s'octroyer des droits d'administrateur, afficher de faux écrans de connexion, enregistrement de frappe, intercepter et masquer les messages SMS d'authentification à deux facteurs, ainsi que l'accès aux applications bancaires et de crypto-monnaie dans le but de transférer des fonds.

SharkBot cible actuellement 22 applications bancaires utilisées en Italie et au Royaume-Uni, ainsi que cinq applications liées à la crypto-monnaie. En même temps, les experts en cybersécurité écrivent que le malware en est encore aux premiers stades de développement.

Permettez-moi de vous rappeler que nous avons également écrit que Découvert récemment TéléphoneSpy Logiciel espion déjà infecté 1000 Téléphone (s, et cela RésuméEmu Les logiciels malveillants Android « enracinent » les smartphones et échappent à la détection.