El troyano SharkBot Android roba criptomonedas y piratea cuentas bancarias

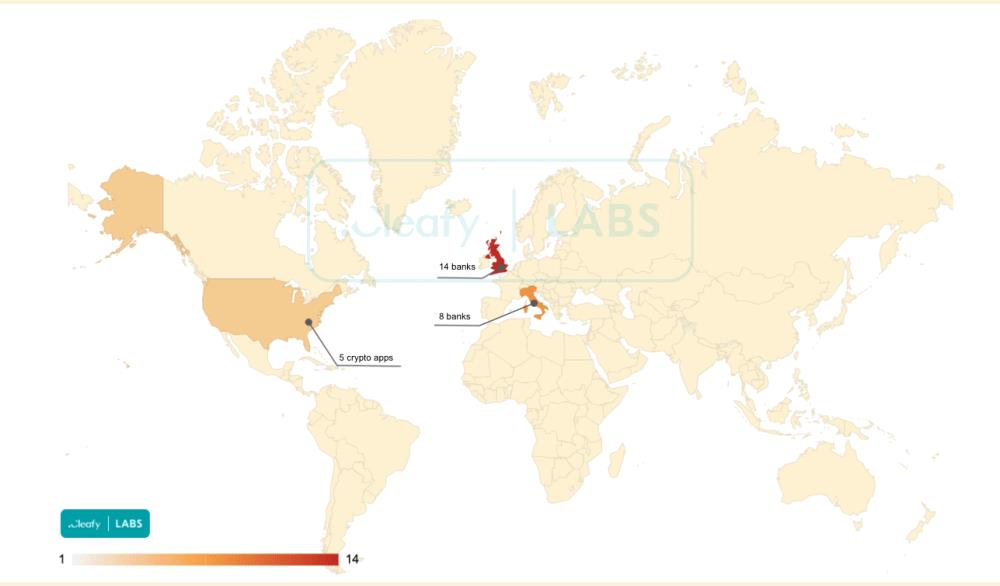

Cleafy y ThreatFabric han descubierto un nuevo troyano de Android SharkBot que utiliza el servicio de accesibilidad para robar credenciales de aplicaciones bancarias y de criptomonedas en Italia, el Reino Unido y los Estados Unidos.

Según los expertos, el malware se ha estado propagando desde octubre 2021. El malware no se ha visto en el oficial. Google Play Store todavía; en lugar de, sus operadores parecen engañar a los usuarios para que descarguen e instalen manualmente la aplicación en sus dispositivos (carga lateral). Por ejemplo, Se sabe que SharkBot puede disfrazarse de reproductor multimedia, aplicación de transmisión, o aplicaciones de recuperación de datos.

Después de instalar una aplicación infectada con SharkBot, el malware le pide al usuario que le otorgue acceso al servicio de accesibilidad. El malware utiliza los derechos obtenidos para simular toques de pantalla y realizar diversas tareas maliciosas., incluso: otorgándose derechos de administrador, mostrar pantallas de inicio de sesión falsas, registro de teclas, interceptar y ocultar mensajes SMS de autenticación de dos factores, así como acceder a aplicaciones bancarias y de criptomonedas con el fin de transferir fondos.

SharkBot está apuntando actualmente 22 aplicaciones bancarias que se utilizan en Italia y el Reino Unido, así como cinco aplicaciones relacionadas con criptomonedas. Al mismo tiempo, Los expertos en ciberseguridad escriben que el malware aún se encuentra en las primeras etapas de desarrollo..

Déjame recordarte que también escribimos eso Recien descubierto PhoneSpy El software espía ya está infectado 1000 Los telefonos, y eso ResumenEmu El malware de Android "arraiga" los teléfonos inteligentes y evade la detección.