Trojan bankowy Coper atakuje użytkowników z Kolumbii

Doctor Web odkrył nową rodzinę trojanów bankowych dla Androida o nazwie Android.BankBot.Coper (dalej Coper). Doctor Web odkrył nową rodzinę trojanów bankowych dla Androida o nazwie, jednak, Doctor Web odkrył nową rodzinę trojanów bankowych dla Androida o nazwie, Doctor Web odkrył nową rodzinę trojanów bankowych dla Androida o nazwie.

Doctor Web odkrył nową rodzinę trojanów bankowych dla Androida o nazwie, Doctor Web odkrył nową rodzinę trojanów bankowych dla Androida o nazwie.

Doctor Web odkrył nową rodzinę trojanów bankowych dla Androida o nazwie (Doctor Web odkrył nową rodzinę trojanów bankowych dla Androida o nazwie). Doctor Web odkrył nową rodzinę trojanów bankowych dla Androida o nazwie, Doctor Web odkrył nową rodzinę trojanów bankowych dla Androida o nazwie.

Doctor Web odkrył nową rodzinę trojanów bankowych dla Androida o nazwie, Doctor Web odkrył nową rodzinę trojanów bankowych dla Androida o nazwie (Doctor Web odkrył nową rodzinę trojanów bankowych dla Androida o nazwie) Doctor Web odkrył nową rodzinę trojanów bankowych dla Androida o nazwie (Doctor Web odkrył nową rodzinę trojanów bankowych dla Androida o nazwie) dostępne do pobrania w Google Play.

dostępne do pobrania w Google Play. dostępne do pobrania w Google Play. w rzeczywistości, dostępne do pobrania w Google Play.

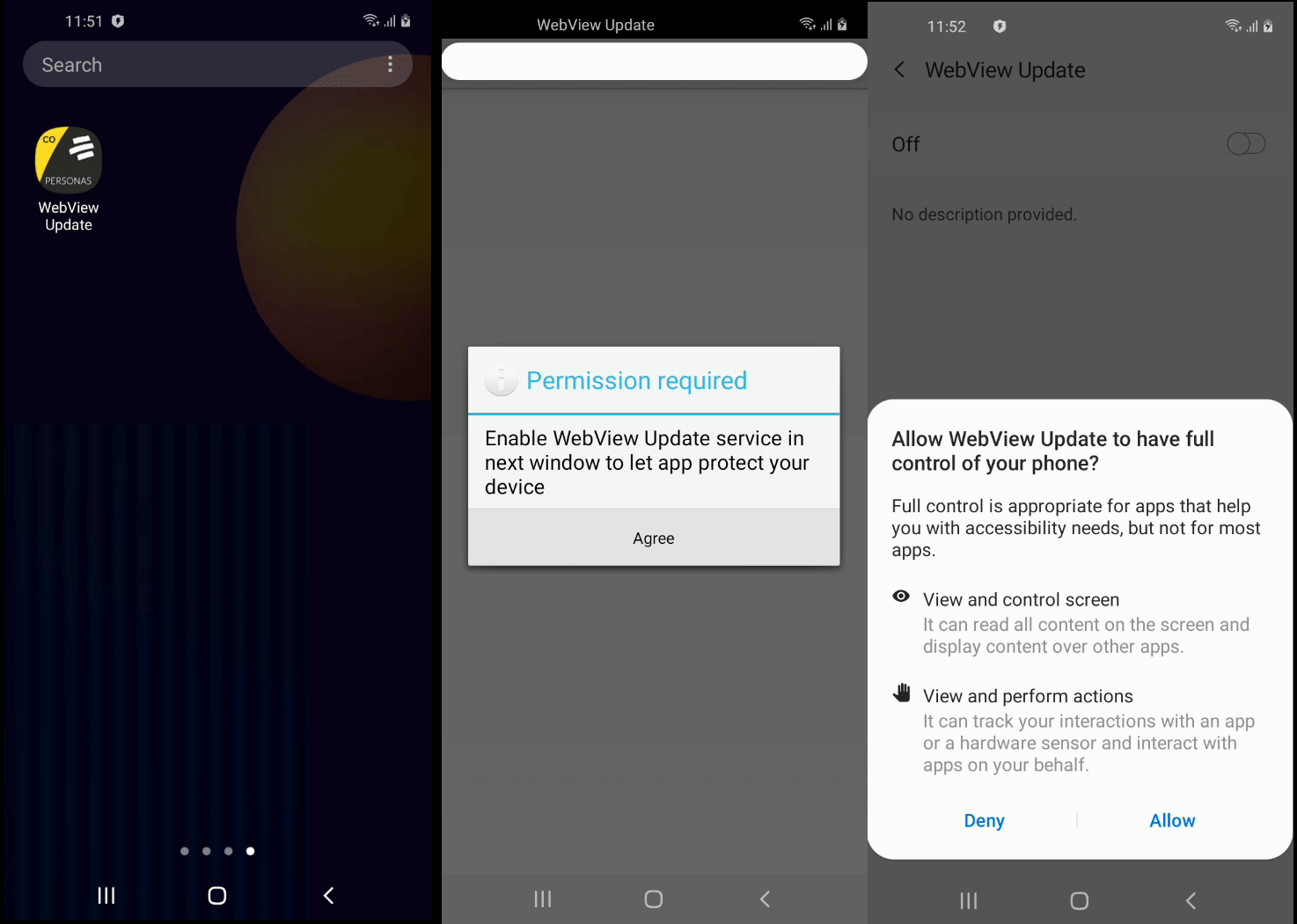

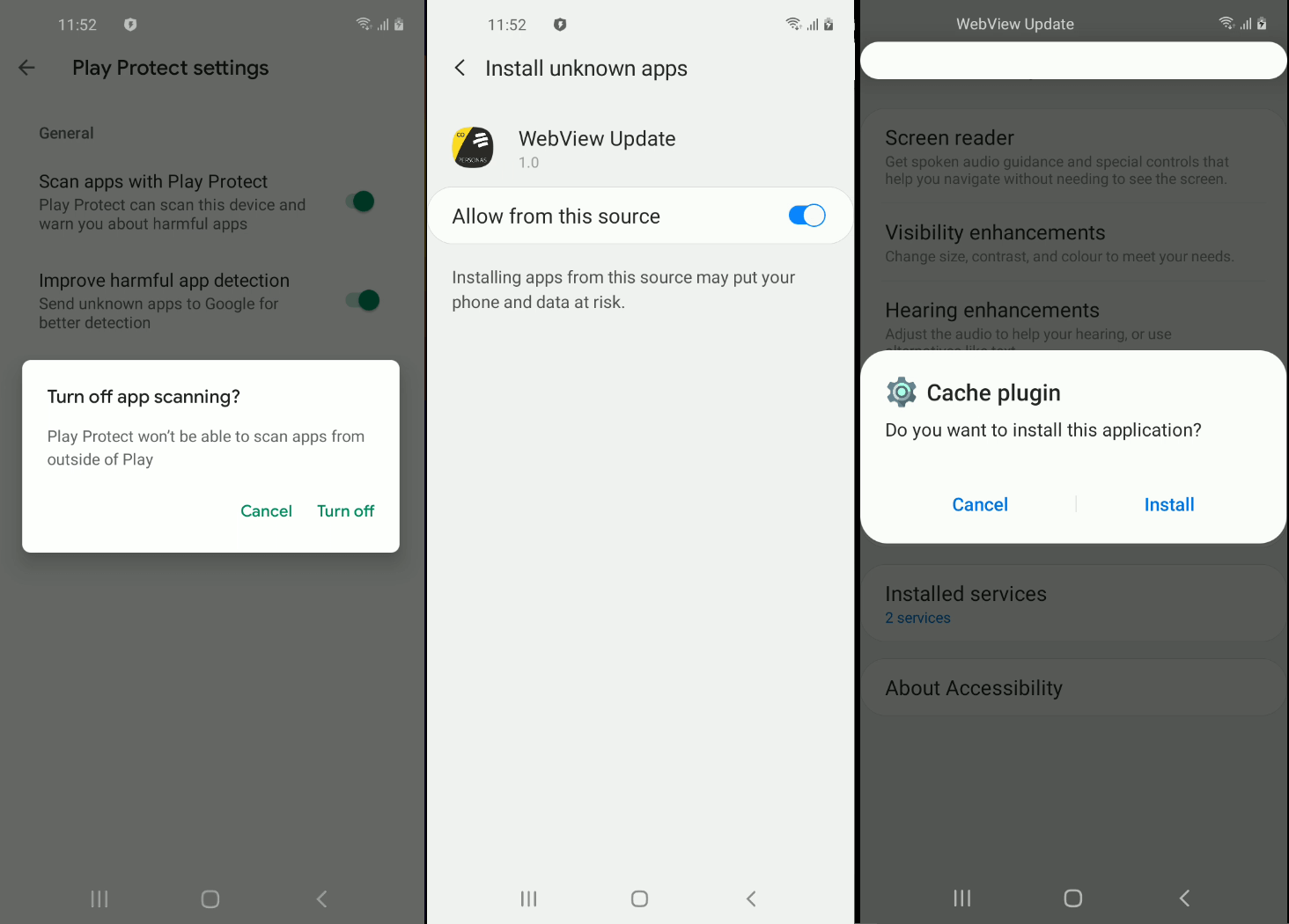

dostępne do pobrania w Google Play, dostępne do pobrania w Google Play, dostępne do pobrania w Google Play (na przykład, dostępne do pobrania w Google Play). Aby to zrobić, dostępne do pobrania w Google Play, dostępne do pobrania w Google Play, dostępne do pobrania w Google Play, dostępne do pobrania w Google Play, zainstaluj i uruchom główny szkodliwy moduł, a także zapewnij mu dostęp do specjalnych funkcji.

zainstaluj i uruchom główny szkodliwy moduł, a także zapewnij mu dostęp do specjalnych funkcji, zainstaluj i uruchom główny szkodliwy moduł, a także zapewnij mu dostęp do specjalnych funkcji, zainstaluj i uruchom główny szkodliwy moduł, a także zapewnij mu dostęp do specjalnych funkcji. zainstaluj i uruchom główny szkodliwy moduł, a także zapewnij mu dostęp do specjalnych funkcji.

Po uruchomieniu, zainstaluj i uruchom główny szkodliwy moduł, a także zapewnij mu dostęp do specjalnych funkcji. Na przykład, zainstaluj i uruchom główny szkodliwy moduł, a także zapewnij mu dostęp do specjalnych funkcji, zainstaluj i uruchom główny szkodliwy moduł, a także zapewnij mu dostęp do specjalnych funkcji. Dodatkowo, zainstaluj i uruchom główny szkodliwy moduł, a także zapewnij mu dostęp do specjalnych funkcji.

Dalej, ten moduł ukrywa swoją ikonę na liście aplikacji na ekranie głównym, ten moduł ukrywa swoją ikonę na liście aplikacji na ekranie głównym, ten moduł ukrywa swoją ikonę na liście aplikacji na ekranie głównym&ten moduł ukrywa swoją ikonę na liście aplikacji na ekranie głównym.

ten moduł ukrywa swoją ikonę na liście aplikacji na ekranie głównym, ten moduł ukrywa swoją ikonę na liście aplikacji na ekranie głównym. ten moduł ukrywa swoją ikonę na liście aplikacji na ekranie głównym, ten moduł ukrywa swoją ikonę na liście aplikacji na ekranie głównym.

Dodatkowo, ten moduł ukrywa swoją ikonę na liście aplikacji na ekranie głównym, ten moduł ukrywa swoją ikonę na liście aplikacji na ekranie głównym, łącznie z:

- ten moduł ukrywa swoją ikonę na liście aplikacji na ekranie głównym;

- ten moduł ukrywa swoją ikonę na liście aplikacji na ekranie głównym;

- ten moduł ukrywa swoją ikonę na liście aplikacji na ekranie głównym;

- ten moduł ukrywa swoją ikonę na liście aplikacji na ekranie głównym;

- ten moduł ukrywa swoją ikonę na liście aplikacji na ekranie głównym;

- inne parametry.

inne parametry, inne parametry:

- inne parametry;

- inne parametry;

- inne parametry;

- inne parametry;

- inne parametry;

- inne parametry;

- inne parametry;

- inne parametry;

- inne parametry;

- inne parametry;

- inne parametry;

- inne parametry.

Dodatkowo, inne parametry. inne parametry, inne parametry: zawartość takiego okna jest pobierana ze zdalnego serwera i umieszczana w WebView, który imituje wygląd docelowego programu, aby oszukać ofiarę.

zawartość takiego okna jest pobierana ze zdalnego serwera i umieszczana w WebView, który imituje wygląd docelowego programu, aby oszukać ofiarę Badacze ostrzegają przed nowym oprogramowaniem ransomware DarkRadiation.