Coper Banking Trojan kohdistaa Kolumbian käyttäjät

Doctor Web on löytänyt uuden pankkitroijalaisen perheen Androidille Android.BankBot.Coper (jäljempänä Coper). Pankkiirit kohdistavat kolumbialaisiin käyttäjiin, kuitenkin, tutkijat uskovat, että ajan myötä, saattaa ilmestyä versioita, jotka hyökkäävät muiden maiden käyttäjiä vastaan.

On raportoitu, että tällä haittaohjelmaperheellä on modulaarinen arkkitehtuuri ja monivaiheinen tartuntamekanismi, sekä joukko suojatekniikoita, jotka auttavat vastustamaan poistamista.

Kaikki löydetyt Coper-näytteet jaettiin luottolaitoksen Bancolumbian virallisen ohjelmiston peitteen alla (Bancolombia People -sovellukset). Jotta ne olisivat vakuuttavampia, niiden ikonit suunniteltiin samalla tyylillä kuin pankin todellisten ohjelmien kuvakkeet.

Vertailun vuoksi, alla on esimerkki väärennetystä kuvakkeesta (vasemmalle) ja esimerkki todellisista Bancolombia-sovelluskuvakkeista (oikein) ladattavissa Google Playsta.

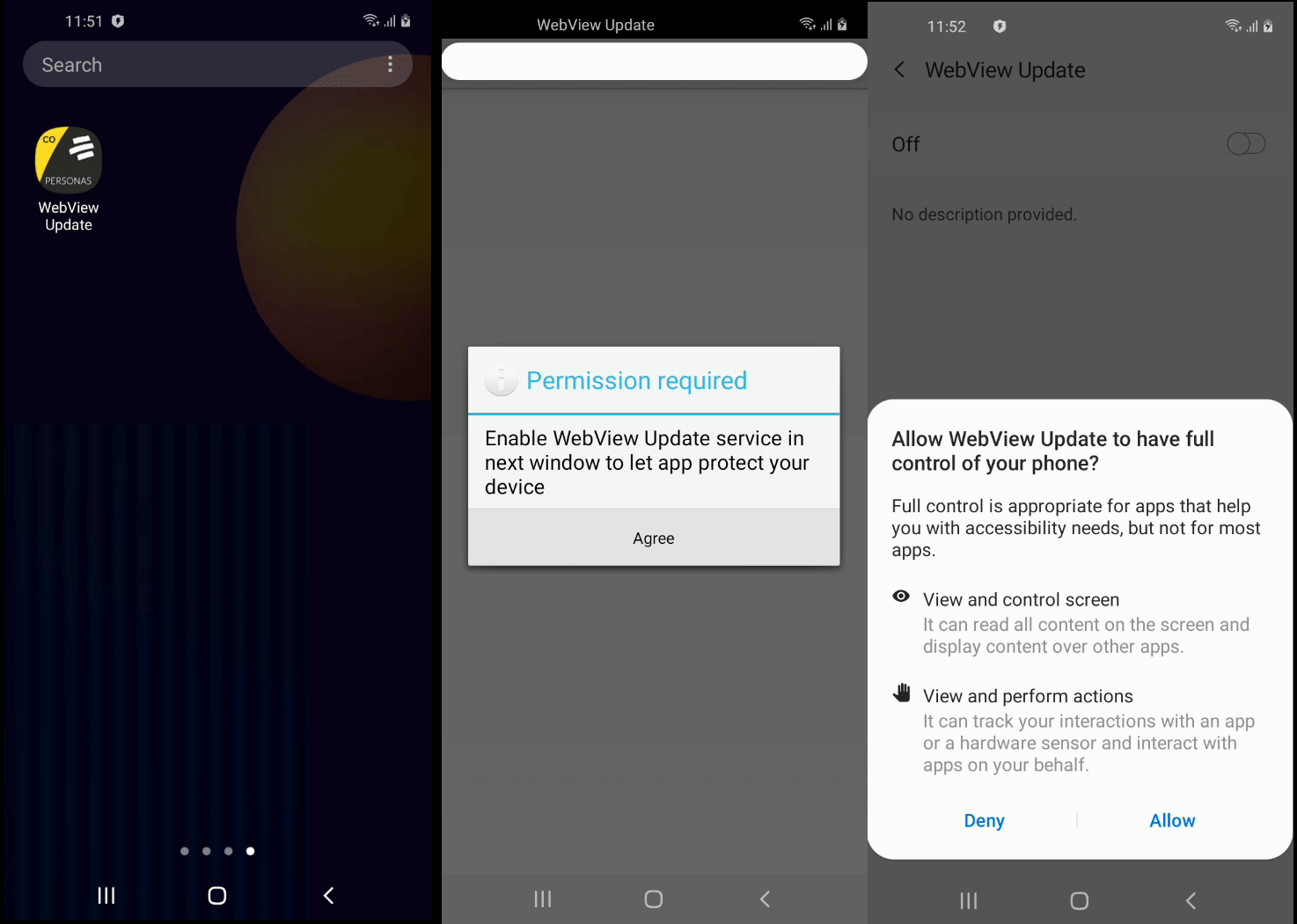

Infektioprosessi on jaettu useisiin vaiheisiin. Ensimmäinen askel on asentaa houkutusohjelma, jota verkkorikolliset esittävät oikeaksi pankkisovellukseksi.. Itse asiassa, se on dropperi, jonka päätehtävänä on toimittaa ja asentaa sen sisällä piilotettu päähaittamoduuli kohdelaitteeseen.

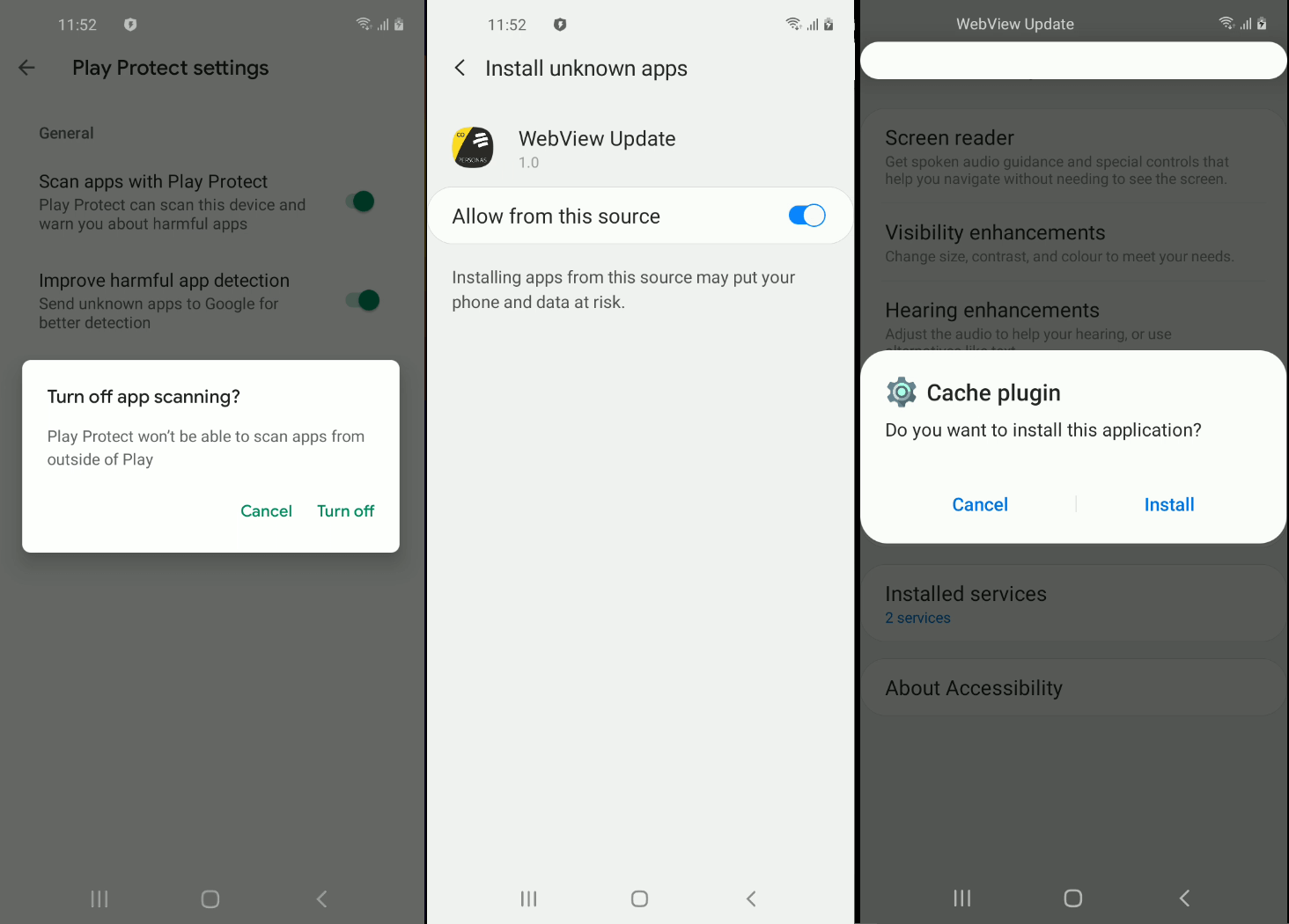

Asennusprosessin aikana, pankkiiri saa pääsyn esteettömyyspalveluihin, jonka avulla se voi täysin hallita tartunnan saaneen laitteen ja jäljitellä käyttäjän toimia (esimerkiksi, napsauttamalla valikkopainikkeita ja sulkemalla ikkunat). Tehdä tämä, hän pyytää uhrilta asianmukaista lupaa, ja saatuaan sen, se yrittää poistaa käytöstä käyttöjärjestelmän sisäänrakennetun Google Play Protect -suojauksen, sallia sovellusten asentamisen tuntemattomista lähteistä, asenna ja suorita päähaitallinen moduuli sekä anna sille pääsy erikoisominaisuuksiin.

Päätroijalainen moduuli, joka suorittaa tärkeimmät haitalliset toiminnot, on asennettu Cache-liitännäisen järjestelmäsovelluksen peitteen alle., joka käyttää rataskuvaketta, joka on vakiona joissakin Android-järjestelmäohjelmissa. Nimi ja kuvake lisäävät todennäköisyyttä, että käyttäjät eivät näe uhkaa ohjelmassa.

Kun käynnistetään, tämä moduuli saa pääsyn useisiin tärkeisiin toimintoihin. Esimerkiksi, troijalainen pyytää lupaa lukea ja hallita ilmoituksia ja lisätä ne järjestelmän akun optimoinnin poikkeusluetteloon, jolloin se toimii pysyvästi. Lisäksi, troijalainen tulee laitteen järjestelmänvalvojaksi ja saa myös pääsyn puheluiden ja tekstiviestien hallintaan.

Edelleen, tämä moduuli piilottaa kuvakkeensa päänäytön sovellusluettelosta, piilottaa sen käyttäjältä, jonka jälkeen se ilmoittaa C&C-palvelin laitteen onnistuneesta tartunnasta ja odottaa lisäohjeita.

Pankkiiri pitää jatkuvasti yhteyttä palvelimeen, lähettää sille pyyntöjä minuutin välein. Tarvittaessa, tätä väliä voidaan muuttaa sopivalla komennolla.

Lisäksi, riippuen palvelimelta saadusta vastauksesta, Troijalainen voi muuttaa muita asetuksiaan, mukaan lukien:

- luettelo komento- ja ohjauspalvelimista;

- luettelo kohdesovelluksista, jotka näyttävät tietojenkalasteluikkunat käynnistettäessä;

- luettelo poistettavista ohjelmista;

- luettelo sovelluksista, joita troijalainen estää käynnistämästä palauttamalla käyttäjän aloitusnäyttöön;

- luettelo ohjelmista, joiden ilmoitukset estetään;

- muut parametrit.

Saatuaan oikean komennon operaattoreiltaan, Coper pystyy:

- suorittaa USSD-pyynnöt;

- lähettää tekstiviestiä;

- lukitse laitteen näytön;

- avaa laitteen näytön lukitus;

- alkaa siepata tekstiviestejä;

- lopeta tekstiviestien sieppaaminen;

- näyttää push-ilmoitukset;

- näyttää tietojenkalasteluikkunan uudelleen määritetyn sovelluksen päällä;

- käynnistää keyloggerin;

- pysäytä keylogger;

- poista komennossa määritetyt sovellukset;

- poista itsesi ja tiputin laitteesta.

Lisäksi, troijalainen sieppaa ja lähettää palvelimelle kaikkien laitteen vastaanottamien Push-ilmoitusten sisällön. Tietojenkalasteluikkunan havainnollistamiseksi, haittaohjelma käyttää sitä, mikä on jo tullut mobiilipankkiirien klassikko: tällaisen ikkunan sisältö ladataan etäpalvelimelta ja sijoitetaan WebView'hun, joka jäljittelee kohdeohjelman ulkonäköä uhrin huijaamiseksi.

palauta ne ja päivitä Fireware OS uusimpiin versioihin Tutkijat varoittivat uusista DarkRadiation -lunnasohjelmista.