Microsoft ostrzega przed zwiększoną aktywnością złośliwego oprogramowania XorDdos

Eksperci Microsoft ostrzegają, że działalność XorDdos, modułowe złośliwe oprogramowanie wykorzystywane do hakowania urządzeń z systemem Linux i tworzenia botnetu DDoS, wzrosła o 254% w ciągu ostatnich sześciu miesięcy.

To złośliwe oprogramowanie, znany również jako XOR.DDoS i XOR DDoS, działa od 2014 i jest przeznaczony dla systemów Linux. Swoją nazwę zawdzięcza zastosowaniu szyfrowania opartego na XOR, który jest używany podczas wymiany danych z serwerami kontrolnymi, a także dlatego, że przy jego pomocy przeprowadzane są ataki DDoS.

Przypomnę, że również to zgłosiliśmy Wygląd taniego DarkCrystal Eksperci zaniepokojeni złośliwym oprogramowaniem RAT.

XorDdos jest zwykle dystrybuowany poprzez skanowanie otwartych portów SSH i Telnet, a następnie ataki typu brute force. Aby rozprzestrzenić się na więcej urządzeń, złośliwe oprogramowanie używa skryptu powłoki, który próbuje zalogować się jako root, wypróbowywanie różnych haseł do tysięcy systemów dostępnych w Internecie

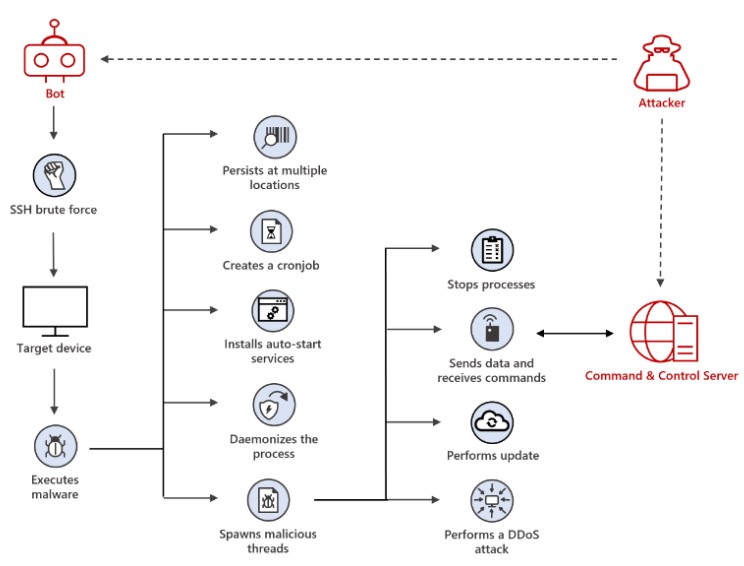

Schemat ataku XorDdos

Według ekspertów, sukces tego botnetu tłumaczy się głównie stosowaniem różnych taktyk uników i metod utrzymywania stabilnej obecności, co pozwala XorDdos pozostać niewidocznym i trudnym do usunięcia.

W raporcie zauważono również, że oprócz przeprowadzania ataków DDoS, operatorzy używają XorDDoS do instalowania rootkitów, zachować dostęp do zhakowanych urządzeń, i prawdopodobnie dostarczy dodatkowe ładunki.