研究人员发现了针对 Windows Server 容器和 Kubernetes 集群的 Siloscape 恶意软件

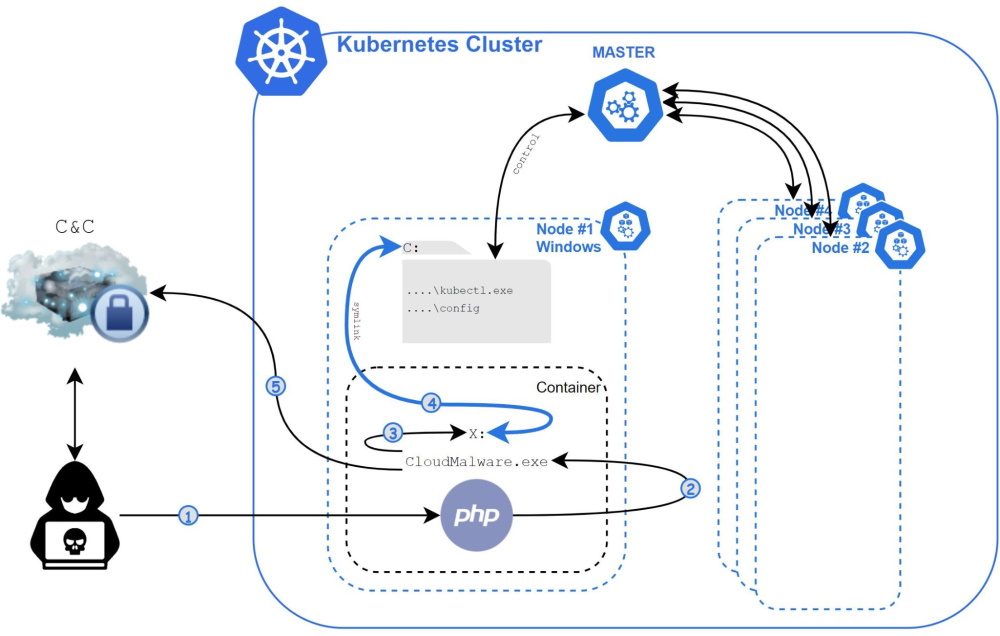

帕洛阿尔托网络的研究人员 发现了 高度混淆的Siloscape恶意软件,可损坏Windows Server容器以妥协Kubernetes簇. 攻击者的最终目标是部署可用于其他恶意活动的后门.

专家写道,三月初首次注意到这种攻击, 但是他们已经持续了至少一年. 该广告系列背后的攻击者扫描网络以获取通用云应用程序,然后将其用于各种旧漏洞.

如果网络应用程序在Windows Server容器中运行, 攻击者使用Siloscape恶意软件, 利用先前记录的逃生容器方法以访问基础操作系统.

如果操作系统作为kubernetes节点运行, 黑客还提取节点的凭据,然后使用它们导航到Kubernetes后端基础架构并部署具有恶意功能的新节点.

黑客入侵整个集群比损害单个容器要严重得多, 由于集群可以运行多个云应用程序, 而单个容器通常运行一个云应用程序. 例如, 攻击者可以窃取敏感信息,例如用户名和密码, 机密和内部组织文件, 甚至托管在集群上的整个数据库.帕洛阿尔托网络专家说

Siloscape还下载并在受感染系统上安装TOR客户端以与其C通信&C服务器并通过IRC从其运营商接收命令.

Palo Alto Networks公司专家报告说,他们能够访问该服务器, 目前攻击者感染了超过 300 系统. 同时, 黑客的最终目标并不完全清楚.

“与其他针对容器的恶意软件不同,主要针对加密夹, Siloscape实际上并没有采取任何措施来损害簇本身. 代替, 它重点是确保无法检测和跟踪, 并将后门打开到集群中,”专家说.

据推测,攻击者可以向其他罪犯出租,访问一些大型妥协的公司, 包括勒索软件运营商.

据研究人员称, 公司应尽快开始将应用程序从Windows容器移动到Microsoft Hyper-V, 正如微软本身建议使用Microsoft Hyper-V,而不是旧且较不安全的容器机制.

Siloscape显示了容器安全的重要性, 因为恶意软件将无法造成任何重大损害,如果没有容器逃脱. 至关重要的是,组织保持良好配置和安全的云环境以防止此类威胁.

让我提醒你,我也谈到了这样一个事实 XCSSET 恶意软件在 macOS 中使用 0-day 攻击.