Οι ερευνητές ανακάλυψαν το κακόβουλο λογισμικό Siloscape που στοχεύει κοντέινερ Windows Server και συμπλέγματα Kubernetes

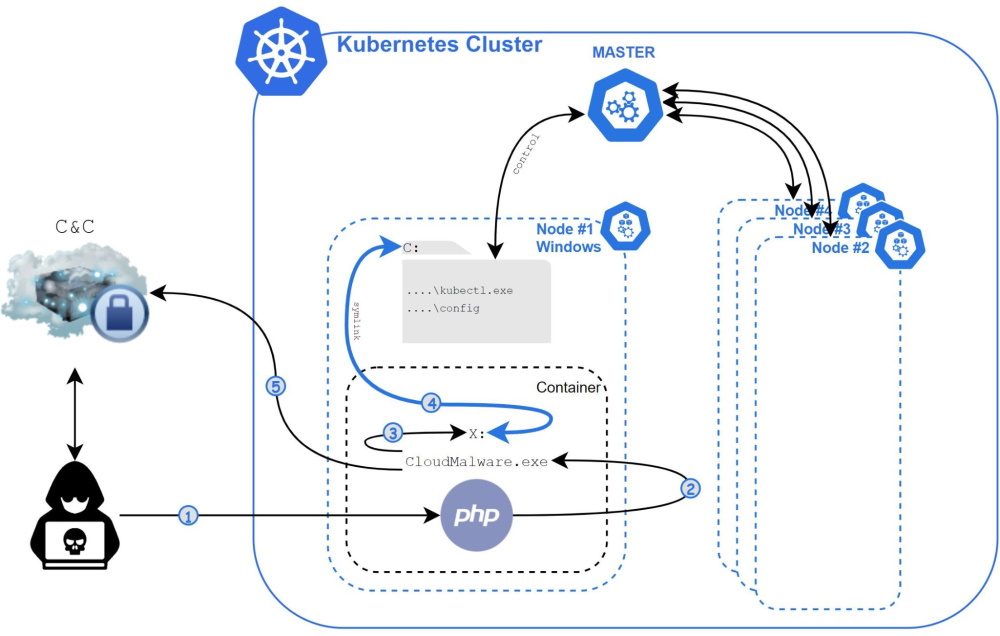

Ερευνητές στο Palo Alto Networks έχουν ανακαλύψει ένα εξαιρετικά ασαφές κακόβουλο λογισμικό Siloscape που εισβάλλει σε κοντέινερ του Windows Server για να θέσει σε κίνδυνο τα συμπλέγματα Kubernetes. Ο απώτερος στόχος των εισβολέων είναι να αναπτύξουν μια κερκόπορτα που μπορεί να χρησιμοποιηθεί για άλλες κακόβουλες δραστηριότητες.

Οι ειδικοί γράφουν ότι για πρώτη φορά τέτοιες επιθέσεις έγιναν αντιληπτές στις αρχές Μαρτίου, αλλά συνεχίζονται εδώ και τουλάχιστον ένα χρόνο. Οι εισβολείς πίσω από αυτήν την καμπάνια σαρώνουν το δίκτυο για κοινές εφαρμογές cloud και στη συνέχεια χρησιμοποιούν εκμεταλλεύσεις εναντίον τους για διάφορα παλιά τρωτά σημεία.

Εάν μια εφαρμογή Ιστού εκτελείται μέσα σε ένα κοντέινερ του Windows Server, οι εισβολείς χρησιμοποιούν το κακόβουλο λογισμικό Siloscape, το οποίο εκμεταλλεύεται την προηγουμένως τεκμηριωμένη μέθοδο κοντέινερ διαφυγής για να αποκτήσει πρόσβαση στο υποκείμενο λειτουργικό σύστημα.

Εάν το λειτουργικό σύστημα εκτελείται ως κόμβος Kubernetes, οι χάκερ εξάγουν επίσης τα διαπιστευτήρια του κόμβου και στη συνέχεια τα χρησιμοποιούν για να πλοηγηθούν στην υποδομή back-end του Kubernetes και να αναπτύξουν νέους κόμβους με κακόβουλα χαρακτηριστικά.

Το Siloscape επίσης κατεβάζει και εγκαθιστά έναν υπολογιστή-πελάτη Tor στο μολυσμένο σύστημα για να επικοινωνήσει με το C του&διακομιστή C και λήψη εντολών από τους χειριστές του μέσω IRC.

Οι ειδικοί της εταιρείας Palo Alto Networks αναφέρουν ότι κατάφεραν να αποκτήσουν πρόσβαση σε αυτόν τον διακομιστή, και επί του παρόντος οι επιτιθέμενοι έχουν μολύνει περισσότερα από 300 συστήματα. Την ίδια στιγμή, ο τελικός στόχος των χάκερ δεν είναι απολύτως σαφής.

«Σε αντίθεση με άλλα κακόβουλα προγράμματα που στοχεύουν κοντέινερ και στοχεύουν κυρίως το cryptojacking, Το Siloscape στην πραγματικότητα δεν κάνει τίποτα για να βλάψει το ίδιο το σύμπλεγμα. αντι αυτου, εστιάζει στη διασφάλιση ότι δεν μπορεί να εντοπιστεί και να εντοπιστεί, και ανοίγει μια κερκόπορτα στο σύμπλεγμα,», λένε οι ειδικοί.

Εικάζεται ότι οι επιτιθέμενοι θα μπορούσαν να μισθώσουν σε άλλους εγκληματίες πρόσβαση σε ορισμένες από τις μεγαλύτερες παραβιασμένες εταιρείες, συμπεριλαμβανομένων των χειριστών ransomware.

Σύμφωνα με τους ερευνητές, Οι εταιρείες θα πρέπει να αρχίσουν να μεταφέρουν εφαρμογές από τα κοντέινερ των Windows στο Microsoft Hyper-V το συντομότερο δυνατό, όπως η ίδια η Microsoft συνιστά τη χρήση του Microsoft Hyper-V αντί του παλιού και λιγότερο ασφαλούς μηχανισμού κοντέινερ.

Το Siloscape δείχνει τη σημασία της ασφάλειας των εμπορευματοκιβωτίων, καθώς το κακόβουλο λογισμικό δεν θα μπορούσε να προκαλέσει σημαντική ζημιά εάν δεν υπήρχε η διαφυγή του κοντέινερ. Είναι σημαντικό οι οργανισμοί να διατηρούν ένα καλά διαμορφωμένο και ασφαλές περιβάλλον cloud για την προστασία από τέτοιες απειλές.

Επιτρέψτε μου να σας υπενθυμίσω ότι μίλησα επίσης για το γεγονός ότι Το κακόβουλο λογισμικό XCSSET χρησιμοποιεί επιθέσεις 0 ημερών σε macOS.