Pesquisadores descobriram malware Siloscape direcionado a contêineres do Windows Server e clusters Kubernetes

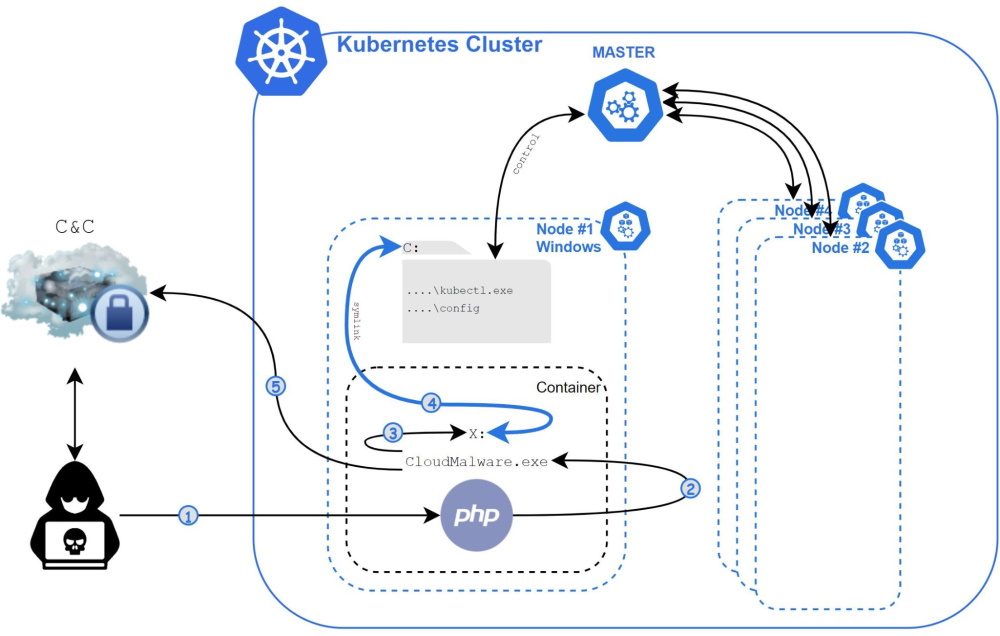

Pesquisadores da Palo Alto Networks ter descoberto um malware Siloscape altamente ofuscado que invade contêineres do Windows Server para comprometer clusters do Kubernetes. O objetivo final dos invasores é implantar um backdoor que pode ser usado para outras atividades maliciosas.

Especialistas escrevem que, pela primeira vez, esses ataques foram notados no início de março, mas eles estão acontecendo há pelo menos um ano. Os invasores por trás dessa campanha verificam a rede em busca de aplicativos de nuvem comuns e, em seguida, usam explorações contra eles em busca de várias vulnerabilidades antigas.

Se um aplicativo da Web estiver sendo executado dentro de um contêiner do Windows Server, os invasores usam o malware Siloscape, que explora o método de contêiner de escape documentado anteriormente para obter acesso ao sistema operacional subjacente.

Se o SO estiver sendo executado como um nó do Kubernetes, os hackers também extraem as credenciais do nó e as usam para navegar até a infraestrutura de back-end do Kubernetes e implantar novos nós com recursos maliciosos.

Siloscape também baixa e instala um cliente Tor no sistema infectado para se comunicar com seu C&servidor C e receber comandos de seus operadores via IRC.

Especialistas da empresa Palo Alto Networks relatam que conseguiram obter acesso a este servidor, e atualmente os invasores infectaram mais de 300 sistemas. Ao mesmo tempo, o objetivo final dos hackers não é completamente claro.

“Ao contrário de outros malwares direcionados a contêineres e principalmente visando cryptojacking, O Siloscape na verdade não faz nada para danificar o próprio cluster. Em vez de, concentra-se em garantir que não possa ser detectado e rastreado, e abre um backdoor no cluster,”Dizem os especialistas.

Especula-se que os invasores possam conceder a outros criminosos acesso a algumas das maiores empresas comprometidas, incluindo os operadores de ransomware.

De acordo com os pesquisadores, as empresas devem começar a mover aplicativos de contêineres do Windows para o Microsoft Hyper-V o mais rápido possível, como a própria Microsoft recomenda usar o Microsoft Hyper-V em vez do mecanismo de contêiner antigo e menos seguro.

Siloscape mostra a importância da segurança dos contêineres, pois o malware não seria capaz de causar nenhum dano significativo se não fosse pelo escape do contêiner. É fundamental que as organizações mantenham um ambiente de nuvem bem configurado e seguro para se proteger contra essas ameaças.

Deixe-me lembrá-lo de que também falei sobre o fato de Malware XCSSET usa ataques de 0 dia no macOS.