SteamHide, Steam Profil Resimlerinde Kötü Amaçlı Yazılımları Gizliyor

G Veri analistleri alışılmadık bir SteamHide yöntemi keşfettiniz Steam profillerindeki görüntülerin meta verilerinde kötü amaçlı yazılımları gizleyen.

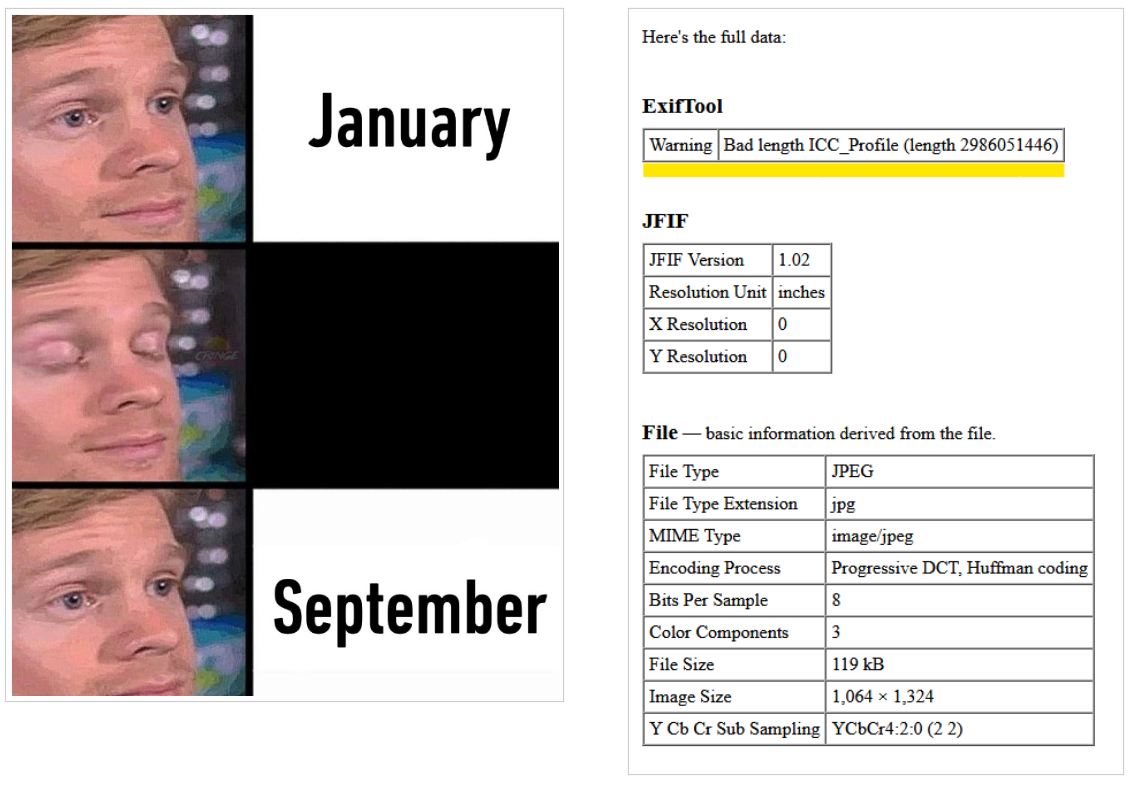

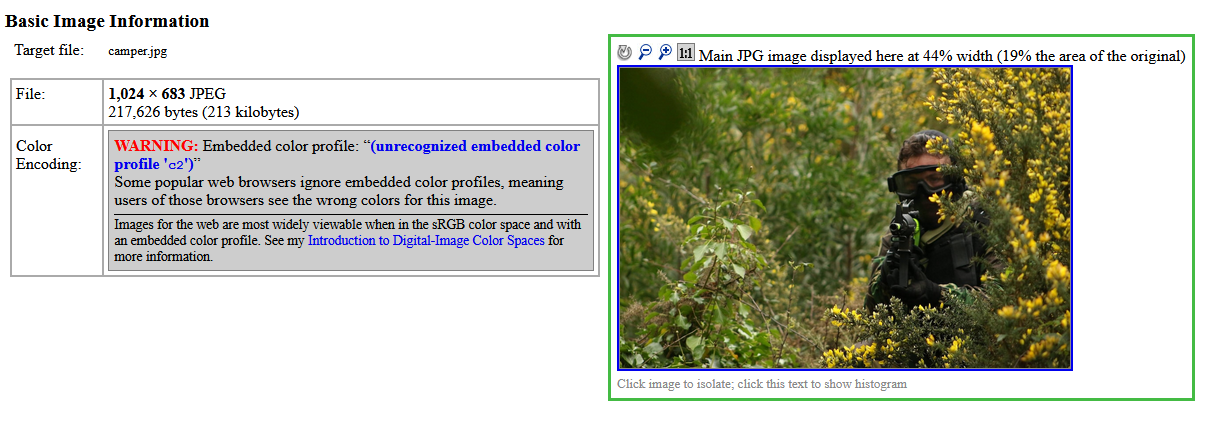

Fya da ilk kez, Steam'deki garip resimler siber güvenlik araştırmacısı Miltinhoc tarafından keşfedildi, kim bulduğu hakkında konuştu heyecan Mayısın sonu 2021.G Data'daki araştırmacılar, ilk bakışta, bu tür resimler zararsızdır. Standart EXIF araçları, içlerinde şüpheli bir şey algılamaz, ICC profilindeki veri uzunluğunun yanlış olduğu konusunda uyarmaları dışında.

ancak, gerçekte, ICC profili yerine (genellikle harici cihazlarda renkleri görüntülemek için kullanılır, yazıcılar gibi), bu tür görüntüler şifreli kötü amaçlı yazılım içeriyor (PropertyTagICCProfile değerinin içinde).

Genel, kötü amaçlı yazılımın görüntü meta verilerinde gizlenmesi hiç de yeni bir olgu değil, araştırmacılar kabul ediyor. ancak, Kötü amaçlı görüntüleri barındırmak için Steam gibi büyük bir oyun platformunun kullanılması, sorunları önemli ölçüde karmaşıklaştırır. Saldırganlar, kötü amaçlı yazılımları istedikleri zaman değiştirebilir, profil resmi dosyasını değiştirmek kadar kolay.

Aynı zamanda, Steam, yalnızca bilgisayar korsanları için bir araç olarak hizmet eder ve kötü amaçlı yazılımları barındırmak için kullanılır. İndirme ile ilgili çalışmaların tümü, ambalajın açılması, ve böyle bir yükün yürütülmesi, Steam profil görüntüsüne erişen harici bir bileşen tarafından yapılır.. Bu yük ayrıca olağan şekilde dağıtılabilir, e-postalarda veya saldırıya uğramış siteler aracılığıyla.

Uzmanlar, Steam profillerinden alınan görüntülerin ne olduğunu vurguluyor. “bulaşıcı” ne de yürütülebilir. Bunlar yalnızca gerçek kötü amaçlı yazılımı taşımak için bir araçtır, çıkarmak için ikinci bir kötü amaçlı yazılım gerektiren.

İkinci kötü amaçlı yazılım, VirusTotal'daki araştırmacılar tarafından bulundu ve bir indirici.. Sabit kodlanmış bir şifresi var”{PjlD \bzxS#;8@\x.3JT&<4^MsTqE0″ ve resimlerden yüklerin şifresini çözmek için TripleDES'i kullanır.

Kurbanın sisteminde, SteamHide kötü amaçlı yazılımı önce VMWare ve VBox için Win32_DiskDrive'ı ister ve varsa çıkar. Kötü amaçlı yazılım daha sonra yönetici haklarına sahip olup olmadığını kontrol eder ve cmstp.exe'yi kullanarak ayrıcalıkları yükseltmeye çalışır.

İlk çalıştırmada, yapılandırmada belirtilen adı ve uzantıyı kullanarak kendisini LOCALAPPDATA klasörüne kopyalar. SteamHide, kayıt defterinde aşağıdaki anahtar oluşturularak sisteme sabitlenir: \YazılımMicrosoftWindowsCurrentVersionRunBroMal

Yönetim sunucusu SteamHides'in IP adresi Pastebin'de saklanır, ve belirli bir Steam profili aracılığıyla güncellenebilir. yükleyici gibi, yürütülebilir dosyayı PropertyTagICCProfile'dan çıkarır. Dahası, yapılandırma, görüntü özelliklerinin kimliğini ve arama dizesini değiştirmesine izin verir, yani, gelecekte, diğer görüntü parametreleri, Steam'de kötü amaçlı yazılımları gizlemek için kullanılabilir.

Örneğin, kötü amaçlı yazılım, SquirrelTempSquirrelSetup.log'un varlığını kontrol ederek Teams'in kurulu olup olmadığını kontrol eder., ama bundan sonra bu bilgiye kimse gelmez. Belki de bu, daha sonra saldırıya uğramaları için virüslü sistemde yüklü uygulamaları kontrol etmek için gereklidir.

Uzmanlar ayrıca ChangeHash'i keşfetti() Taslak, ve görünüşe göre kötü amaçlı yazılım geliştiricisi gelecekteki sürümlere çok biçimlilik eklemeyi planlıyor. Kötü amaçlı yazılım ayrıca Twitter'a istek gönderebilir, gelecekte Twitter üzerinden komut almak için kullanılabilecek, veya kötü amaçlı yazılım bir Twitter botu gibi davranabilir.

sana şunu hatırlatmama izin ver Araştırmacılar, Windows Server kapsayıcılarını ve Kubernetes kümelerini hedef alan Siloscape kötü amaçlı yazılımını keşfetti.