SteamHide ซ่อนมัลแวร์ในรูปภาพโปรไฟล์ Steam

นักวิเคราะห์ข้อมูล G ได้ค้นพบวิธีการ SteamHide ที่ผิดปกติ ที่ซ่อนมัลแวร์ไว้ในข้อมูลเมตาของรูปภาพบนโปรไฟล์ Steam.

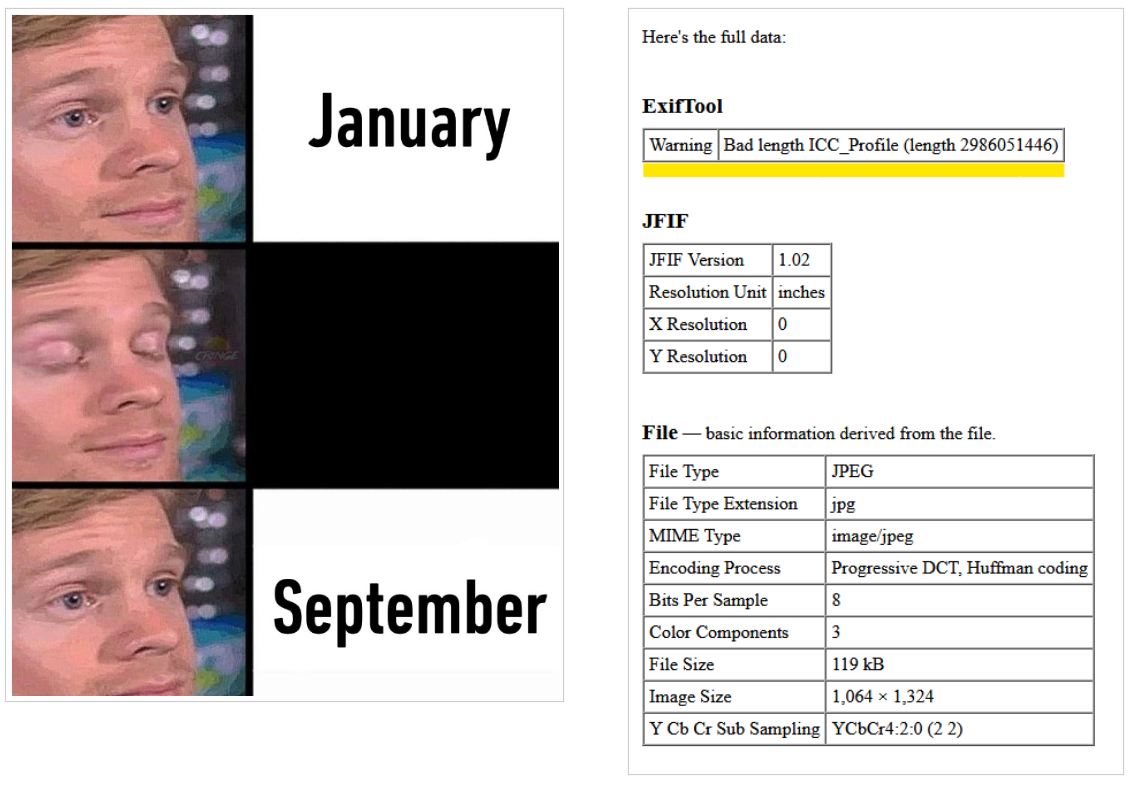

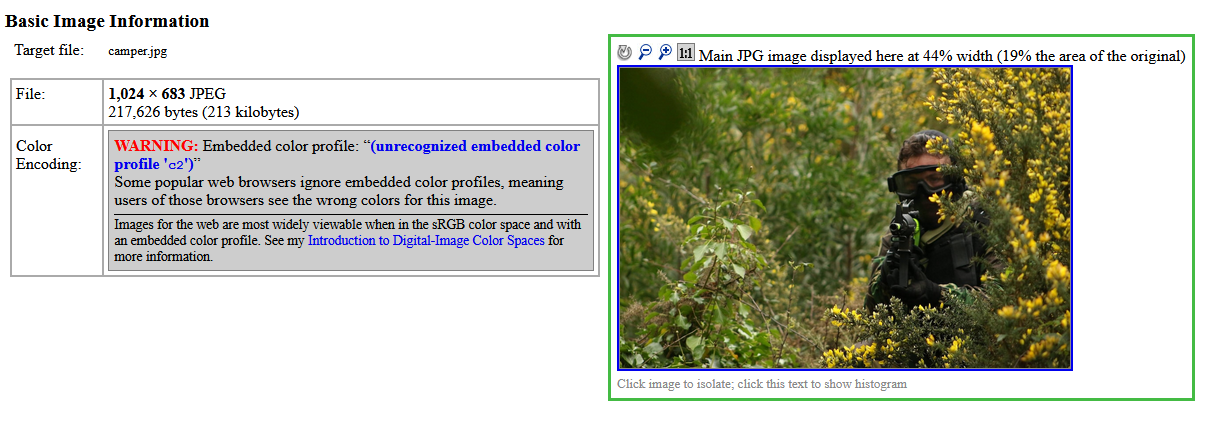

เอฟหรือครั้งแรก, ภาพแปลกๆ บน Steam ถูกค้นพบโดย Miltinhoc นักวิจัยด้านความปลอดภัยทางไซเบอร์, ที่พูดคุยเกี่ยวกับการค้นพบของเขา ทวิตเตอร์ ปลายเดือนพฤษภาคม 2021.นักวิจัยจาก G Data บอกว่าตั้งแต่แรกเห็น, ภาพดังกล่าวไม่เป็นอันตราย. เครื่องมือ EXIF มาตรฐานตรวจไม่พบสิ่งที่น่าสงสัยในเครื่องมือเหล่านั้น, ยกเว้นว่าพวกเขาเตือนว่าความยาวของข้อมูลในโปรไฟล์ ICC ไม่ถูกต้อง.

อย่างไรก็ตาม, ในความเป็นจริง, แทนที่จะเป็นโปรไฟล์ ICC (ซึ่งปกติจะใช้เพื่อแสดงสีบนอุปกรณ์ภายนอก, เช่นเครื่องพิมพ์), รูปภาพดังกล่าวมีมัลแวร์ที่เข้ารหัส (ภายในค่า PropertyTagICCProfile).

โดยรวม, การซ่อนมัลแวร์ในข้อมูลเมตาของรูปภาพไม่ใช่ปรากฏการณ์ใหม่เลย, นักวิจัยยอมรับ. อย่างไรก็ตาม, การใช้แพลตฟอร์มเกมขนาดใหญ่ เช่น Steam เพื่อโฮสต์ภาพที่เป็นอันตรายทำให้เรื่องยุ่งยากซับซ้อนมาก. ผู้โจมตีสามารถแทนที่มัลแวร์ได้ตลอดเวลา, ง่ายดายเหมือนกับการเปลี่ยนไฟล์รูปโปรไฟล์.

ในเวลาเดียวกัน, Steam ทำหน้าที่เป็นเครื่องมือสำหรับแฮกเกอร์และใช้เพื่อโฮสต์มัลแวร์. งานส่วนใหญ่ทั้งหมดเกี่ยวข้องกับการดาวน์โหลด, กำลังแกะออก, และการดำเนินการเพย์โหลดดังกล่าวจะกระทำโดยส่วนประกอบภายนอกที่เข้าถึงภาพโปรไฟล์ Steam. เพย์โหลดนี้สามารถกระจายได้ตามปกติ, ในอีเมลหรือผ่านไซต์ที่ถูกแฮ็ก.

ผู้เชี่ยวชาญเน้นย้ำว่ารูปภาพจากโปรไฟล์ Steam เองก็ไม่ใช่เช่นกัน “ติดเชื้อ” หรือปฏิบัติการได้. สิ่งเหล่านี้เป็นเพียงช่องทางในการพกพามัลแวร์จริงเท่านั้น, ซึ่งต้องใช้มัลแวร์ตัวที่สองในการสกัด.

นักวิจัยจาก VirusTotal พบมัลแวร์ตัวที่สองและเป็นตัวดาวน์โหลด. มันมีรหัสผ่านแบบฮาร์ดโค้ด”{ปจล \bzxS#;8-\x.3JT&<4^MsTqE0″ และใช้ TripleDES เพื่อถอดรหัสเพย์โหลดจากรูปภาพ

ในระบบของเหยื่อ, ในตอนแรกมัลแวร์ SteamHide จะร้องขอ Win32_DiskDrive สำหรับ VMWare และ VBox และออกหากมีอยู่. จากนั้นมัลแวร์จะตรวจสอบว่ามีสิทธิ์ของผู้ดูแลระบบหรือไม่ และพยายามยกระดับสิทธิ์โดยใช้ cmstp.exe

ในการเปิดตัวครั้งแรก, โดยจะคัดลอกตัวเองไปยังโฟลเดอร์ LOCALAPPDATA โดยใช้ชื่อและนามสกุลที่ระบุในการกำหนดค่า. SteamHide ถูกตรึงไว้กับระบบโดยการสร้างคีย์ต่อไปนี้ในรีจิสทรี: \ซอฟต์แวร์ Microsoft Windows CurrentVersion Run BroMal

ที่อยู่ IP ของเซิร์ฟเวอร์การจัดการ SteamHides จะถูกจัดเก็บไว้ใน Pastebin, และสามารถอัปเดตได้ผ่านโปรไฟล์ Steam ที่เฉพาะเจาะจง. เช่นเดียวกับตัวโหลด, แยกไฟล์ปฏิบัติการจาก PropertyTagICCProfile. นอกจากนี้, การกำหนดค่าทำให้เขาสามารถเปลี่ยน ID ของคุณสมบัติรูปภาพและสตริงการค้นหาได้, นั่นคือ, ในอนาคต, พารามิเตอร์รูปภาพอื่นๆ สามารถใช้เพื่อซ่อนมัลแวร์บน Steam ได้

ตัวอย่างเช่น, มัลแวร์จะตรวจสอบว่ามีการติดตั้ง Teams หรือไม่โดยการตรวจสอบว่ามี SquirrelTempSquirrelSetup.log อยู่หรือไม่, แต่หลังจากนั้นก็ไม่มีใครเกิดขึ้นกับข้อมูลนี้. บางทีอาจจำเป็นต้องตรวจสอบแอปพลิเคชันที่ติดตั้งบนระบบที่ติดไวรัสเพื่อให้สามารถโจมตีได้ในภายหลัง

ผู้เชี่ยวชาญยังได้ค้นพบ ChangeHash() ต้นขั้ว, และดูเหมือนว่าผู้พัฒนามัลแวร์กำลังวางแผนที่จะเพิ่มความหลากหลายให้กับเวอร์ชันในอนาคต. มัลแวร์ยังสามารถส่งคำขอไปยัง Twitter ได้, ซึ่งในอนาคตสามารถใช้รับคำสั่งผ่าน Twitter ได้, หรือมัลแวร์สามารถทำหน้าที่เป็นบอท Twitter ได้

ฉันขอเตือนคุณว่า นักวิจัยค้นพบมัลแวร์ Siloscape มุ่งเป้าไปที่คอนเทนเนอร์ Windows Server และคลัสเตอร์ Kubernetes.