A SteamHide elrejti a rosszindulatú programokat a Steam profilképeiben

G Data elemzők szokatlan SteamHide módszert fedeztek fel amely rosszindulatú programokat rejt a Steam-profilokon lévő képek metaadatai között.

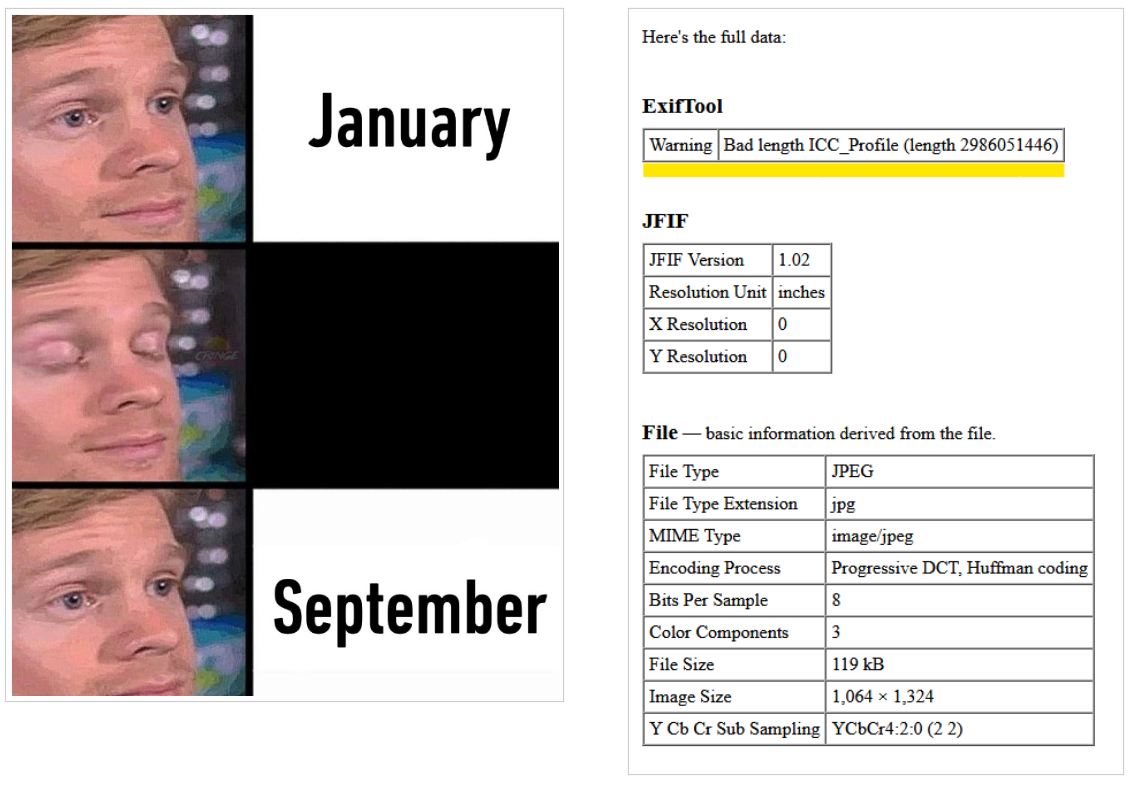

Fvagy először, furcsa képeket fedezett fel a Steamen Miltinhoc kiberbiztonsági kutató, aki a leletéről beszélt Twitter május végén 2021.A G Data kutatói első pillantásra ezt mondják, az ilyen képek ártalmatlanok. A szabványos EXIF eszközök nem észlelnek bennük semmi gyanúsat, kivéve, hogy figyelmeztetnek, hogy az ICC-profil adathossza helytelen.

azonban, a valóságban, ICC profil helyett (amelyet általában a színek megjelenítésére használnak külső eszközökön, mint például a nyomtatók), az ilyen képek titkosított rosszindulatú programokat tartalmaznak (a PropertyTagICCCrofile értéken belül).

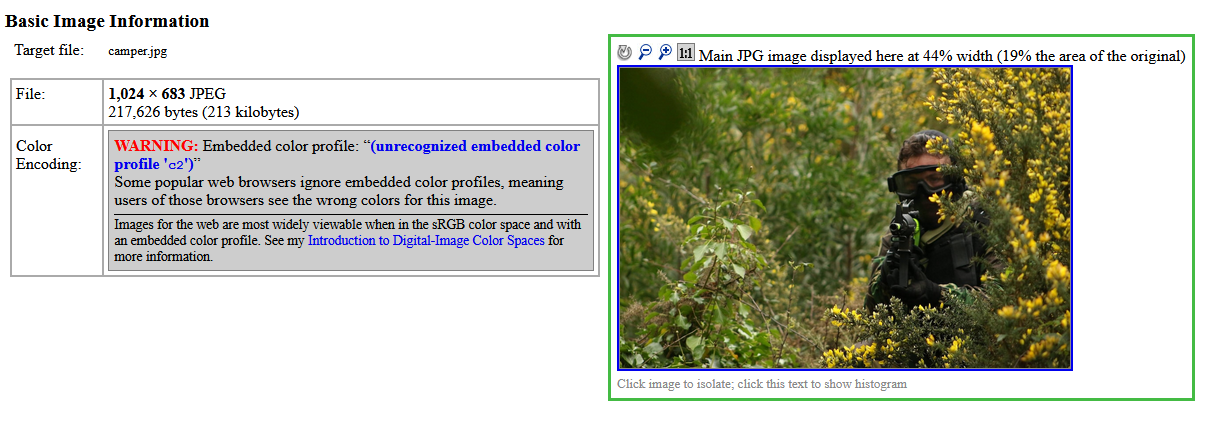

Átfogó, A rosszindulatú programok elrejtése a képek metaadatai között egyáltalán nem új keletű jelenség, a kutatók elismerik. azonban, Egy nagy játékplatform, például a Steam használata rosszindulatú képek tárolására jelentősen bonyolítja a helyzetet. A támadók bármikor lecserélhetik a rosszindulatú programokat, ugyanolyan egyszerűen, mint a profilképfájl megváltoztatása.

Egy időben, A Steam egyszerűen a hackerek eszközeként szolgál, és rosszindulatú programok tárolására szolgál. A letöltéssel kapcsolatos munka nagy része, kicsomagolás, és egy ilyen hasznos adat végrehajtását egy külső komponens végzi, amely hozzáfér a Steam profilképhez. Ez a hasznos teher a szokásos módon is elosztható, e-mailekben vagy feltört webhelyeken keresztül.

A szakértők hangsúlyozzák, hogy maguk a Steam-profilok képei sem azok “fertőző” sem végrehajtható. Ezek csak eszközök a tényleges rosszindulatú programok hordozására, amelynek kibontásához egy második rosszindulatú programra van szükség.

A második kártevőt a VirusTotal kutatói találták meg, és ez egy letöltő. Van egy keményen kódolt jelszó"{PjlD \bzxS#;8@\x.3JT&<4^MsTqE0″ és a TripleDES segítségével dekódolja a hasznos terheket a képekből.

Az áldozat rendszerén, a SteamHide kártevő először kéri a Win32_DiskDrive-ot a VMWare és a VBox számára, és kilép, ha léteznek. A rosszindulatú program ezután ellenőrzi, hogy rendelkezik-e rendszergazdai jogokkal, és a cmstp.exe segítségével megpróbálja növelni a jogosultságokat.

Az első indításkor, bemásolja magát a LOCALAPPDATA mappába a konfigurációban megadott névvel és kiterjesztéssel. A SteamHide a rendszerleíró adatbázisban a következő kulcs létrehozásával van rögzítve: \Software\Microsoft\Windows\CurrentVersion\Run\BroMal

A SteamHides kezelőszerver IP-címét a Pastebin tárolja, és egy adott Steam profilon keresztül frissíthető. Mint a rakodó, kicsomagolja a végrehajtható fájlt a PropertyTagICCCrofile-ból. Ráadásul, a konfiguráció lehetővé teszi a képtulajdonságok azonosítójának és a keresési karakterláncnak a megváltoztatását, vagyis, a jövőben, más képparaméterek is használhatók a rosszindulatú programok elrejtésére a Steamen.

Például, a rosszindulatú program ellenőrzi, hogy a Teams telepítve van-e a SquirrelTempSquirrelSetup.log jelenlétének ellenőrzésével, de utána senki nem történik ezzel az információval. Talán ez szükséges a fertőzött rendszeren telepített alkalmazások ellenőrzéséhez, hogy később megtámadhassák őket.

A szakemberek felfedezték a ChangeHash-t is() csonk, és úgy tűnik, hogy a rosszindulatú programok fejlesztője azt tervezi, hogy polimorfizmust ad a jövőbeli verziókhoz. A kártevő kéréseket is küldhet a Twitternek, amely a jövőben a Twitteren keresztüli parancsok fogadására használható, vagy a rosszindulatú program Twitter-robotként működhet.

Hadd emlékeztesselek erre A kutatók felfedezték a Siloscape rosszindulatú programot, amely a Windows Server-tárolókat és a Kubernetes-fürtöket célozza.