SteamHide Menyembunyikan Malware di Gambar Profil Steam

G Analis data telah menemukan metode SteamHide yang tidak biasa yang menyembunyikan malware di metadata gambar di profil Steam.

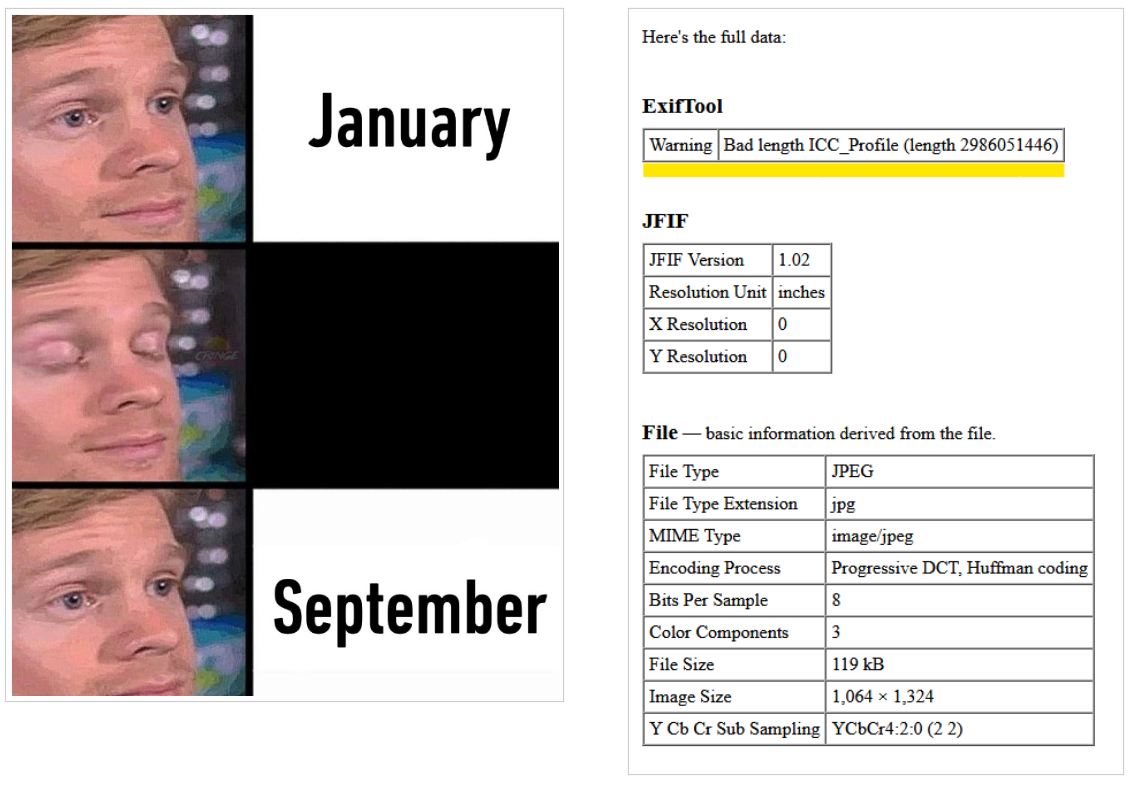

Fatau pertama kali, gambar aneh di Steam ditemukan oleh peneliti keamanan siber Miltinhoc, yang berbicara tentang temuannya Twitter pada akhir bulan Mei 2021.Para peneliti di G Data mengatakan hal itu pada pandangan pertama, gambar seperti itu tidak berbahaya. Alat EXIF standar tidak mendeteksi sesuatu yang mencurigakan di dalamnya, kecuali bahwa mereka memperingatkan bahwa panjang data di profil ICC salah.

Namun, dalam kenyataan, alih-alih profil ICC (yang biasanya digunakan untuk menampilkan warna pada perangkat eksternal, seperti printer), gambar tersebut mengandung malware terenkripsi (di dalam nilai PropertyTagICCProfile).

Keseluruhan, menyembunyikan malware di metadata gambar bukanlah fenomena baru, para peneliti mengakui. Namun, menggunakan platform game besar seperti Steam untuk menghosting gambar berbahaya memperumit masalah secara signifikan. Penyerang dapat mengganti malware kapan saja, semudah mengubah file gambar profil.

Pada saat yang sama, Steam hanya berfungsi sebagai alat bagi peretas dan digunakan untuk menampung malware. Semua sebagian besar pekerjaan terlibat dalam pengunduhan, membongkar, dan mengeksekusi muatan tersebut dilakukan oleh komponen eksternal yang mengakses gambar profil Steam. Payload ini juga dapat didistribusikan dengan cara biasa, dalam email atau melalui situs yang diretas.

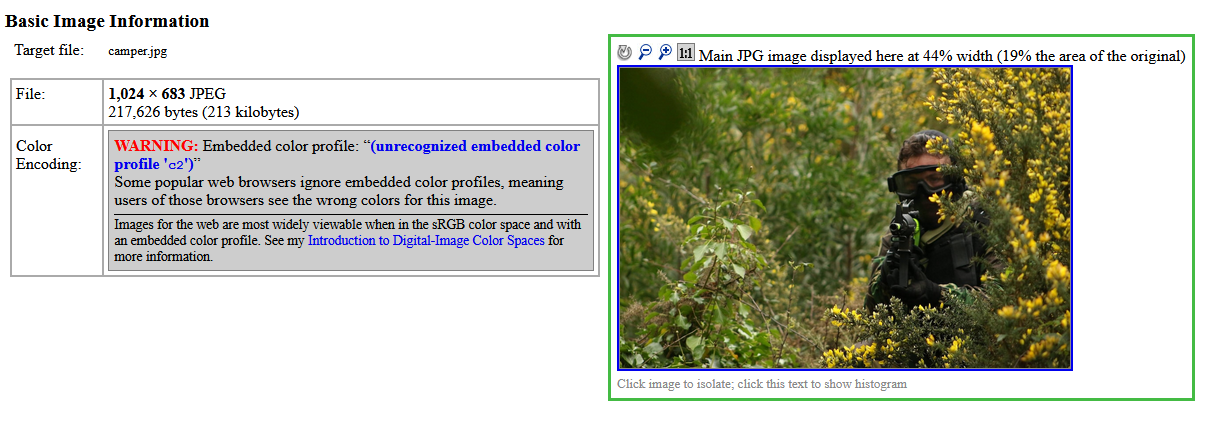

Para ahli menekankan bahwa gambar dari profil Steam itu sendiri bukanlah keduanya “menular” juga tidak dapat dieksekusi. Mereka hanyalah sarana untuk membawa malware yang sebenarnya, yang membutuhkan malware kedua untuk diekstraksi.

Malware kedua ditemukan oleh para peneliti di VirusTotal dan merupakan pengunduh. Ini memiliki kata sandi yang dikodekan dengan keras “{PjlD \bzxS#;8@\x.3JT&<4^MsTqE0″ dan menggunakan TripleDES untuk mendekripsi muatan dari gambar.

Pada sistem korban, malware SteamHide pertama-tama meminta Win32_DiskDrive untuk VMWare dan VBox dan keluar jika ada. Malware kemudian memeriksa apakah ia memiliki hak administrator dan mencoba meningkatkan hak istimewa menggunakan cmstp.exe.

Pada peluncuran pertama, itu menyalin dirinya sendiri ke folder LOCALAPPDATA menggunakan nama dan ekstensi yang ditentukan dalam konfigurasi. SteamHide disematkan ke sistem dengan membuat kunci berikut di registri: \Perangkat LunakMicrosoftWindowsCurrentVersionRunBroMal

Alamat IP server pengelola SteamHides disimpan di Pastebin, dan dapat diperbarui melalui profil Steam tertentu. Seperti pemuat, itu mengekstrak executable dari PropertyTagICCProfile. Lebih-lebih lagi, konfigurasi memungkinkan dia untuk mengubah ID properti gambar dan string pencarian, yaitu, di masa depan, parameter gambar lainnya dapat digunakan untuk menyembunyikan malware di Steam.

Misalnya, malware memeriksa apakah Teams diinstal dengan memeriksa keberadaan SquirrelTempSquirrelSetup.log, tapi setelah itu tidak ada yang mengetahui informasi ini. Mungkin hal ini diperlukan untuk memeriksa aplikasi yang terinstal pada sistem yang terinfeksi agar dapat diserang nantinya.

Para spesialis juga menemukan ChangeHash() rintisan, dan sepertinya pengembang malware berencana menambahkan polimorfisme ke versi mendatang. Malware juga dapat mengirimkan permintaan ke Twitter, yang nantinya dapat digunakan untuk menerima perintah melalui Twitter, atau malware dapat bertindak sebagai bot Twitter.

Izinkan saya mengingatkan Anda akan hal itu Para peneliti menemukan malware Siloscape yang menargetkan container Windows Server dan cluster Kubernetes.