Złośliwe oprogramowanie RedLine Stealer jest głównym źródłem danych uwierzytelniających na dwóch głównych rynkach

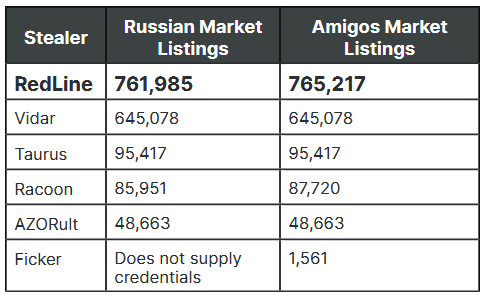

Według Grupa Insight analitycy, zdecydowana większość skradzionych danych uwierzytelniających sprzedawanych na dwóch dużych podziemnych platformach darknet jest gromadzona przy użyciu szkodliwego oprogramowania RedLine Stealer.

RedLine Stealer został po raz pierwszy odkryty w marcu 2020. Złośliwe oprogramowanie potrafi wydobywać dane uwierzytelniające z przeglądarek, Klienci FTP, e-maile, komunikatory internetowe, i VPN. Dodatkowo, złośliwe oprogramowanie może wykraść uwierzytelniające pliki cookie i numery kart przechowywane w przeglądarkach, dzienniki czatu, lokalne pliki i bazy danych portfeli kryptowalut.

Początkowo, to złośliwe oprogramowanie było sprzedawane na forach hakerskich o nazwie REDGlade, ale po tym, jak narzędzie otrzymało pozytywne recenzje, pirackie wersje RedLine Steale zaczęły pojawiać się na tych samych forach.

W rezultacie, do sierpnia br., umożliwiło to rozprzestrzenianie się szkodliwego oprogramowania wśród cyberprzestępców, i nie musieli nawet płacić za korzystanie ze złośliwego oprogramowania. W tym samym czasie, badacze zauważają, że płatna wersja RedLine Steale również znalazła swoich klientów.

Eksperci Grupy Insikt’ wnioski powtarzają się podobnie Raport KELA z lutego 2020. Następnie naukowcy odkryli, że około 90% skradzionych danych uwierzytelniających na Genesis Market uzyskano w wyniku ataków złodzieja informacji AZORult.

Wyniki te sugerują, że podziemne rynki są bardzo rozdrobnione i zwykle współpracują z własnymi, konkretnymi sprzedawcami. Również, legalne platformy handlowe mają własne preferencje w doborze partnerów biznesowych,.

Przypomnę, że my też to napisaliśmy Malware BluStealer kradnie kryptowalutę i rozprzestrzenia się za pośrednictwem wiadomości phishingowych.