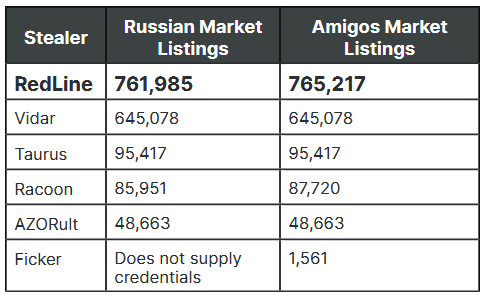

RedLine Stealerマルウェアは、2つの主要な市場におけるクレデンシャルの主なソースです。

によると インサイトグループ アナリスト, 2つの大規模なアンダーグラウンドダークネットマーケットプレイスで販売された盗まれたクレデンシャルの大部分は、RedLineStealerマルウェアを使用して収集されます.

RedLineStealerは3月に最初に発見されました 2020. マルウェアはブラウザからクレデンシャルを抽出することができます, FTPクライアント, メール, インスタントメッセンジャー, およびVPN. 加えて, マルウェアは、ブラウザに保存されている認証Cookieとカード番号を盗む可能性があります, チャットログ, 暗号通貨ウォレットのローカルファイルとデータベース.

最初は, このマルウェアは、REDGladeと呼ばれるハックフォーラムで販売されました。, しかし、ツールが肯定的なレビューを受けた後, RedLineStealeの海賊版が同じフォーラムに登場し始めました.

結果として, 今年の8月までに, これにより、マルウェアがサイバー犯罪者の間で広く拡散することが可能になりました, マルウェアを使用するためにお金を払う必要さえありませんでした. 同時に, 研究者たちは、RedLineStealeの有料版も顧客を見つけたと述べています.

六月に 2021, Insikt Groupは、同じタイムスタンプを含む同じロットの定期刊行物をAmigosMarketとRussianMarketで発見しました, 影響を受けるマシンとインターネットプロバイダーの地理的位置に関するデータ, [を使用して取得] 同じ情報スティーラー.研究者は書いています.

InsiktGroupの専門家’ 結論は同様のエコー KELAレポート 2月付け 2020. それから研究者はそれについて 90% ジェネシスマーケットで盗まれたクレデンシャルのうち、AZORult情報スティーラーによる攻撃の結果として取得されたもの.

これらの調査結果は、アンダーグラウンドマーケットプレイスが非常に細分化されており、通常は独自の特定のベンダーと連携していることを示唆しています。. 同様に、, 合法的な市場は、ビジネスパートナーを選択する際に独自の好みを持っています.

ユーザーのクレデンシャルなどの盗まれた企業データは、定期的に貼り付けサイトやダークウェブチャネルに行き着きます, サイバー犯罪者がデータを購入できるようにする, 組織のネットワークやシステムにアクセスするために使用する可能性があります.研究者は、データセキュリティについてより厳しくするように言ってアドバイスします.

私たちもそれを書いたことを思い出させてください BluStealerマルウェアは暗号通貨を盗み、フィッシングメールを介して拡散します.