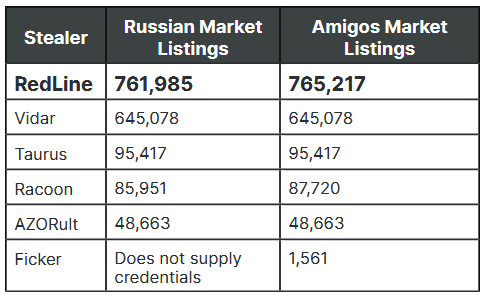

تُعد البرمجيات الخبيثة RedLine Stealer المصدر الرئيسي لبيانات الاعتماد في سوقين رئيسيين

وفق مجموعة انسايت المحللين, يتم جمع الغالبية العظمى من بيانات الاعتماد المسروقة التي يتم بيعها في سوقين كبيرين على شبكة الإنترنت المظلمة باستخدام البرنامج الضار RedLine Stealer.

تم اكتشاف RedLine Stealer لأول مرة في شهر مارس 2020. البرمجيات الخبيثة قادرة على استخراج بيانات الاعتماد من المتصفحات, عملاء بروتوكول نقل الملفات, رسائل البريد الإلكتروني, رسل فوري, والشبكات الافتراضية الخاصة. فضلاً عن ذلك, يمكن للبرامج الضارة سرقة ملفات تعريف الارتباط وأرقام البطاقات المخزنة في المتصفحات, سجلات الدردشة, الملفات وقواعد البيانات المحلية لمحافظ العملات المشفرة.

بدءًا, تم بيع هذه البرامج الضارة في منتديات اختراق تسمى REDGlade, ولكن بعد أن تلقت الأداة مراجعات إيجابية, بدأت الإصدارات المقرصنة من RedLine Steale في الظهور على نفس المنتديات.

نتيجة ل, بحلول شهر أغسطس من هذا العام, سمح هذا للبرامج الضارة بالانتشار على نطاق واسع بين مجرمي الإنترنت, ولم يضطروا حتى إلى الدفع مقابل استخدام البرامج الضارة. في نفس الوقت, لاحظ الباحثون أن النسخة المدفوعة من RedLine Steale وجدت عملائها أيضًا.

خبراء مجموعة Insikt’ الاستنتاجات صدى مماثل هذا التقرير بتاريخ فبراير 2020. ثم وجد الباحثون أن حوالي 90% من بيانات الاعتماد المسروقة في Genesis Market تم الحصول عليها نتيجة لهجمات قام بها برنامج سرقة المعلومات AZORult.

تشير هذه النتائج إلى أن الأسواق السرية مجزأة إلى حد كبير وعادة ما تعمل مع بائعين محددين. على نفس المنوال, الأسواق المشروعة لها تفضيلاتها الخاصة في اختيار شركاء الأعمال.

دعني أذكرك أننا كتبنا ذلك أيضًا تقوم البرامج الضارة BluStealer بسرقة العملات المشفرة وتنتشر عبر رسائل البريد الإلكتروني التصيدية.