Badacze powiązali programistów TrickBot z oprogramowaniem ransomware Diavol

Fortinet specialists published a raport, in which they argue that the creators of the well-known malware TrickBot (this hack group is usually called the Wizard Spider) may be involved in the development of a new Diavol ransomware.

Payloads of ransomware Diavol and Conti were deployed on various systems in early June 2021. It is noted that these ransomware are very similar and have a lot in common, from using asynchronous I/O operations during file encryption, to using almost identical command line parameters for the same functions (na przykład, creating logs, encrypting disks and network resources, scanning a network).

jednak, experts still could not find a direct connection between the Diavol ransomware and the authors of TrickBot, moreover, they found a number of important differences. Na przykład, Diavol does not have built-in checks that prevent payload from being triggered on systems in Russia and CIS countries. Również, the new malware does not steal data before encryption.

W międzyczasie, the other day Kryptos Logic announced that it had found changes in the code of the TrickBot malware itself. Według ekspertów, since June 2021, TrickBot has been launching a new module on infected machines containing an updated version of the old banking component that tries to steal e-banking login credentials.

This component has been rewritten and now includes new methods for injecting malicious code into bank websites. Experts suggest that the new code is copied from the old Zeus banker: injections work by proxying traffic through a local SOCKS server. If online banking login pages are encountered in traffic, the traffic is modified to steal credentials or perform other malicious actions. It is assumed that in this way the developers of TrickBot are trying to compete with other banking Trojans and entice some of their customers.

TrickBot is one of the largest and most successful malware threats to date. Po raz pierwszy wykryto złośliwe oprogramowanie 2015, wkrótce po serii głośnych aresztowań, które znacząco zmieniły skład grupy hakerskiej Dyre.

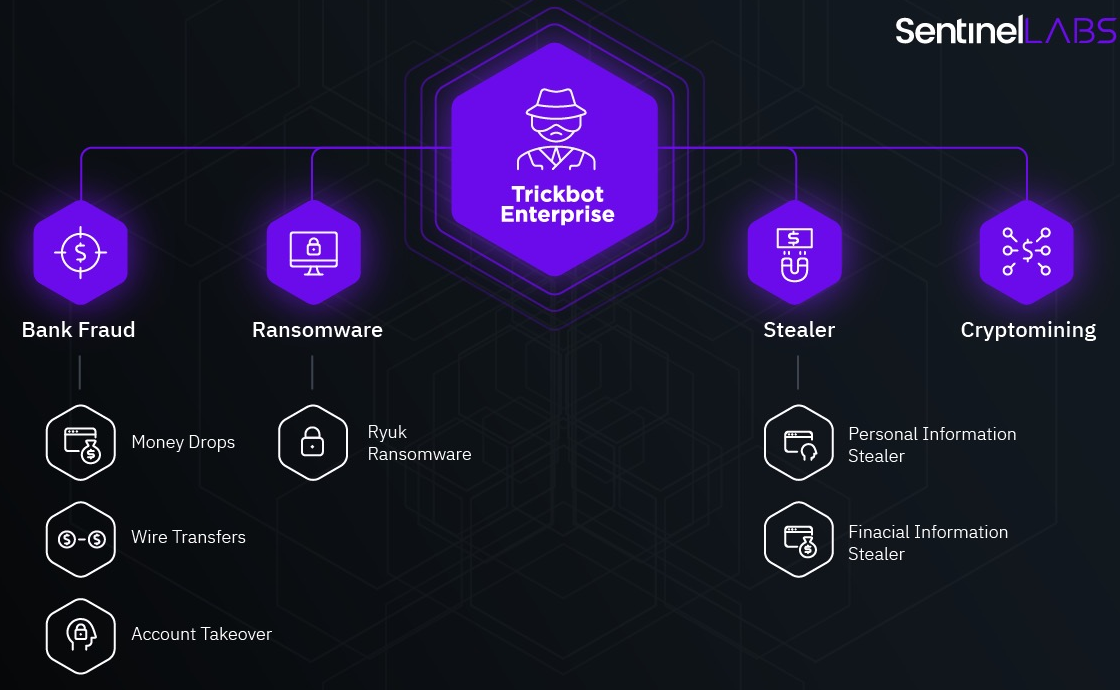

Przez lata, złośliwe oprogramowanie ewoluowało od klasycznego trojana bankowego zaprojektowanego do kradzieży środków z kont bankowych do wielofunkcyjnego droppera rozprzestrzeniającego inne zagrożenia (od górników po oprogramowanie ransomware i złodziei informacji).

Jesienią 2020, za large-scale operation was carried out aimed at eliminating TrickBot. Wzięły w nim udział organy ścigania, specjaliści z zespołu Microsoft Defender, organizacja non-profit FS-ISAC, jak i ESET-a, Lumen, NTT i Symantec.

Ówcześnie, many experts że Cyclops Blink ma specjalny moduł przeznaczony dla kilku modeli that although Microsoft was able to disable the TrickBot infrastructure, najprawdopodobniej zrobi to botnet „przetrwać” a docelowo jego operatorzy uruchomią nowe serwery sterujące i będą kontynuować swoją działalność. Niestety, this is exactly what happened.

Przypomnę, że mówiłem też o tym, że Ransomware MountLocker używa Windows API do nawigacji w sieci navigate.