研究人员将 TrickBot 开发人员与 Diavol 勒索软件联系起来

Fortinet专家出版了 报告, 他们认为著名恶意软件trick脚的创造者 (这个黑客组通常称为向导蜘蛛) 可能参与了新的Diavol勒索软件的开发.

6月初,在各种系统上部署了勒索软件的有效载荷 2021. 注意到这些勒索软件非常相似,有很多共同点, 通过在文件加密期间使用异步I/O操作, 对相同的函数使用几乎相同的命令行参数 (例如, 创建日志, 加密磁盘和网络资源, 扫描网络).

然而, 专家仍然找不到Diavol勒索软件与Trickbot的作者之间的直接联系, 而且, 他们发现了一些重要的差异. 例如, Diavol没有内置的检查,可以防止有效载荷在俄罗斯和顺式国家 /地区的系统上触发. 也, 新恶意软件在加密之前不会窃取数据.

同时, 前几天,Kryptos Logic宣布 它发现了变化 在Trickbot恶意软件本身的代码中. 据专家介绍, 自六月以来 2021, Trickbot一直在感染的机器上启动一个新的模块,该机器包含旧银行组件的更新版本,该版本试图窃取电子银行登录凭据.

此组件已重写,现在包括将恶意代码注入银行网站的新方法. 专家建议将新代码从旧的宙斯银行家复制: 注射通过通过本地袜子服务器代理流量来工作. 如果流量中遇到在线银行登录页面, 经过修改以窃取凭据或执行其他恶意动作. 假设以这种方式,Trickbot的开发人员正在尝试与其他银行木马竞争并吸引他们的一些客户.

Trickbot是迄今为止最大,最成功的恶意软件威胁之一. 恶意软件首先被发现回到 2015, 一系列备受瞩目的逮捕后不久,这显着改变了Dyre Hack群的组成.

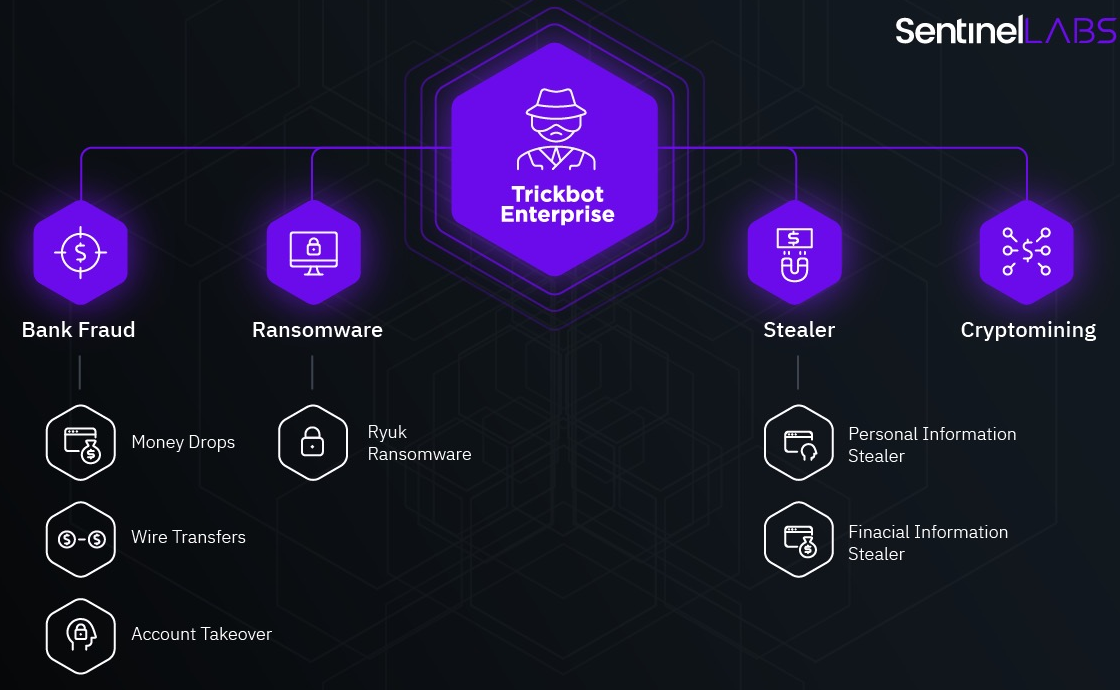

这些年来, 恶意软件已经从旨在从银行帐户中窃取资金的经典银行特洛伊木马演变为散布其他威胁的多功能滴管 (从矿工到勒索软件和信息窃取者).

在秋天 2020, 一种 大规模操作 是为了消除Trickbot而进行的. 执法机构参加了, Microsoft Defender团队的专家, 非营利组织FS-ISAC, 以及埃塞特, 流明, NTT和Symantec.

当时, 许多专家 关于 Cyclops Blink 僵尸网络的活动 尽管微软能够禁用Trickbot基础架构, 僵尸网络最有可能 “存活” 最终,其运营商将运行新的控制服务器并继续其活动. 不幸, 这正是发生的事情.

让我提醒你,我也谈到了这样一个事实 MountLocker 勒索软件使用 Windows API 来导航网络.