TrickBotは、被害者を監視するための新しいモジュールを入手しました

によると チェックポイント, TrickBotは依然として世界で最も活発な脅威の1つです, 犠牲者を追跡するための新しいモジュールを取得することさえ. また、TrickBotは、2か月連続で最もアクティブなマルウェアのランキングで優先されるようです。.

Emotetボットネットの後 破壊されました 法執行機関による, TrickBotの活動は成長を続けています.

そう, 六月に 2021, TrickBotが攻撃しました 7% 世界中の企業の, と研究者は、ランサムウェアグループが (例えば, リュークとREvil) 感染の初期段階でさまざまなマルウェアを使用する, しかし、メインのものはまだTrickBotです.

TrickBotは、今日最大かつ最も成功しているマルウェアの1つであることを思い出させてください。. マルウェアは最初に発見されました 2015, Dyreハッキンググループの構成を大幅に変更した一連の注目を集める逮捕の直後.

長年にわたって, マルウェアは、銀行口座から資金を盗むように設計された従来のバンキング型トロイの木馬から、他の脅威を拡散する多機能ドロッパーに進化しました。 (鉱夫からランサムウェアや情報スティーラーまで). 例えば, TrickBotは、Ryukなどの有名なランサムウェアで使用されています, コンティとリビル.

の秋に 2020, 大規模な運用 行われた TrickBotを排除することを目的とした. 法執行機関が出席しました, MicrosoftDefenderチームのスペシャリスト, 非営利団体FS-ISAC, ESETと同様, ルーメン, NTTとSymantec. その時, 多くの専門家は、マイクロソフトがそれを書いたが 無効にすることができました TrickBotインフラストラクチャ, ほとんどの場合、ボットネットは “生き延びる” そして最終的には、そのオペレーターは新しい制御サーバーを運用し、活動を継続します. 不運にも, これが起こったことです.

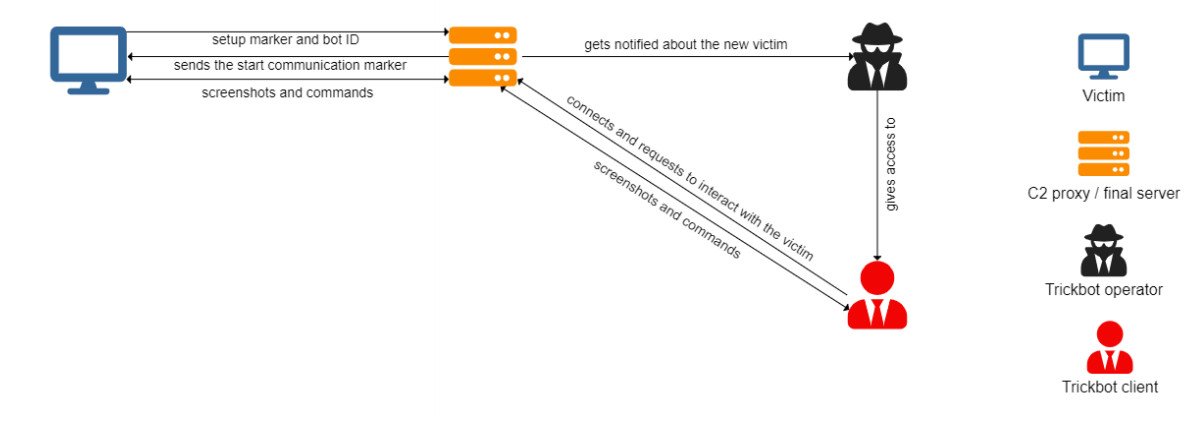

Bitdefenderの専門家 書く マルウェア開発者が最近VNCモジュールを更新したこと (vncDLL), 特に重要なターゲットへの攻撃後に使用されます. 更新されたモジュールはtvncDLLと呼ばれ、攻撃者が被害者をスパイできるようにします, 攻撃を被害者のネットワーク上の最も重要なシステムに転送できるようにする情報を収集する.

tvncDLLモジュールは、今年5月中旬に発見されました。, しかし、それはまだ開発中です, ハックグループには “定期的に新機能を追加し、バグを修正する更新スケジュール。”

モジュールの分析は、カスタム通信プロトコルを使用し、9つのプロキシIPアドレスの1つを介して制御サーバーと通信することを示しています。, ファイアウォールの背後にいる被害者へのアクセスを提供します.

VNCモジュールは、TrickBotの実行を停止し、メモリからマルウェアをアンロードすることもできます. マルウェアオペレーターが通信を開始したとき, モジュールは、カスタムインターフェイスを備えた仮想デスクトップを作成します.

コマンドラインを使用する, マルウェアオペレーターは、Cから新しいペイロードをダウンロードできます&Cサーバー, ドキュメントとメールを開く, 侵害されたシステムから他のデータを盗む.

別のオプション, ネイティブブラウザと呼ばれる, 通常、InternetExplorerのOLEオートメーションを使用してブラウザを起動します. この機能は開発中であり、GoogleChromeからパスワードを盗むように設計されています, Mozilla Firefoxの, OperaとInternetExplorer.

私もそう書いたことを思い出させてください 研究者はTrickBot開発者をDiavolランサムウェアとリンクさせました.