TrickBot otrzymał nowy moduł do monitorowania ofiar

Według Punkt kontrolny, TrickBot pozostaje jednym z najbardziej aktywnych zagrożeń na świecie, nawet nabycie nowego modułu do śledzenia ofiar. Wygląda także na to, że drugi miesiąc z rzędu TrickBot zajmuje pierwsze miejsce w rankingu najaktywniejszego szkodliwego oprogramowania.

Po botnecie Emotet został zniszczony przez organy ścigania, Aktywność TrickBota stale rośnie.

Więc, w czerwcu 2021, TrickBot zaatakował około 7% firm na całym świecie, a badacze przypominają, że grupy ransomware (na przykład, Ryuk i REvil) używać innego złośliwego oprogramowania na początkowych etapach infekcji, ale głównym nadal jest TrickBot.

Przypomnę, że TrickBot jest obecnie jednym z największych i najskuteczniejszych złośliwych programów. Po raz pierwszy wykryto złośliwe oprogramowanie 2015, wkrótce po serii głośnych aresztowań, które znacząco zmieniły skład grupy hakerskiej Dyre.

Przez lata, złośliwe oprogramowanie ewoluowało od klasycznego trojana bankowego zaprojektowanego do kradzieży środków z kont bankowych do wielofunkcyjnego droppera rozprzestrzeniającego inne zagrożenia (od górników po oprogramowanie ransomware i złodziei informacji). Na przykład, TrickBot jest używany przez tak znane oprogramowanie ransomware jak Ryuk, Conti i REvil.

Jesienią 2020, operację na dużą skalę zostało przeprowadzone mające na celu wyeliminowanie TrickBota. Wzięły w nim udział organy ścigania, specjaliści z zespołu Microsoft Defender, organizacja non-profit FS-ISAC, jak i ESET-a, Lumen, NTT i Symantec. Ówcześnie, wielu ekspertów napisało, że chociaż Microsoft można było wyłączyć infrastrukturę TrickBot, najprawdopodobniej zrobi to botnet „przetrwać” a docelowo jego operatorzy uruchomią nowe serwery sterujące i będą kontynuować swoją działalność. Niestety, oto co się stało.

Eksperci Bitdefendera pisać że twórcy szkodliwego oprogramowania niedawno zaktualizowali moduł VNC (vncdll), który jest używany po atakach na szczególnie ważne cele. Zaktualizowany moduł nazywa się tvncDLL i umożliwia atakującym szpiegowanie ofiary, zbieranie informacji, które pozwolą na przeniesienie ataku do najważniejszych systemów w sieci ofiary.

Moduł tvncDLL został wykryty w połowie maja tego roku, ale wciąż jest w fazie rozwoju, a grupa hackerska ma „harmonogram aktualizacji, który regularnie dodaje nowe funkcje i naprawia błędy.”

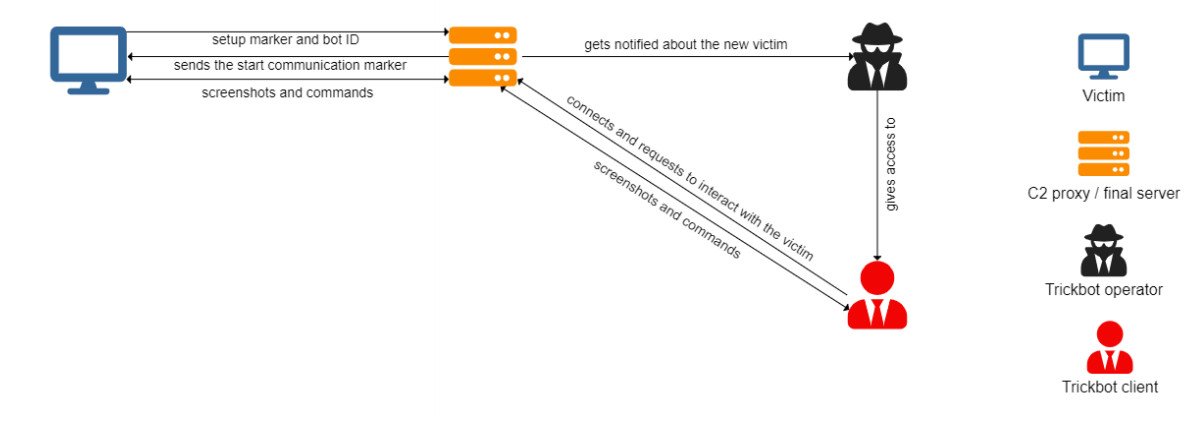

Analiza modułu pokazuje, że wykorzystuje on niestandardowy protokół komunikacyjny i komunikuje się z serwerem sterującym poprzez jeden z dziewięciu adresów IP proxy, który zapewnia dostęp do ofiar za zaporami ogniowymi.

Moduł VNC może zatrzymać działanie TrickBota, a nawet usunąć złośliwe oprogramowanie z pamięci. Kiedy operator złośliwego oprogramowania inicjuje komunikację, moduł tworzy wirtualny pulpit z niestandardowym interfejsem.

Korzystanie z wiersza poleceń, operatorzy złośliwego oprogramowania mogą pobierać nowe ładunki ze swoich dysków C&serwer C, otwierać dokumenty i pocztę, i kraść inne dane z zaatakowanego systemu.

Inna opcja, zwaną przeglądarką natywną, zazwyczaj uruchamia przeglądarkę przy użyciu automatyzacji OLE w przeglądarce Internet Explorer. Ta funkcja jest w fazie rozwoju i ma na celu kradzież haseł z przeglądarki Google Chrome, Mozilla Firefox, Opery i Internet Explorera.

Przypomnę, że ja też tak napisałem Badacze powiązali programistów TrickBot z oprogramowaniem ransomware Diavol.