AbstrakMalware Android Emu “me-root” ponsel cerdas dan menghindari deteksi

Peneliti di Lookout Threat Labs telah ditemukan malware Android baru bernama AbstrakEmu, yang “me-root” perangkat yang terinfeksi, yang telah menjadi praktik langka untuk malware semacam itu dalam beberapa tahun terakhir.

AbstrakEmu datang dibundel dengan 19 aplikasi didistribusikan melalui Google Play dan toko aplikasi pihak ketiga (termasuk Amazon Toko aplikasi, Samsung Toko Galaksi, Aptoide, dan app).

Aplikasi yang terinfeksi adalah pengelola kata sandi dan berbagai alat sistem, termasuk alat untuk menyimpan data dan meluncurkan aplikasi. Pada saat yang sama, untuk menghindari kecurigaan, semuanya benar-benar berfungsi dan memiliki fungsi yang dinyatakan.

Aplikasi berbahaya kini telah dihapus dari Google Play Store, tapi toko aplikasi lain mungkin masih mendistribusikannya. Peneliti mengatakan hanya satu aplikasi yang terinfeksi, Peluncur Ringan, sudah berakhir 10,000 unduhan ketika dihapus dari Google Play.

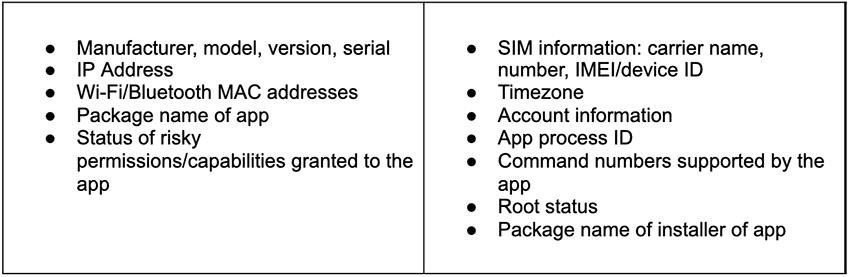

Setelah instalasi, AbstrakEmu mulai mengumpulkan dan mengirimkan berbagai informasi sistem ke server perintah dan kontrolnya dan menunggu perintah selanjutnya.

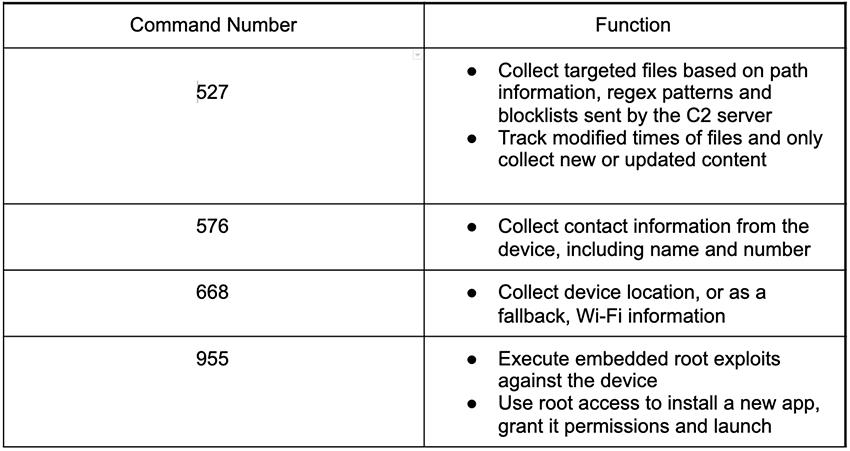

Setelah itu, AbstrakOperator Emu dapat memberikan berbagai perintah kepada malware, Misalnya, mendapatkan hak akses root, mengumpulkan dan mencuri file tergantung pada seberapa baru file tersebut atau cocok dengan pola tertentu, dan menginstal aplikasi baru.

AbstrakEmu memiliki eksploitasi untuk beberapa kerentanan yang diketahui untuk mendapatkan hak akses root pada perangkat yang terinfeksi. Laporan ahli mencatat bahwa salah satu bug, CVE-2020-0041, belum pernah digunakan oleh aplikasi Android sebelumnya.

Malware juga menggunakan eksploitasi yang tersedia untuk umum dalam serangannya untuk mengatasi masalah CVE-2019-2215 Dan CVE-2020-0041, dan kerentanan CVE-2020-0069, ditemukan di MediaTek keripik, banyak digunakan oleh puluhan produsen ponsel pintar dan dipasang di jutaan perangkat.

Setelah me-rooting perangkat, AbstrakEmu dapat melacak notifikasi, ambil tangkapan layar dan rekam video layar, atau bahkan memblokir perangkat atau mengatur ulang kata sandinya.

Izinkan saya mengingatkan Anda bahwa kami juga menulis itu malware Android Kuda Grift terinfeksi berakhir 10 juta perangkat.