Hapus Virus Ransomware LKHY (+DEKRIPSI File .lkhy)

Lkhy malware adalah jenis virus komputer yang menyuntikkan PC Anda, mengenkripsi dokumen Anda, dan kemudian meminta Anda membayar uang untuk dekripsi file. Selain tindakan yang tidak diinginkan tersebut, virus itu juga mengubah beberapa pengaturan penting dan bahkan dapat menghentikan program anti-malware Anda.

| Nama | virus lkhy |

| Jenis | BERHENTI/Djvu Ransomware |

| File | .baiklah |

| Pesan | _readme.txt |

| Tebusan | $490/$980 |

| Kontak | [email protected], [email protected] |

| Kerusakan | Semua file dienkripsi dan tidak dapat dibuka tanpa membayar uang tebusan. Trojan pencuri kata sandi tambahan dan infeksi malware dapat diinstal bersama dengan infeksi ransomware. |

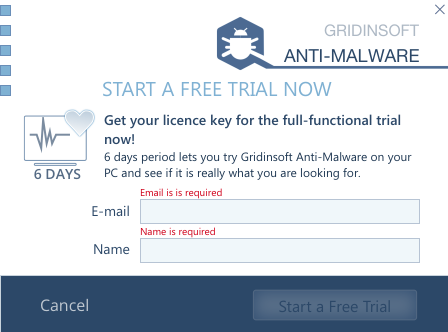

| Alat Penghapus Lkhy | Untuk menggunakan produk berfitur lengkap, Anda harus membeli lisensi. 6 percobaan gratis hari tersedia. |

Malware jahat – apa itu?

Lkhy ransomware dengan tepat dapat diklasifikasikan sebagai keluarga malware STOP/Djvu. Virus jenis itu ditujukan untuk pengguna tunggal. Spesifikasi ini mengasumsikan bahwa Lkhy tidak membawa malware tambahan apa pun, yang sering kali membantu ransomware dari berbagai keluarga lain untuk mengambil kendali sistem Anda. Karena mayoritas orang tidak memiliki sesuatu yang berharga di PC mereka, tidak ada alasan untuk menyusup virus tambahan yang meningkatkan risiko kegagalan seluruh injeksi ransomware.

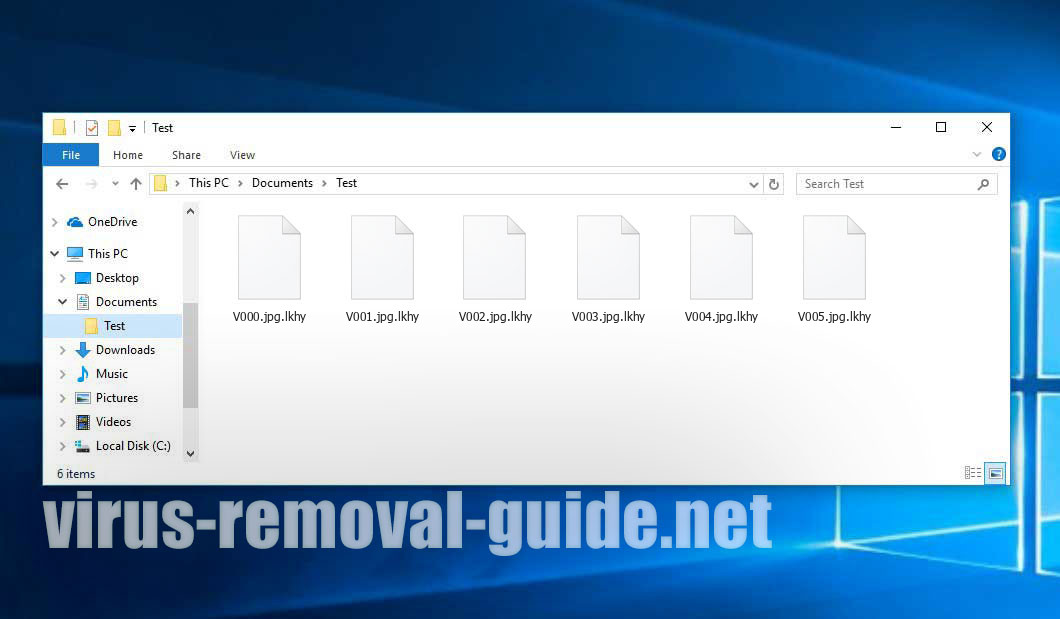

Tanda-tanda umum dari aktivitas virus ini adalah munculnya file .lkhy di folder Anda, bukan dokumen yang biasa Anda miliki. Itu foto.jpg berubah menjadi foto.jpg.lkhy, laporan.xlsx – ke dalam laporan.xlsx.lkhy dan seterusnya. Anda tidak dapat menghentikan proses ini, serta tidak dapat membuka file-file ini – mereka dienkripsi dengan sandi yang cukup kuat.

Anda juga dapat melihat berbagai tanda aktivitas virus lainnya. Tiba-tiba Microsoft Defender dinonaktifkan dan tidak dapat membuka forum atau situs anti-malware terkenal, tempat panduan penghapusan virus dan dekripsi file diposting. Anda akan melihat cara kerjanya di paragraf di bawah ini. Panduan penghapusan dan dekripsi juga tersedia – periksa di bawah ini cara menghapus virus Lkhy dan mendapatkan kembali file .lkhy.

Bagaimana Lkhy ransomware mengenkripsi file saya?

Setelah injeksi, ransomware Lkhy memulai koneksi dengan server perintah dan kontrolnya. Server ini dikendalikan oleh pengelola malware – orang yang mengelola penyebaran ransomware ini. Kegiatan lain yang dilakukan oleh para penjahat ini adalah menjawab email dari korban, yang ingin mendapatkan file mereka kembali.

Dokumen-dokumen itu disandikan dengan salah satu algoritme enkripsi terkuat – AES-256. Digit dalam nama algo ini berarti pangkat dua – 2^256 untuk kasus ini. 78-digit jumlah kemungkinan variasi kata sandi dekripsi – tidak nyata untuk memaksanya. Seperti yang dikatakan para analis, itu akan memakan waktu lebih lama daripada yang bisa diperkirakan oleh Bumi, bahkan ketika Anda menggunakan komputer yang paling kuat. Di setiap folder yang memiliki dokumen terenkripsi, Lkhy ransomware membuat file _readme.txt dengan konten berikut:

PERHATIAN! Don't worry, Anda dapat mengembalikan semua file Anda! Semua file Anda seperti foto, database, dokumen dan penting lainnya dienkripsi dengan enkripsi terkuat dan kunci unik. Satu-satunya metode untuk memulihkan file adalah dengan membeli alat dekripsi dan kunci unik untuk Anda. Perangkat lunak ini akan mendekripsi semua file terenkripsi Anda. Jaminan apa yang Anda miliki? Anda dapat mengirim salah satu file terenkripsi Anda dari PC Anda dan kami mendekripsinya secara gratis. Tapi kita hanya bisa mendekripsi 1 mengajukan secara gratis. File tidak boleh berisi informasi berharga. Anda bisa mendapatkan dan melihat alat dekripsi ikhtisar video: https://we.tl/t-WJa63R98Ku Harga kunci pribadi dan perangkat lunak dekripsi adalah $980. Diskon 50% tersedia jika Anda menghubungi kami terlebih dahulu 72 jam, that's price for you is $490. Please note that you'll never restore your data without payment. Periksa email Anda "Spam" atau "Sampah" folder if you don't get answer more than 6 jam. Untuk mendapatkan perangkat lunak ini Anda perlu menulis di email kami: [email protected] Pesan alamat email untuk menghubungi kami: [email protected] ID pribadi Anda: XXXXXXXXXXXXXXXXXXXXXXXXXXXXXXX

Namun, Anda masih dapat membuka beberapa file Anda. Sandi ransomware Lkhy hanya yang pertama 150 KB dari setiap file, tetapi bagian lain dari file ini dapat dibuka. Terutama, ini berfungsi paling baik dengan file audio/video, yang kemungkinan lebih besar dari 150 kilobyte. Tidak semua pemutar media mampu membuka file-file ini – WinAmp adalah pilihan terbaik, karena gratis dan teruji dengan baik. Detik pertama dari setiap file akan diam – bagian ini dienkripsi – tetapi sisa file akan dapat diakses seperti tidak terjadi apa-apa.

Apakah Lkhy ransomware berbahaya untuk PC saya?

Seperti yang telah dijelaskan beberapa paragraf di atas, ransomware bukan hanya tentang penyandian file. Lkhy ransomware membuat perubahan di komputer Anda untuk mencegah pencarian panduan penghapusan malware dan dekripsi file. Virus Lkhy tidak membuat penghalang perangkat lunak – itu hanya mengubah pengaturan sistem, terutama – konfigurasi jaringan dan keamanan.

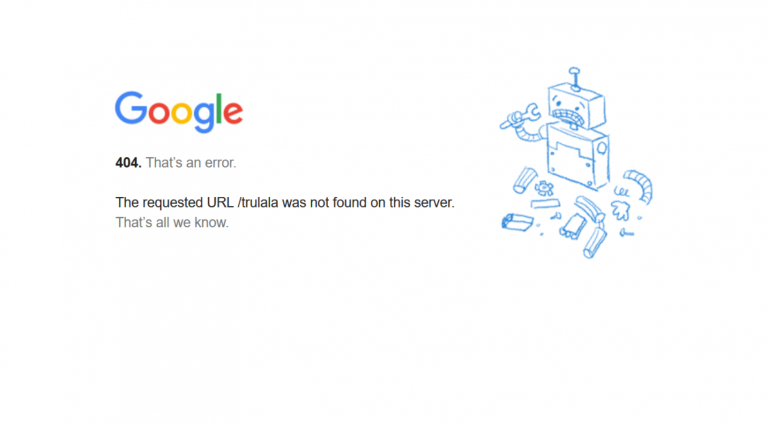

Di antara konfigurasi jaringan, item yang paling rusak adalah file HOSTS. File teks ini memiliki instruksi alamat DNS, yang digunakan oleh browser saat mengirim permintaan ke server. Jika Anda menambahkan alamat DNS khusus untuk situs web tertentu, browser web Anda akan menghubungkan situs web itu melalui DNS ini lain kali. Ransomware mengubah file itu, menambahkan DNS yang tidak dikenal, jadi salah satu browser web akan menampilkan kesalahan "Tidak dapat menyelesaikan alamat DNS"..

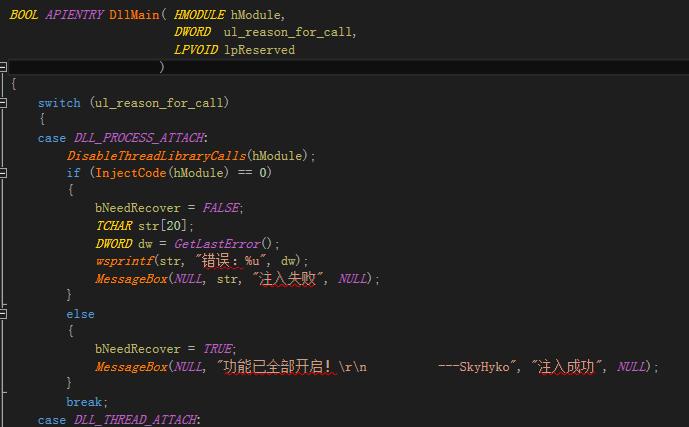

Perubahan lain yang dilakukan virus ini ditujukan untuk pencegahan deteksi dini terhadap dirinya sendiri, dan juga memblokir penginstalan sebagian besar program antivirus. Malware Lkhy menerapkan beberapa modifikasi dalam Kebijakan Grup – aplikasi pengaturan sistem yang memberi Anda hak untuk mengubah kemampuan setiap program. Sedemikian rupa, virus memblokir Microsoft Defender dan beberapa aplikasi keamanan lainnya, dan juga mencegah peluncuran file instalasi anti-malware.

Bagaimana saya bisa terinfeksi?

Sepanjang semester sementara keluarga STOP/Djvu ada, itu menggunakan perangkat lunak yang dipertanyakan sebagai cara utama injeksi ransomware. Yang saya maksud dengan istilah aplikasi yang meragukan adalah perangkat lunak yang belum diperbarui oleh pembuatnya dan disebarkan melalui situs web pihak ketiga. Aplikasi ini mungkin di-crack, untuk memungkinkannya digunakan tanpa membeli lisensi apa pun. Contoh lain dari jenis program semacam itu adalah alat peretasan yang berbeda – mesin curang, keygen, Alat aktivasi Windows dan sebagainya.

Program semacam ini dapat disebarkan melalui berbagai cara – melalui website yang menawarkan link download, atau melalui jaringan pembibitan – ThePirateBay, emul dan sebagainya. Semua sumber ini dikenal sebagai sumber pembajakan komputer paling populer. Orang-orang menggunakan sumber ini untuk mendapatkan berbagai aplikasi atau game secara gratis, bahkan jika program ini harus dibeli. Tidak ada yang bisa menghentikan pengguna yang memecahkan program ini untuk menambahkan malware ke file aplikasi yang diretas. Hacktools, Namun, diciptakan untuk target penjahat, sehingga pembuatnya dapat dengan mudah menyematkan ransomware dengan kedok beberapa bagian program.

Aplikasi yang diretas ini, terlepas dari sumber mereka, adalah salah satu pembawa yang paling sering untuk berbagai malware, dan pastinya yang paling banyak digunakan untuk Lkhy ransomware. Lebih baik berhenti menggunakannya, dan bukan hanya karena risiko penginstalan ransomware. Menghindari pembelian lisensi adalah tindakan melanggar hukum, dan baik peretas maupun pengguna yang menggunakan aplikasi yang diretas berada di bawah tuduhan pembajakan.

Bagaimana cara menghapus Lkhy ransomware?

Malware Lkhy cukup sulit dihapus secara manual. Benar-benar, karena jumlah perubahan yang dibuatnya di komputer Anda, hampir tidak nyata untuk mendeteksi semuanya dan memperbaikinya. Solusi terbaik adalah dengan menggunakan program anti-malware. Tapi mana yang harus dipilih?

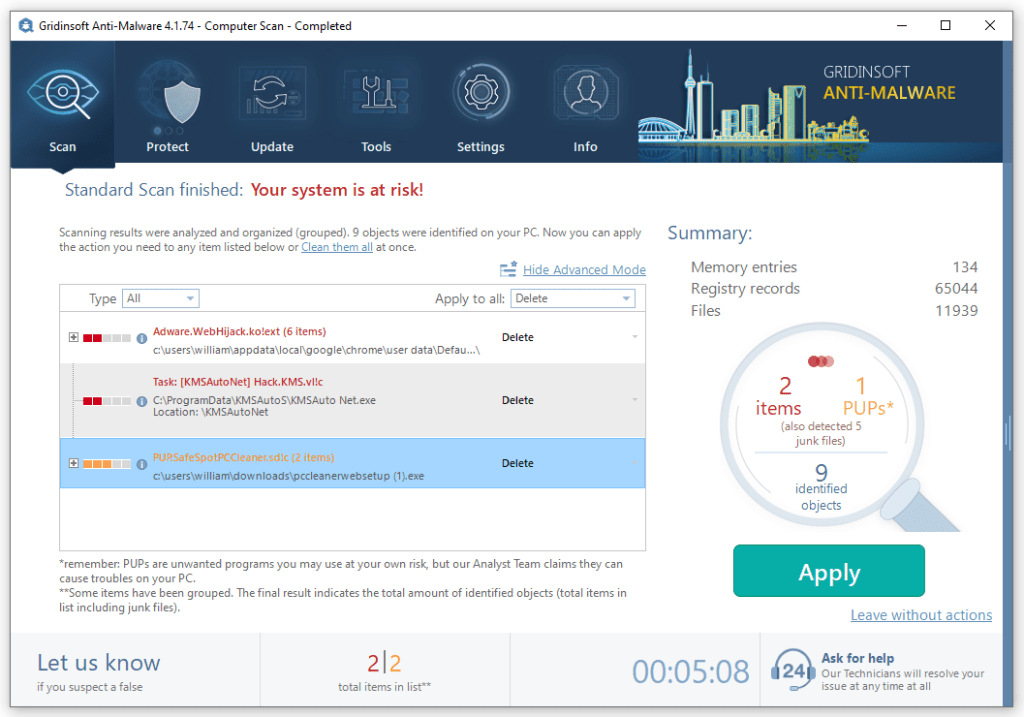

Anda dapat membaca saran untuk menggunakan Microsoft Defender, yang sudah ada di Windows Anda. Namun, seperti yang telah disebutkan sebelumnya, sebagian besar contoh malware STOP/Djvu menghentikannya bahkan sebelum prosedur enkripsi. Memanfaatkan program pihak ketiga adalah satu-satunya pilihan yang memungkinkan – dan saya dapat menawarkan Anda GridinSoft Anti-Malware sebagai opsi untuk kasus ini. Ini memiliki kemampuan deteksi yang mengesankan, jadi ransomware tidak akan terlewatkan. Itu juga mampu memperbaiki sistem, yang sangat dituntut setelah serangan virus Lkhy.

Untuk menghapus infeksi malware Lkhy, pindai komputer Anda dengan perangkat lunak antivirus yang sah.

Setelah penghapusan ransomware, Anda dapat pergi ke dekripsi file. Penghapusan malware diperlukan untuk mencegah enkripsi berulang dari file Anda: saat Lkhy ransomware aktif, itu tidak akan melewati file yang tidak terenkripsi.

Cara mendekripsi file .lkhy?

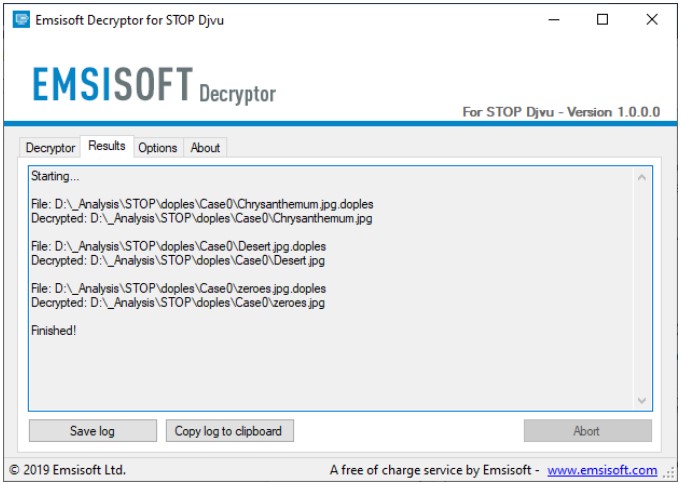

Ada dua cara untuk mendekripsi file Anda setelah serangan ransomware Lkhy. Yang pertama dan paling populer adalah dekripsi file. Itu dilakukan dengan program khusus, dirancang oleh Emsisoft, dan bernama Emsisoft Decryptor untuk STOP/Djvu. Program ini benar-benar gratis. Analis memperbarui basis data kunci dekripsinya sesering mungkin, jadi Anda pasti akan mendapatkan file Anda kembali, cepat atau lambat.

Opsi lain untuk mendapatkan kembali file Anda adalah mencoba memulihkannya dari drive disk Anda. Karena virus Lkhy menghapusnya dan menggantinya dengan salinan terenkripsi, sisa dokumen masih disimpan di disk. Setelah penghapusan, informasi tentang mereka dihapus dari sistem file, tapi bukan dari disk drive. Alat khusus, seperti PhotoRec, dapat memulihkan file-file ini. Ini gratis, juga, dan juga dapat digunakan untuk pemulihan file jika Anda menghapus sesuatu secara tidak sengaja.

Mendekripsi file .lkhy dengan Emsisoft Decrypter untuk STOP/Djvu

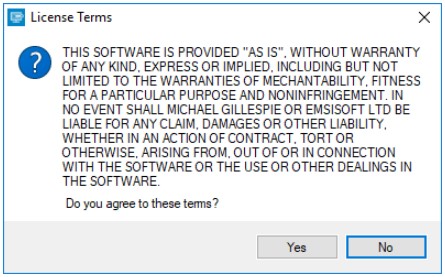

Unduh dan pasang Alat Emsisoft Decrypter. Setuju dengan EULA-nya dan lanjutkan ke antarmuka.

Antarmuka program ini sangat mudah. Yang harus Anda lakukan adalah memilih folder tempat file terenkripsi disimpan, dan tunggu. Jika program memiliki kunci dekripsi yang sesuai dengan kasus ransomware Anda – itu akan mendekripsi itu.

Selama penggunaan Emsisoft Decrypter untuk STOP/Djvu, Anda mungkin mengamati berbagai pesan kesalahan. Jangan khawatir, itu tidak berarti Anda melakukan kesalahan atau program tidak berfungsi dengan baik. Setiap kesalahan ini mengacu pada kasus tertentu. Inilah penjelasannya:

Kesalahan: Tidak dapat mendekripsi file dengan ID: [ID Anda]

Program tidak memiliki kunci yang sesuai untuk kasus Anda. Anda perlu menunggu beberapa saat hingga basis data kunci akan diperbarui.

Tidak ada kunci untuk ID online varian baru: [ID Anda]

Melihat: ID ini tampaknya merupakan ID online, dekripsi tidak mungkin.

Kesalahan ini berarti file Anda dienkripsi dengan kunci online. Dalam kasus seperti itu, kunci dekripsi unik dan disimpan di server jauh, dikendalikan oleh penjahat. Sayangnya, dekripsi tidak mungkin.

Hasil: Tidak ada kunci untuk ID luring varian baru: [contoh identitas]

ID ini tampaknya merupakan ID offline. Dekripsi dimungkinkan di masa mendatang.

Ransomware menggunakan kunci offline untuk mengenkripsi file Anda. Kunci ini tidak unik, jadi Anda mungkin memiliki kesamaan dengan korban lain. Karena kunci offline harus dikumpulkan, juga, penting untuk tetap tenang dan menunggu sampai tim analis menemukan satu yang sesuai dengan kasus Anda.

Nama jarak jauh tidak dapat diselesaikan

Kesalahan ini menunjukkan bahwa program bermasalah dengan DNS di komputer Anda. Itu adalah tanda yang jelas dari perubahan jahat pada file HOSTS Anda. Setel ulang menggunakan panduan resmi Microsoft.

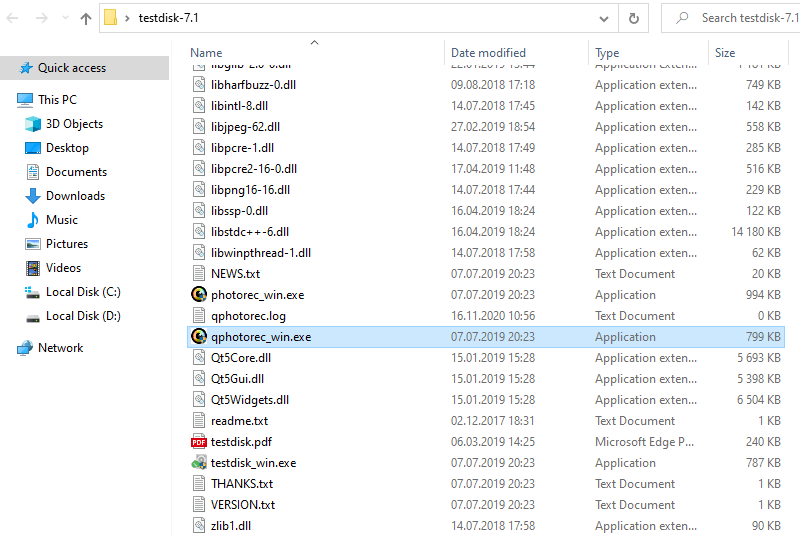

Memulihkan file .lkhy dengan alat PhotoRec

PhotoRec adalah alat sumber terbuka, yang dirancang untuk memulihkan file yang terhapus atau hilang dari disk drive. Ini memeriksa setiap sektor disk untuk sisa-sisa file yang dihapus, dan kemudian mencoba memulihkannya. Aplikasi itu mampu memulihkan file lebih dari 400 format yang berbeda. Karena fitur yang dijelaskan dari mekanisme enkripsi ransomware, adalah mungkin untuk menggunakan alat ini untuk mendapatkan yang asli, file yang tidak terenkripsi kembali.

Unduh PhotoRec.dll dari situs web resmi. Ini benar-benar gratis, Namun, pengembangnya memperingatkan bahwa dia tidak menjamin bahwa program ini akan berhasil 100% efektif untuk tujuan pemulihan file. Lebih-lebih lagi, bahkan aplikasi berbayar hampir tidak bisa memberi Anda jaminan seperti itu, karena rantai faktor acak yang dapat membuat pemulihan file menjadi lebih sulit.

Buka zip arsip yang diunduh ke folder yang Anda suka. Jangan khawatir karena namanya – TestDisk – ini adalah nama utilitas yang dikembangkan oleh perusahaan yang sama. Mereka memutuskan untuk menyebarkannya bersama karena PhotoRec dan TestDisk sering digunakan bersama. Di antara file yang di-unzip, cari file qphotorec_win.exe. Jalankan file yang dapat dieksekusi ini.

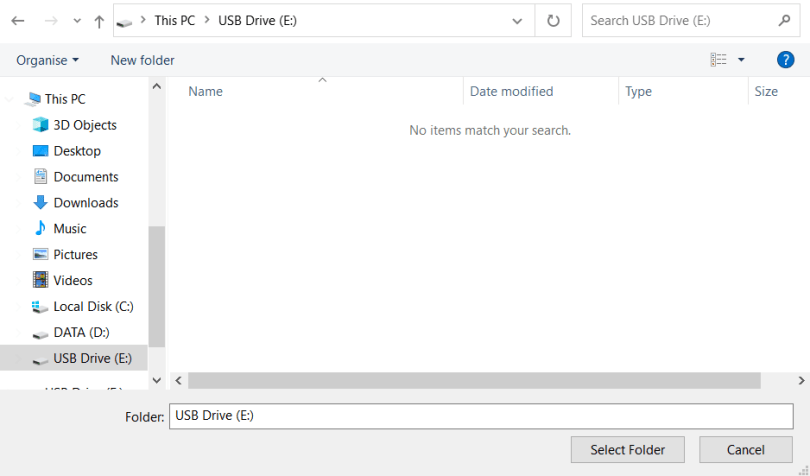

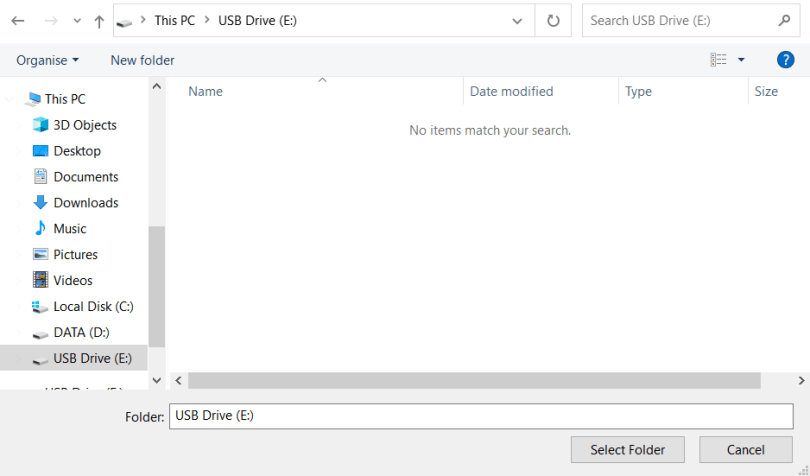

Sebelum Anda dapat memulai proses pemulihan, Anda perlu menentukan beberapa pengaturan. Dalam daftar drop-down, pilih disk logika tempat file disimpan sebelum enkripsi.

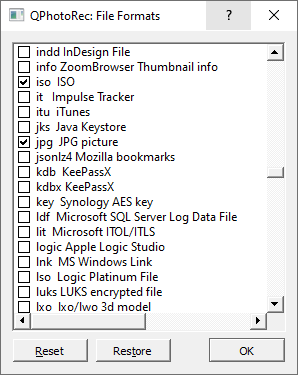

Kemudian, Anda perlu menentukan format file yang perlu Anda pulihkan. Mungkin sulit untuk menggulir semuanya 400+ format, Untunglah, mereka diurutkan berdasarkan urutan abjad.

Akhirnya, beri nama folder yang ingin Anda gunakan sebagai wadah untuk file yang dipulihkan. Program kemungkinan besar akan menggali banyak file yang tidak berguna, yang sengaja dihapus, jadi desktop adalah solusi yang buruk. Pilihan terbaik adalah menggunakan USB-drive.

Setelah manipulasi mudah ini, Anda cukup menekan tombol "Cari". (ternyata aktif jika Anda menentukan semua parameter yang diperlukan). Proses pemulihan mungkin memakan waktu beberapa jam, jadi tetap sabar. Dianjurkan untuk tidak menggunakan komputer selama jangka waktu ini, karena Anda dapat menimpa beberapa file yang ingin Anda pulihkan.

Pertanyaan yang Sering Diajukan

✔️Apakah file yang dienkripsi oleh virus Lkhy berbahaya?

TIDAK. File Lkhy bukan virus, itu tidak dapat menyuntikkan kodenya ke dalam file dan memaksa mereka untuk mengeksekusinya. File .EXT sama seperti file biasa, tetapi dienkripsi dan tidak dapat dibuka dengan cara biasa. Anda dapat menyimpannya bersama dengan file normal tanpa rasa takut.

✔️Apakah mungkin perangkat lunak antivirus akan menghapus file yang dienkripsi?

Seperti yang telah saya sebutkan di paragraf sebelumnya, file terenkripsi tidak berbahaya. Karena itu, program anti-malware yang bagus seperti GridinSoft Anti-Malware tidak akan memicu pada mereka. Sementara itu, beberapa “alat pembersih disk” dapat menghapusnya, menyatakan bahwa mereka termasuk dalam format yang tidak diketahui dan kemungkinan besar rusak.

✔️Alat Emsisoft mengatakan file saya dienkripsi dengan kunci online dan tidak dapat didekripsi. Apa yang harus saya lakukan?

Sangat tidak menyenangkan mendengar bahwa file yang Anda miliki kemungkinan besar hilang. Pembuat Ransomware banyak berbohong untuk menakut-nakuti korbannya, tetapi mereka mengatakan yang sebenarnya dalam klaim tentang kekuatan enkripsi. Kunci dekripsi Anda disimpan di server mereka, dan tidak mungkin untuk memilihnya karena kekuatan mekanisme enkripsi.

Coba metode pemulihan lainnya – melalui PhotoRec, atau menggunakan cadangan yang dibuat sebelumnya. Cari versi sebelumnya dari file-file ini – mendapatkan kembali bagian dari disertasi Anda, Misalnya, lebih baik daripada melewatkan semuanya.

Opsi terakhir tinggal menunggu. Ketika polisi dunia maya menangkap penjahat yang membuat dan mendistribusikan ransomware, pertama dapatkan kunci dekripsi dan publikasikan. Analis Emsisoft pasti akan mengambil kunci ini dan menambahkannya ke database Decryptor. Dalam beberapa kasus, pembuat ransomware dapat menerbitkan sisa kunci saat mereka menghentikan aktivitasnya.

✔️Tidak semua file .lkhy saya didekripsi. Apa yang harus saya lakukan?

Situasi ketika Emsisoft Decryptor gagal mendekripsi beberapa file biasanya terjadi ketika Anda belum menambahkan pasangan file yang benar untuk format file tertentu. Kasus lain ketika masalah ini muncul adalah ketika beberapa masalah terjadi selama proses dekripsi – Misalnya, Batas RAM tercapai. Coba lakukan proses dekripsi sekali lagi.

Situasi lain ketika aplikasi Decryptor mungkin membiarkan file Anda tidak terenkripsi adalah ketika ransomware menggunakan kunci yang berbeda untuk file tertentu. Misalnya, itu mungkin menggunakan kunci offline untuk waktu singkat ketika memiliki masalah koneksi. Alat Emsisoft tidak dapat memeriksa kedua jenis kunci secara bersamaan, jadi Anda perlu meluncurkan dekripsi lagi, untuk mengulangi proses tersebut.