AbstractEmu Android spilliforrit „rótar“ snjallsímum og forðast uppgötvun

Vísindamenn hjá Lookout Threat Labs hafa uppgötvað nýtt Android malware sem heitir AbstractEmu, sem „rætur“ sýkt tæki, sem hefur orðið frekar sjaldgæft fyrir slíkan spilliforrit á undanförnum árum.

ÁgripEmu kom búnt með 19 forrit sem dreift er í gegnum Google Play og þriðju aðila app verslanir (þar á meðal Amazon Appstore, Samsung Galaxy verslun, Aptoide, og APKPure).

Sýktu forritin voru lykilorðastjórar og ýmis kerfisverkfæri, þar á meðal verkfæri til að vista gögn og ræsa forrit. Á sama tíma, til að forðast tortryggni, þeir virkuðu allir virkilega og höfðu yfirlýsta virkni.

Skaðleg öpp hafa nú verið fjarlægð úr Google Play Store, en aðrar app verslanir eru líklega enn að dreifa þeim. Vísindamenn segja að aðeins eitt af sýktum forritum, Lite sjósetja, hafði yfir 10,000 niðurhal þegar það var fjarlægt af Google Play.

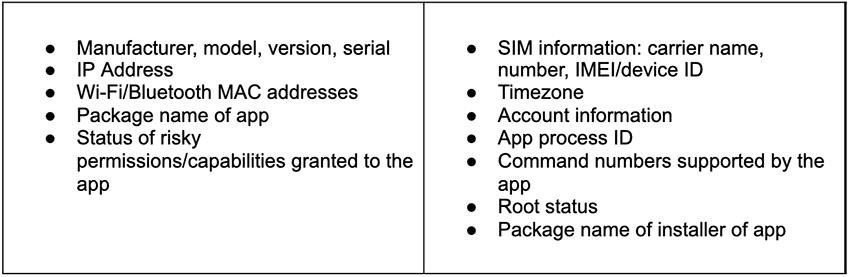

Eftir uppsetningu byrjar AbstractEmu að safna og senda ýmsar kerfisupplýsingar á stjórn- og stjórnunarþjón sinn og bíður eftir frekari skipunum.

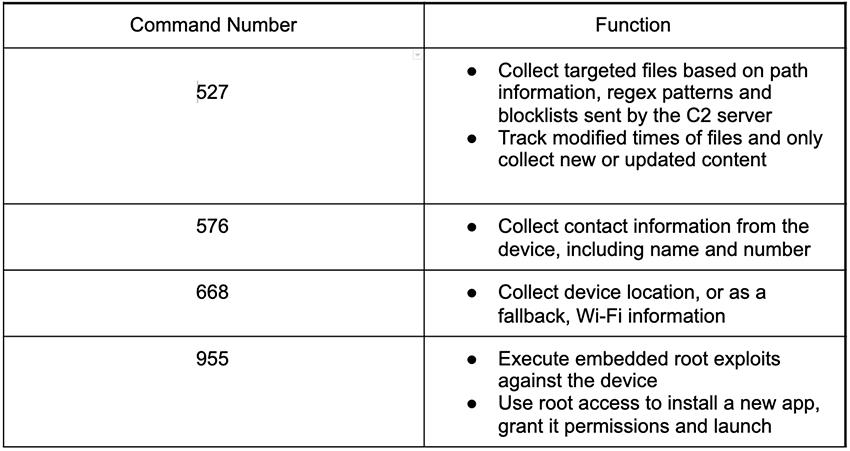

Eftir það, AbstractEmu rekstraraðilar geta gefið spilliforritinu ýmsar skipanir, til dæmis, fá rótarréttindi, safna og stela skrám eftir því hversu nýjar þær eru eða passa við ákveðið mynstur, og setja upp ný forrit.

AbstractEmu hefur nýtt sér nokkra þekkta veikleika í vopnabúrinu sínu til að fá rótarréttindi á sýktum tækjum. Sérfræðiskýrsla bendir á að ein af villunum, CVE-2020-0041, hefur aldrei verið notað af Android forritum áður.

Spilliforritið notar einnig í árásum sem eru aðgengilegar almenningi til að leysa vandamál CVE-2019-2215 og CVE-2020-0041, og varnarleysi CVE-2020-0069, finnast í MediaTek franskar, mikið notað af tugum snjallsímaframleiðenda og sett upp á milljónir tækja.

Eftir rætur tækisins, AbstractEmu getur fylgst með tilkynningum, taka skjámyndir og taka upp myndband af skjánum, eða jafnvel lokað á tækið eða endurstillt lykilorð þess.

Ég minni á að við skrifuðum það líka Android spilliforrit GriftHorse smitast yfir 10 milljón tæki.