AbstractEmu Android मैलवेयर स्मार्टफ़ोन को "जड़" देता है और पता लगाने से बचता है

लुकआउट थ्रेट लैब्स के शोधकर्ता पता चला है एक नया एंड्रॉइड मैलवेयर जिसे AbstractEmu कहा जाता है, जो संक्रमित उपकरणों को "जड़" देता है, जो हाल के वर्षों में ऐसे मैलवेयर के लिए एक दुर्लभ अभ्यास बन गया है.

सारएमु के साथ बंडल में आया 19 ऐप्स के माध्यम से वितरित किया गया गूगल प्ले और थर्ड-पार्टी ऐप स्टोर (शामिल वीरांगना ऐप स्टोर, SAMSUNG गैलेक्सी स्टोर, Aptoide, और एपीकेपीआर).

संक्रमित एप्लिकेशन पासवर्ड मैनेजर और विभिन्न सिस्टम टूल थे, जिसमें डेटा सहेजने और एप्लिकेशन लॉन्च करने के उपकरण शामिल हैं. एक ही समय पर, ताकि संदेह से बचा जा सके, वे सभी वास्तव में काम करते थे और उनमें घोषित कार्यक्षमता थी.

दुर्भावनापूर्ण ऐप्स को अब Google Play Store से हटा दिया गया है, लेकिन अन्य ऐप स्टोर शायद अभी भी उन्हें वितरित कर रहे हैं. शोधकर्ताओं का कहना है कि संक्रमित अनुप्रयोगों में से केवल एक ही है, लाइट लांचर, ख़त्म हो चुका था 10,000 डाउनलोड तब हुआ जब इसे Google Play से हटा दिया गया.

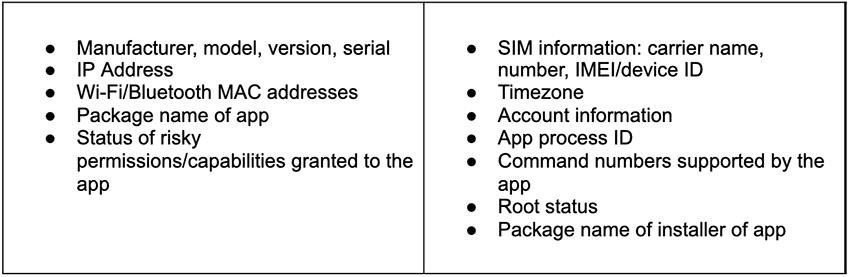

इंस्टालेशन के बाद AbstractEmu अपने कमांड और कंट्रोल सर्वर पर विभिन्न सिस्टम जानकारी एकत्र करना और भेजना शुरू कर देता है और आगे के कमांड की प्रतीक्षा करता है.

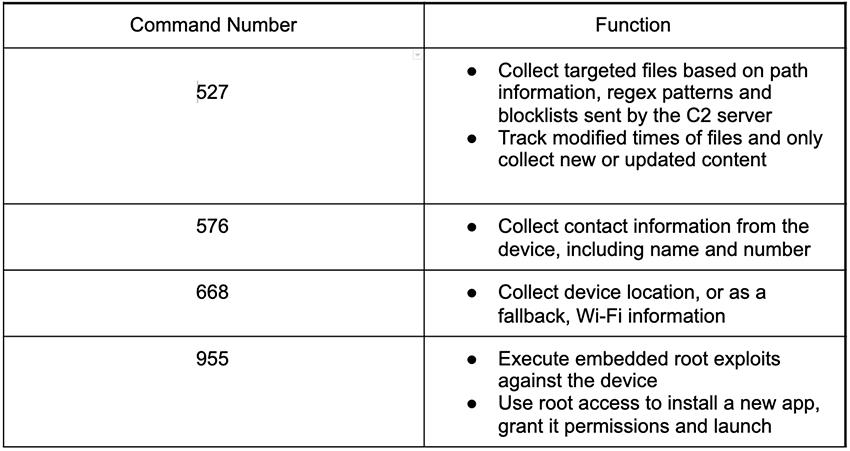

इसके बाद, AbstractEmu ऑपरेटर्स मैलवेयर को विभिन्न कमांड दे सकते हैं, उदाहरण के लिए, रूट विशेषाधिकार प्राप्त करें, फ़ाइलें कितनी नई हैं या किसी दिए गए पैटर्न से मेल खाती हैं, इसके आधार पर फ़ाइलें एकत्र और चुराना, and install new applications.

संक्रमित उपकरणों पर रूट विशेषाधिकार प्राप्त करने के लिए AbstractEmu के पास अपने शस्त्रागार में कई ज्ञात कमजोरियों का उपयोग है. एक विशेषज्ञ रिपोर्ट में कहा गया है कि बगों में से एक, सीवीई-2020-0041, has never been used by Android apps before.

मैलवेयर हमलों में समस्याओं के लिए सार्वजनिक रूप से उपलब्ध कारनामों का भी उपयोग करता है सीवीई-2019-2215 और सीवीई-2020-0041, और भेद्यता सीवीई-2020-0069, में पाया मीडियाटेक चिप्स, दर्जनों स्मार्टफोन निर्माताओं द्वारा व्यापक रूप से उपयोग किया जाता है और लाखों उपकरणों पर इंस्टॉल किया जाता है.

डिवाइस को रूट करने के बाद, AbstractEmu सूचनाओं को ट्रैक कर सकता है, स्क्रीनशॉट लें और स्क्रीन का वीडियो रिकॉर्ड करें, या यहां तक कि डिवाइस को ब्लॉक कर दें या उसका पासवर्ड रीसेट कर दें.

मैं आपको याद दिला दूं कि हमने वह भी लिखा था एंड्रॉइड मैलवेयर ग्रिफ़्टहॉर्स से अधिक संक्रमित 10 मिलियन डिवाइस.