Το κακόβουλο λογισμικό AbstractEmu Android «ριζώνει» smartphone και αποφεύγει τον εντοπισμό

Ερευνητές στο Lookout Threat Labs έχουν ανακαλύψει ένα νέο κακόβουλο λογισμικό Android που ονομάζεται AbstractEmu, που «ριζώνει» μολυσμένες συσκευές, που έχει γίνει μια μάλλον σπάνια πρακτική για τέτοιου είδους κακόβουλο λογισμικό τα τελευταία χρόνια.

AbstractEmu ήρθε σε πακέτο 19 εφαρμογές που διανέμονται μέσω Google Play και καταστήματα εφαρμογών τρίτων (συμπεριλαμβανομένου Αμαζόνα App Store, Samsung Galaxy Store, Aptoide, και APKPure).

Οι μολυσμένες εφαρμογές ήταν διαχειριστές κωδικών πρόσβασης και διάφορα εργαλεία συστήματος, συμπεριλαμβανομένων εργαλείων για την αποθήκευση δεδομένων και την εκκίνηση εφαρμογών. Την ίδια στιγμή, για να αποφύγει τις υποψίες, όλα λειτουργούσαν πραγματικά και είχαν τη δηλωμένη λειτουργικότητα.

Οι κακόβουλες εφαρμογές έχουν πλέον αφαιρεθεί από το Google Play Store, αλλά άλλα καταστήματα εφαρμογών πιθανώς εξακολουθούν να τα διανέμουν. Οι ερευνητές λένε ότι μόνο μία από τις μολυσμένες εφαρμογές, Lite Launcher, είχε τελειώσει 10,000 λήψεις όταν αφαιρέθηκε από το Google Play.

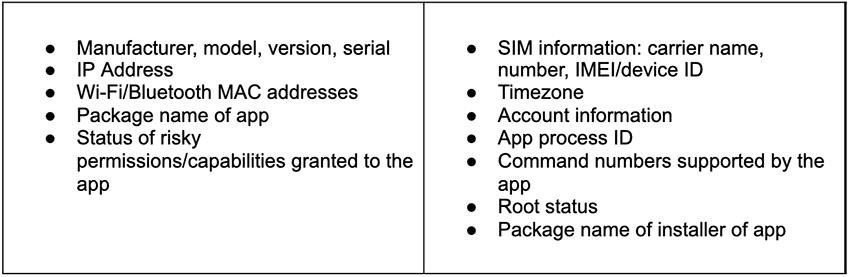

Μετά την εγκατάσταση, το AbstractEmu αρχίζει να συλλέγει και να στέλνει διάφορες πληροφορίες συστήματος στον διακομιστή εντολών και ελέγχου του και περιμένει για περαιτέρω εντολές.

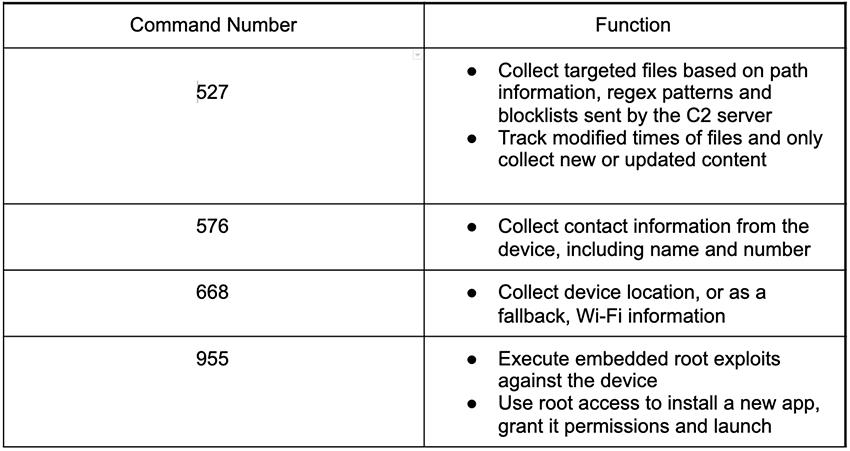

Μετά από αυτό, Οι χειριστές AbstractEmu μπορούν να δώσουν στο κακόβουλο λογισμικό διάφορες εντολές, για παράδειγμα, αποκτήστε δικαιώματα root, συλλογή και κλοπή αρχείων ανάλογα με το πόσο νέα είναι ή ταιριάζουν με ένα δεδομένο μοτίβο, και εγκαταστήστε νέες εφαρμογές.

AbstractEmu έχει εκμεταλλεύσεις για πολλά γνωστά τρωτά σημεία στο οπλοστάσιό του για να αποκτήσει δικαιώματα root σε μολυσμένες συσκευές. Μια έκθεση εμπειρογνωμόνων σημειώνει ότι ένα από τα σφάλματα, CVE-2020-0041, δεν έχει χρησιμοποιηθεί ποτέ πριν από εφαρμογές Android.

Το κακόβουλο λογισμικό χρησιμοποιεί επίσης σε επιθέσεις δημόσια διαθέσιμα εκμεταλλεύσεις για προβλήματα CVE-2019-2215 και CVE-2020-0041, και ευπάθεια CVE-2020-0069, βρέθηκε στο MediaTek πατατάκια, χρησιμοποιείται ευρέως από δεκάδες κατασκευαστές smartphone και έχει εγκατασταθεί σε εκατομμύρια συσκευές.

Μετά το root της συσκευής, Το AbstractEmu μπορεί να παρακολουθεί τις ειδοποιήσεις, λήψη στιγμιότυπων οθόνης και εγγραφή βίντεο της οθόνης, ή ακόμα και να μπλοκάρει τη συσκευή ή να επαναφέρει τον κωδικό πρόσβασής της.

Επιτρέψτε μου να σας υπενθυμίσω ότι το γράψαμε και αυτό Κακόβουλο λογισμικό Android GriftHorse μολυνθεί πάνω 10 εκατομμύρια συσκευές.