Tấn công backdoor SysJoker đa nền tảng Windows, macOS và Linux

chuyên gia Intezer đã phát hiện ra một cửa hậu SysJoker đa nền tảng mới được sử dụng để chống lại các thiết bị trên Windows, Linux và macOS là một phần của chiến dịch gián điệp mạng.

Theo các nhà nghiên cứu, phần mềm độc hại đã hoạt động ít nhất từ nửa cuối năm 2021. Phần mềm độc hại được phát hiện lần đầu tiên vào tháng 12 2021 trong cuộc tấn công vào máy chủ web dựa trên Linux thuộc sở hữu của một tổ chức giáo dục giấu tên.

Phần mềm độc hại được viết bằng C++ và mỗi biến thể được điều chỉnh cho một hệ điều hành cụ thể. Tuy nhiên, tất cả các biến thể không được phát hiện bởi các giải pháp bảo mật được trình bày trên Tổng số virus.

Trên Windows, SysJoker sử dụng trình nhỏ giọt cấp đầu tiên ở định dạng DLL, sau đó thực thi các lệnh PowerShell và thực hiện như sau: Lấy tệp ZIP SysJoker từ GitHub kho lưu trữ, trích xuất nó vào C:\ProgramData\RecoverySystem\, và thực hiện tải trọng. Phần mềm độc hại không hoạt động trong khoảng hai phút trước khi nó tạo một thư mục mới và tự sao chép dưới dạng Intel Dịch vụ giao diện người dùng chung đồ họa (igfxCUIService.exe).

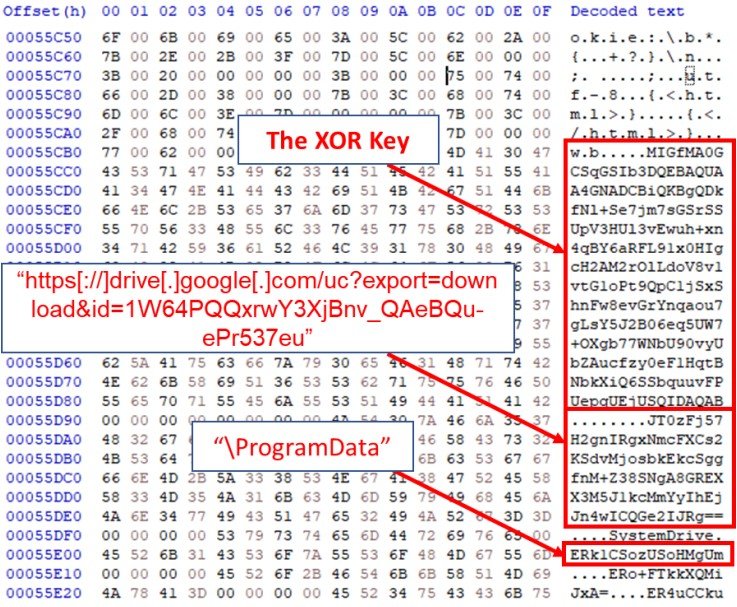

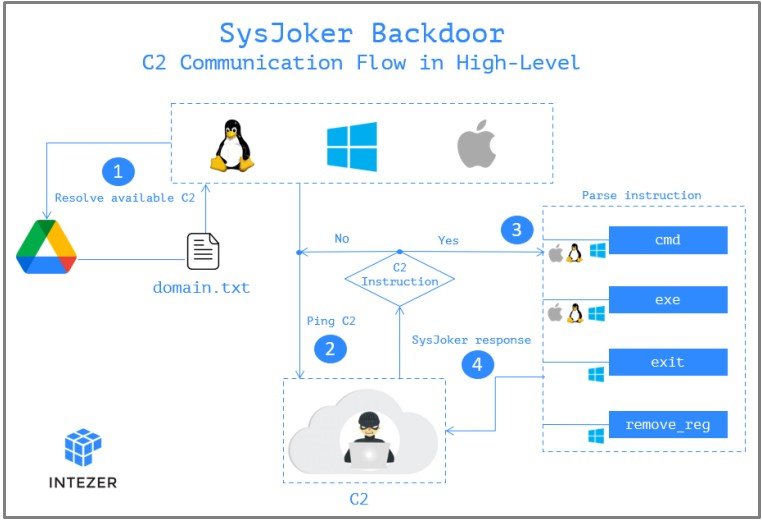

Sau khi thu thập dữ liệu, phần mềm độc hại sẽ có chỗ đứng trong hệ thống bằng cách thêm khóa đăng ký mới (HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run). Bước tiếp theo là cuộc gọi nói trên đến máy chủ quản lý, sử dụng liên kết được mã hóa cứng tới Google Drive.

Khi thông tin được thu thập trong giai đoạn lây nhiễm đầu tiên được gửi đến C&Máy chủ C, nó phản hồi bằng một mã thông báo duy nhất, sau này đóng vai trò là mã định danh của máy bị nhiễm. Cũng, máy chủ điều khiển có thể ra lệnh cho cửa hậu cài đặt thêm phần mềm độc hại, thực thi các lệnh cụ thể trên thiết bị bị nhiễm, hoặc xóa chính nó. Cần lưu ý là 2 chức năng cuối cùng vẫn chưa được triển khai đầy đủ.

Các nhà nghiên cứu viết rằng phiên bản Linux và macOS không có trình nhỏ giọt DLL, nhưng thường thực hiện các hoạt động độc hại tương tự trên thiết bị bị nhiễm.

Bạn có thể quan tâm để biết những gì Các Capo phần mềm độc hại cài đặt plugin cửa hậu trên các trang web WordPress, Và cái đó Mới Trình tải XLoader phần mềm độc hại đánh cắp thông tin xác thực từ macOS và Windows.