MyKings botnet đánh cắp tiền điện tử thông qua clipboard

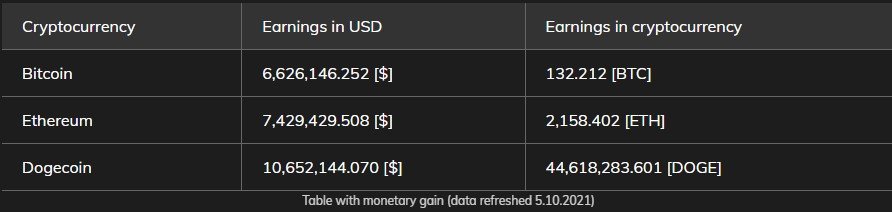

Botnet mykings (aka smominru và darkcloud) vẫn hoạt động và đánh cắp tiền điện tử, trong khi các nhà khai thác của nó “kiếm” số tiền lớn. Dựa theo Nghiên cứu Avast, tội phạm mạng’ Ví ít nhất $ 24 triệu bitcoin, Ethereum, và Dogecoin.

Người ta không biết liệu tất cả các quỹ đã bị đánh cắp từ Mykings, Nhưng ít nhất một số số tiền này chắc chắn đã thu được bằng cách sử dụng botnet này.

MyKings là một trong những botnet được phân tích nhiều nhất trong những năm gần đây, và nó đặc biệt thú vị đối với các nhà nghiên cứu do cơ sở hạ tầng rộng lớn và nhiều tính năng, bao gồm cả bootkits, Thợ mỏ, Giọt nước, Các giải pháp ăn cắp dữ liệu clipboard và nhiều hơn nữa.

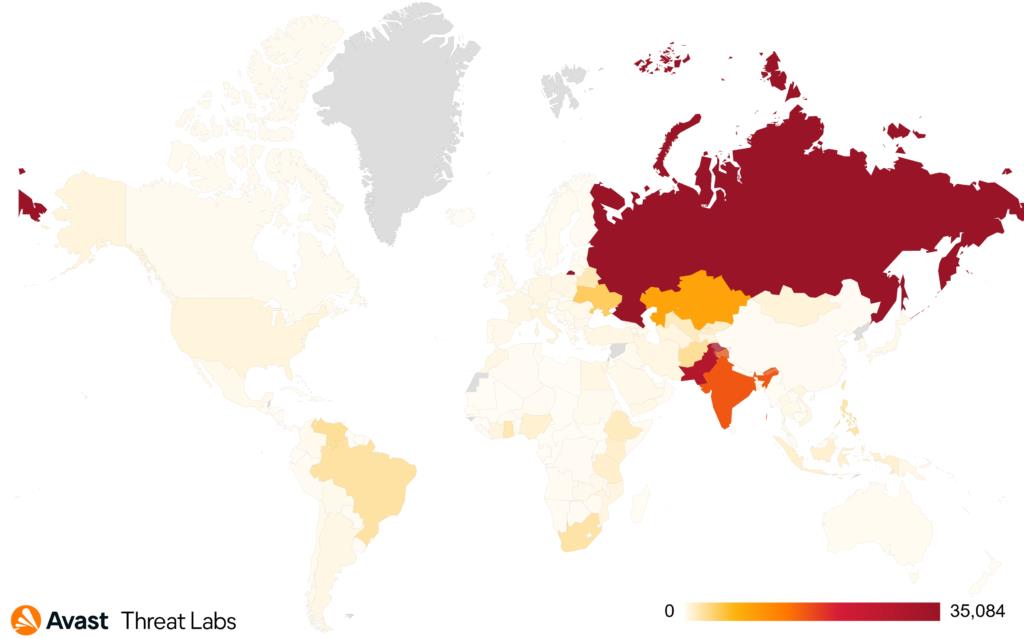

Các nhà phân tích tại Avast Các phòng thí nghiệm đe dọa nói rằng họ đã thu thập được 6,700 Các mẫu Mying độc đáo để phân tích (Kể từ khi bắt đầu 2020). Trong cùng một khoảng thời gian, Các sản phẩm avast được bảo vệ nhiều hơn 144,000 Người dùng từ phần mềm độc hại này, và hầu hết các cuộc tấn công xảy ra ở Nga, Ấn Độ và Pakistan.

Cách thức hoạt động của tôi rất đơn giản: Sau khi cài đặt, Phần mềm độc hại theo dõi những gì nạn nhân đang sao chép vào bảng tạm. Đã tìm thấy địa chỉ của ví tiền điện tử của người dùng trong bộ đệm, Phần mềm độc hại thay thế nó bằng địa chỉ ví của người vận hành. Sau đó, Khi nạn nhân chèn vào bộ đệm (như anh nghĩ) địa chỉ chính xác của ví tiền điện tử của anh ấy, Anh ta thực sự đang chèn địa chỉ của tội phạm’ cái ví. Do đó, tiền điện tử được gửi đến túi của những kẻ tấn công.

Botnet sử dụng nhiều ví tiền điện tử, Một số trong đó có giá trị khá cao. Avast báo cáo rằng tiền điện tử trong các ví này được thu thập chủ yếu bằng cách giả mạo địa chỉ trong bảng tạm, cũng như khai thác.

Hãy để tôi nhắc bạn rằng tôi cũng đã nói rằng Phần mềm độc hại đẫm máu không tặc phần mềm độc hại, Cửa hàng trò chơi Epic và tài khoản EA Origin.