Rețeaua botnet MyKings fură criptomonede prin clipboard

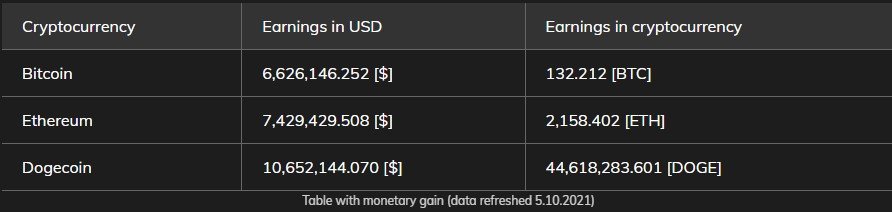

Rețeaua bot MyKings (alias Smominru și DarkCloud) este încă activ și fură criptomonede, în timp ce operatorii săi “câştiga” sume uriașe. Conform Cercetare Avast, infractorii cibernetici’ portofelele țin cel puțin $ 24 milioane în Bitcoin, Ethereum, și Dogecoin.

Nu se știe dacă toate fondurile au fost furate MyKings, dar cel puțin o parte din această sumă a fost obținută cu siguranță folosind acest botnet.

MyKings este una dintre cele mai analizate rețele bot din ultimii ani, și este deosebit de interesant pentru cercetători datorită infrastructurii sale extinse și a numeroaselor caracteristici, inclusiv bootkit-uri, mineri, picuratoare, soluții de furt de date din clipboard și multe altele.

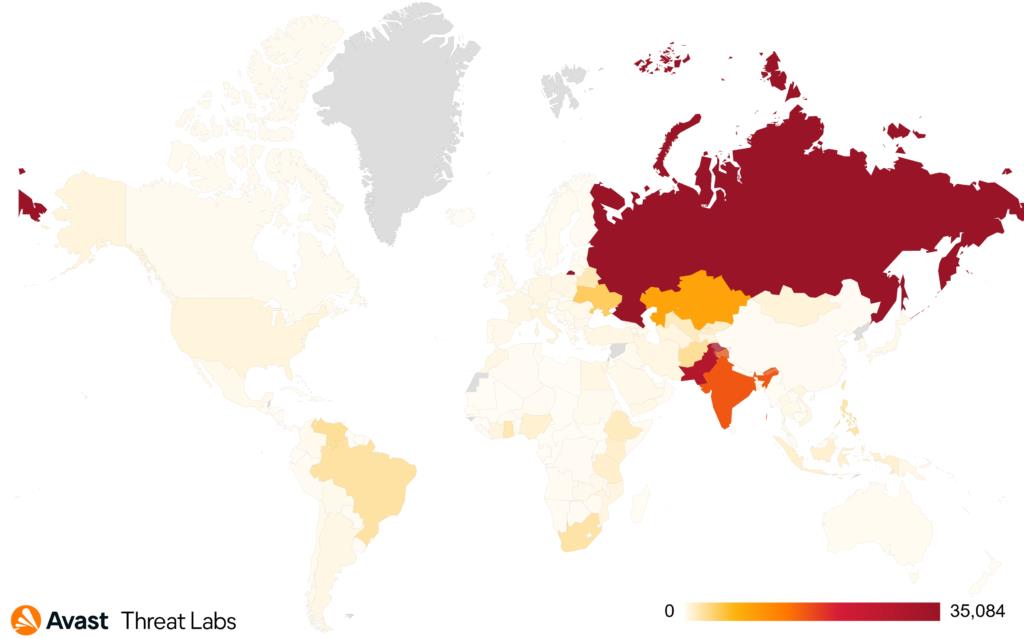

Analistii la Avast Threat Labs spun că au colectat peste 6,700 mostre MyKings unice pentru analiză (încă de la începutul lui 2020). În aceeași perioadă, Produsele Avast au protejat mai mult de 144,000 utilizatorii din acest malware, iar majoritatea atacurilor au avut loc în Rusia, India și Pakistan.

Modul în care funcționează MyKings este foarte simplu: după instalare, malware-ul urmărește ceea ce victima copiază în clipboard. După ce am găsit adresa portofelului de criptomonede al utilizatorului în buffer, malware-ul îl înlocuiește cu adresa portofelului operatorilor săi. După care, când victima introduce din buffer (cum crede el) adresa corectă a portofelului său cripto, el introduce de fapt adresa infractorilor’ portofel. Astfel, criptomoneda este trimisă în buzunarele atacatorilor.

Botnet-ul folosește multe portofele criptomonede, dintre care unele au o valoare destul de mare. Avast raportează că criptomoneda din aceste portofele a fost colectată în principal prin falsificarea adreselor din clipboard, precum şi minerit.

Permiteți-mi să vă reamintesc că și eu am spus asta Programul malware BloodyStealer deturnează Steam, Conturi Epic Games Store și EA Origin.