O botnet MyKings rouba criptomoedas via área de transferência

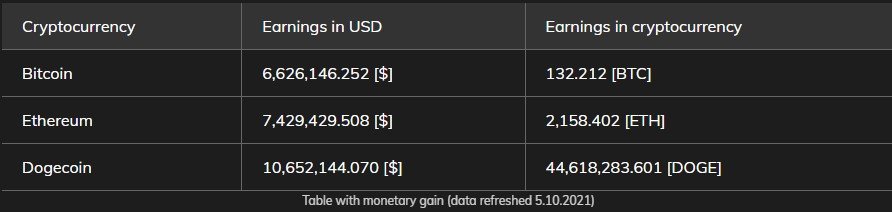

O botnet MyKings (também conhecido como Smominru e DarkCloud) ainda está ativo e rouba criptomoeda, enquanto seus operadores “ganhar” grandes somas. De acordo com Avast research, cibercriminosos’ carteiras seguram pelo menos $ 24 milhões em Bitcoin, Ethereum, e Dogecoin.

Não se sabe se todos os fundos foram roubados de MyKings, mas pelo menos parte dessa quantia foi definitivamente obtida usando este botnet.

MyKings é uma das botnets mais analisadas nos últimos anos, e é especialmente interessante para pesquisadores devido à sua ampla infraestrutura e inúmeros recursos, incluindo bootkits, mineiros, conta-gotas, soluções de roubo de dados da área de transferência e muito mais.

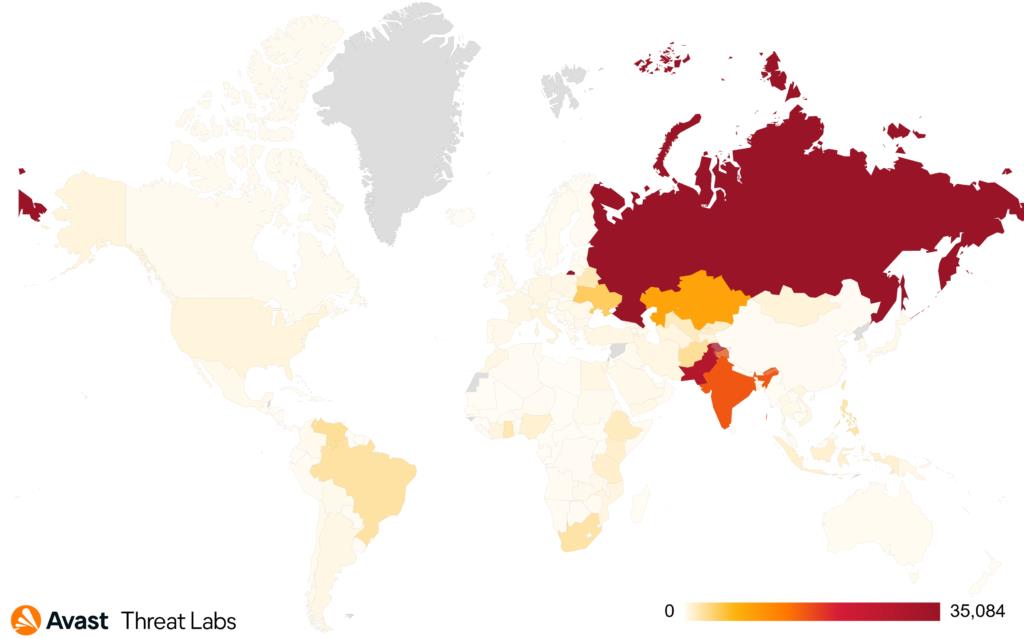

Analistas em Avast Laboratórios de ameaças dizem que coletaram 6,700 amostras exclusivas de MyKings para análise (desde o começo de 2020). Durante o mesmo período, Os produtos Avast protegeram mais de 144,000 usuários deste malware, e a maioria dos ataques ocorreram na Rússia, Índia e Paquistão.

A forma como MyKings funciona é muito simples: depois da instalação, o malware rastreia o que a vítima está copiando para a área de transferência. Tendo encontrado o endereço da carteira de criptomoeda do usuário no buffer, o malware o substitui pelo endereço da carteira de seus operadores. Depois disso, quando a vítima insere do buffer (como ele pensa) o endereço correto de sua carteira criptografada, ele está realmente inserindo o endereço dos criminosos’ carteira. portanto, a criptomoeda é enviada para os bolsos dos atacantes.

O botnet usa muitas carteiras de criptomoedas, alguns dos quais são bastante elevados em valor. Avast relata que a criptomoeda nessas carteiras foi coletada principalmente por falsificação de endereços na área de transferência, bem como mineração.

Deixe-me lembrá-lo de que eu também disse que Malware BloodyStealer sequestra Steam, Contas da Epic Games Store e EA Origin.