Kitajske oblasti so aretirale avtorje botneta Mozi

Strokovnjaki kitajskega podjetja za informacijsko varnost Netlab Qihoo 360 poročali, da je v začetku letošnjega, državne oblasti so aretirale avtorje velikega botneta Mozi.

Podjetje je svojo vpletenost v preiskavo in operacijo razkrilo v dveh objavah na blogu, eden od katerih je bil objavljen že junija in drugo v začetku tega tedna. Raziskovalci pišejo, da so pomagali slediti infrastrukturi botneta in njegovim operaterjem.

Zanimivo, pred enim tednom, Microsoft strokovnjaki so poročali o a novo Kino modul ki hekerjem pomaga posegati v promet okuženih sistemov z uporabo ponarejanja DNS in ugrabitve sej HTTP. Netlab Qihoo 360 strokovnjaki pravijo, da je bil modul del novega nabora funkcij Mozi, ki so ga operaterji botnetov uvedli tik pred aretacijo, skupaj z modulom, ki namesti rudarje kriptovalut v okužene sisteme.

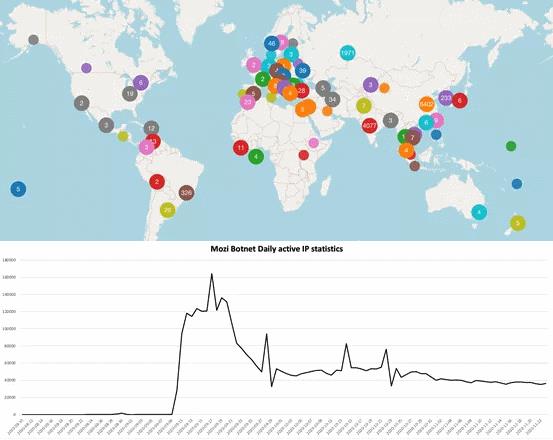

najprej videl v 2019, Mozi je hitro rasel. Na primer, glede na do Black Lotus Labs, aprila 2020, botnet že vključen 15,000 okužene naprave.

Mozi se širi sam od sebe: okužil je eno napravo in na njej namestil modul, ki je uporabil okuženi sistem za iskanje drugih naprav, povezanih z internetom, nato pa proti njim uporabil podvige in nasilna gesla Telnet. Ta modul črva je uporabil več kot deset podvigov, kar je bilo dovolj za hiter razvoj botneta.

Mozi je uporabil tudi protokol DHT za ustvarjanje omrežja P2P med vsemi okuženimi napravami, ki botom omogoča pošiljanje posodobitev in delovnih navodil neposredno drug drugemu, kar mu omogoča delovanje brez centralnega nadzornega strežnika.

Netlab Qihoo 360 poroča, da na vrhuncu, botnet okužen do 160,000 sistemov na dan in skupno uspelo ogroziti več kot 1,500,000 različne naprave, od tega več kot polovica (830,000) nahajali na Kitajskem.

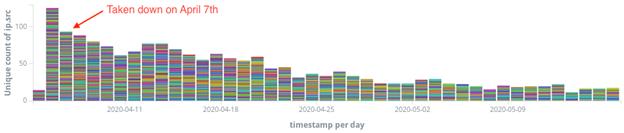

Moziju zdaj napovedujejo počasno “smrt”, čeprav sta zaradi uporabe DHT in P2P ta postopek in čiščenje vseh okuženih naprav zastrašujoča naloga.

Zapis citiral strokovnjaka za Radware Daniela Smitha, ki pravi, da to ne velja samo za Mozi. Na primer, po Hoaxcall botnet je bil v začetku tega leta onemogočen, strokovnjaki so se soočili s podobnim tehničnim problemom: roboti so še nekaj mesecev po operaciji okuževali nove naprave, ki delujejo sami.

Naj vas spomnim, da sem to tudi napisal Kitajski hekerji zakrijejo sledi in odstranijo zlonamerno programsko opremo nekaj dni pred odkritjem.