중국 당국, Mozi 봇넷 작성자 체포

중국 정보 보안 기업 Netlab Qihoo의 전문가 360 올해 초에 보고된, 국가 당국은 대형 Mozi 봇넷의 작성자를 체포했습니다..

회사는 두 개의 블로그 게시물에서 조사 및 운영에 대한 참여를 공개했습니다., 그것 중 하나 6월에 다시 출판되었고 다른 이번주 초. 연구원들은 봇넷과 그 운영자의 인프라를 모두 추적하는 데 도움이 되었다고 씁니다..

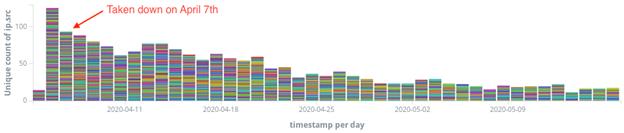

재미있게, 일주일 전, 마이크로 소프트 전문가들이 보고한 새로운 영화 기준 치수 해커가 DNS 스푸핑 및 HTTP 세션 하이재킹을 사용하여 감염된 시스템의 트래픽을 방해할 수 있도록 도와줍니다.. 넷랩 치후 360 전문가들은 이 모듈이 봇넷 운영자가 체포 직전에 배포한 새로운 Mozi 기능 세트의 일부라고 말합니다., 감염된 시스템에 암호화폐 채굴기를 설치하는 모듈과 함께.

먼저 본 ~에 2019, Mozi는 빠르게 성장했습니다.. 예를 들면, ~에 따라 에게 검은 연꽃 연구소, 4월에 2020, 이미 포함된 봇넷 15,000 감염된 장치.

Mozi는 자체적으로 확산: 그것은 하나의 장치를 감염시키고 감염된 시스템을 사용하여 인터넷에 연결된 다른 장치를 검색하는 모듈을 배포했습니다., 그런 다음 공격을 사용하고 Telnet 암호를 무차별 대입했습니다.. 이 웜 모듈은 10개 이상의 익스플로잇을 사용했습니다., 봇넷의 급속한 발전에 충분했습니다..

Mozi는 또한 DHT 프로토콜을 사용하여 감염된 모든 장치 간에 P2P 네트워크를 생성했습니다., 봇이 서로에게 직접 업데이트 및 작업 지침을 보낼 수 있도록 허용, 중앙 제어 서버 없이 작동 가능.

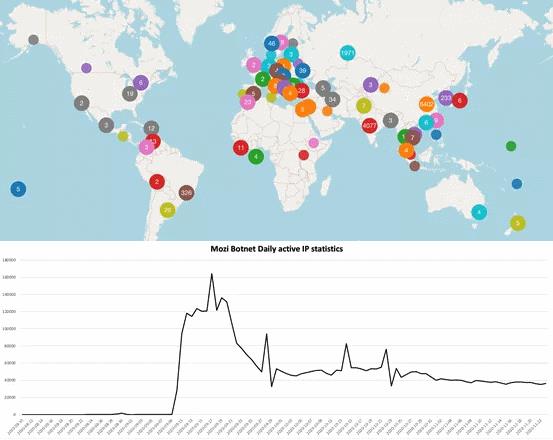

넷랩 치후 360 정점에 있다고 보고한다., 까지 감염된 봇넷 160,000 시스템은 하루에 총 2개 이상의 1,500,000 다른 장치, 그 중 절반 이상 (830,000) 중국에 위치하고 있었다.

Mozi는 이제 느려질 것으로 예상됩니다. “죽음”, DHT 및 P2P를 사용하면 이 프로세스를 수행하고 감염된 모든 장치를 청소하는 것이 어려운 작업이지만.

더 레코드 Radware 전문가 Daniel Smith는 이것이 Mozi만의 경우가 아니라고 말했습니다.. 예를 들면, 후 사기전화 봇넷 올해 초에 비활성화되었습니다, 전문가들은 유사한 기술적 문제에 직면했습니다.: 봇은 수술 후 몇 달 동안 새로운 장치를 계속 감염시켰습니다., 스스로 행동.

내가 또한 쓴 것을 상기시켜 드리겠습니다 중국 해커는 탐지 며칠 전에 자신의 흔적을 숨기고 맬웨어를 제거합니다..