Chinese autoriteiten hebben de auteurs van het Mozi-botnet gearresteerd

Experts van het Chinese informatiebeveiligingsbedrijf Netlab Qihoo 360 meldde dat begin dit jaar, de autoriteiten van het land arresteerden de auteurs van het grote Mozi-botnet.

Het bedrijf onthulde zijn betrokkenheid bij het onderzoek en de operatie in twee blogposts, een daarvan werd in juni gepubliceerd en de ander eerder deze week. De onderzoekers schrijven dat ze hebben geholpen bij het volgen van zowel de infrastructuur van het botnet als zijn operators.

interessant genoeg, net een week geleden, Microsoft experts rapporteerden over een nieuwe Bioscoop module die hackers helpt om het verkeer van geïnfecteerde systemen te verstoren met behulp van DNS-spoofing en het kapen van HTTP-sessies. Netlab Qihoo 360 experts zeggen dat de module deel uitmaakte van een nieuwe Mozi-functies die botnet-operators kort voor de arrestatie hebben ingezet, samen met een module die cryptocurrency-mijnwerkers op geïnfecteerde systemen installeert.

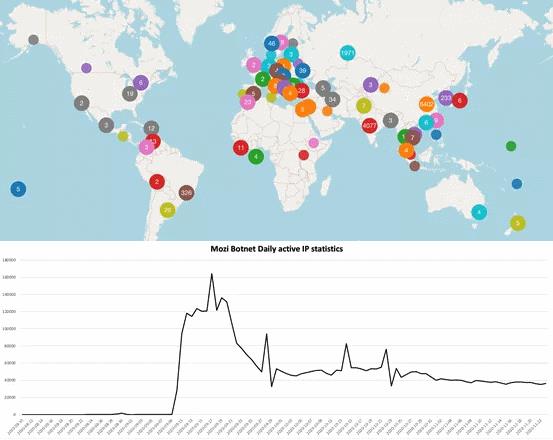

Eerste gezien in 2019, Mozi is snel gegroeid. Bijvoorbeeld, volgens tot Black Lotus Labs, in april 2020, het botnet al inbegrepen 15,000 geïnfecteerde apparaten.

Mozi verspreidde zich vanzelf: het heeft één apparaat geïnfecteerd en er een module op geplaatst die het geïnfecteerde systeem heeft gebruikt om te zoeken naar andere apparaten die met internet zijn verbonden, en gebruikten vervolgens exploits tegen hen en brute-force Telnet-wachtwoorden. Deze wormmodule heeft meer dan tien exploits gebruikt, wat genoeg was voor de snelle ontwikkeling van het botnet.

Mozi gebruikte ook het DHT-protocol om een P2P-netwerk te creëren tussen alle geïnfecteerde apparaten, waardoor bots updates en werkinstructies rechtstreeks naar elkaar kunnen sturen, waardoor het kan werken zonder een centrale besturingsserver.

Netlab Qihoo 360 meldt dat op zijn hoogtepunt, het botnet geïnfecteerd tot 160,000 systemen per dag en slaagden er in totaal in om meer dan 1,500,000 verschillende apparaten, waarvan meer dan de helft (830,000) waren gevestigd in China.

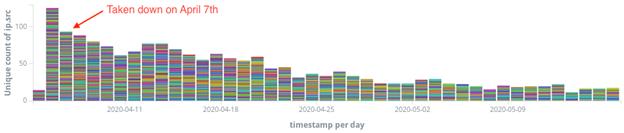

Mozi wordt nu voorspeld langzaam “dood”, hoewel het gebruik van DHT en P2P dit proces en het opschonen van alle geïnfecteerde apparaten een ontmoedigende taak maakt.

Het record citeerde Radware-specialist Daniel Smith die zei dat dit niet alleen het geval is met Mozi. Bijvoorbeeld, na de Hoaxcall botnet werd begin dit jaar uitgeschakeld, experts geconfronteerd met een soortgelijk technisch probleem: bots bleven enkele maanden na de operatie nieuwe apparaten infecteren, op eigen houtje handelen.

Laat me je eraan herinneren dat ik dat ook schreef Chinese hackers wissen hun sporen uit en verwijderen malware een paar dagen voor detectie.