Kiinan viranomaiset ovat pidättäneet Mozin botnetin tekijät

Asiantuntijat kiinalaisesta tietoturvayrityksestä Netlab Qihoo 360 kertoi tämän vuoden alussa, maan viranomaiset pidättivät suuren Mozi -botnetin tekijät.

Yhtiö paljasti osallistumisensa tutkimukseen ja toimintaan kahdessa blogikirjoituksessa, joista yksi julkaistiin kesäkuussa ja muut aiemmin tällä viikolla. Tutkijat kirjoittavat auttaneensa seuraamaan sekä botnetin infrastruktuuria että sen operaattoreita.

Mielenkiintoista, vain viikko sitten, Microsoft asiantuntijat raportoivat a Uusi Elokuva moduuli joka auttaa hakkereita häiritsemään tartunnan saaneiden järjestelmien liikennettä käyttämällä DNS -väärentämistä ja HTTP -istuntojen kaappausta. Netlab Qihoo 360 Asiantuntijat sanovat, että moduuli oli osa uutta Mozin ominaisuusjoukkoa, jonka botnet -operaattorit ottivat käyttöön juuri ennen pidätystä, yhdessä moduulin kanssa, joka asentaa kryptovaluuttakaivureita tartunnan saaneisiin järjestelmiin.

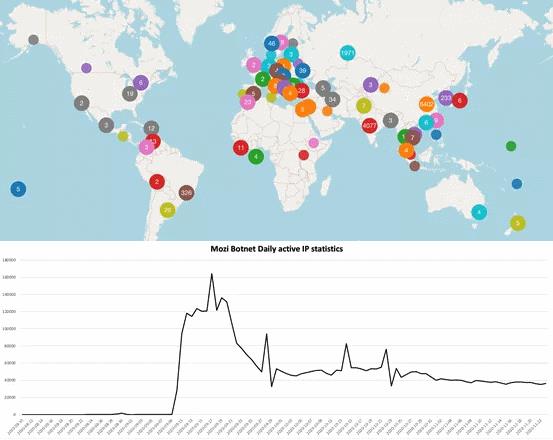

Ensimmäinen nähty sisään 2019, Mozi on kasvanut nopeasti. Esimerkiksi, mukaan kohteeseen Black Lotus Labs, huhtikuussa 2020, botnet jo mukana 15,000 tartunnan saaneita laitteita.

Mozi levisi itsestään: se tarttui yhteen laitteeseen ja otti käyttöön moduulin, joka käytti tartunnan saanutta järjestelmää etsimään muita Internetiin kytkettyjä laitteita, ja sitten käytti hyväksikäyttöä heitä vastaan ja raa'alla voimalla Telnet-salasanoja. Tämä matomoduuli käytti yli kymmenen hyökkäystä, joka riitti botnetin nopeaan kehittämiseen.

Mozi käytti myös DHT -protokollaa luodakseen P2P -verkon kaikkien tartunnan saaneiden laitteiden välille, jonka avulla robotit voivat lähettää päivityksiä ja työohjeita suoraan toisilleen, antaa sen toimia ilman keskusohjauspalvelinta.

Netlab Qihoo 360 kertoo, että huipussaan, botnet saastunut jopa 160,000 järjestelmiä päivässä ja kaikkiaan onnistuivat tinkimään enemmän kuin 1,500,000 eri laitteita, joista yli puolet (830,000) sijaitsivat Kiinassa.

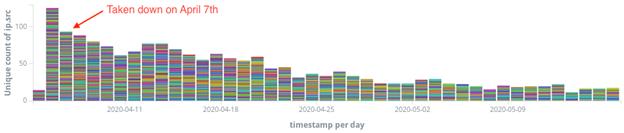

Mozille ennustetaan nyt hidasta “kuolema”, vaikka DHT: n ja P2P: n käyttö tekee tästä prosessista ja kaikkien tartunnan saaneiden laitteiden puhdistamisesta pelottava tehtävä.

Levy lainasi Radware -asiantuntijan Daniel Smithin sanomalla, että tämä ei koske vain Mozia. Esimerkiksi, jälkeen Huijaus botnet oli vammainen tämän vuoden alussa, asiantuntijoilla oli samanlainen tekninen ongelma: Botit tartuttivat uusia laitteita useita kuukausia toimenpiteen jälkeen, toimivat omillaan.

Haluan muistuttaa teitä siitä, että kirjoitin myös sen Kiinalaiset hakkerit peittävät jäljet ja poistavat haittaohjelmat muutama päivä ennen havaitsemista.