Las autoridades chinas han arrestado a los autores de la botnet Mozi

Expertos de la empresa china de seguridad de la información Netlab Qihoo 360 informó que a principios de este año, las autoridades del país arrestaron a los autores de la gran botnet Mozi.

La empresa reveló su implicación en la investigación y la operación en dos entradas de blog., uno de los cuales fue publicado en junio y el otro a principios de esta semana. Los investigadores escriben que ayudaron a rastrear tanto la infraestructura de la botnet como sus operadores..

Curiosamente, hace solo una semana, microsoft expertos informaron sobre un nuevo Cine módulo que ayuda a los piratas informáticos a interferir con el tráfico de los sistemas infectados mediante la suplantación de DNS y el secuestro de sesiones HTTP. Netlab Qihoo 360 Los expertos dicen que el módulo era parte de un nuevo conjunto de funciones de Mozi que los operadores de botnets implementaron poco antes del arresto., junto con un módulo que instala mineros de criptomonedas en sistemas infectados.

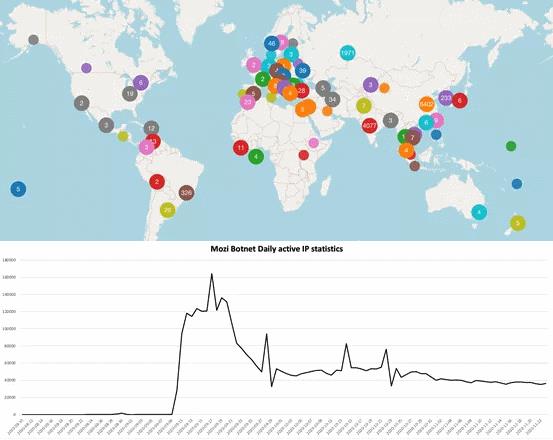

primero visto en 2019, Mozi ha crecido rápidamente. Por ejemplo, según para Laboratorios Black Lotus, en abril 2020, la botnet ya incluida 15,000 dispositivos infectados.

Mozi se extendió por sí solo: Infectó un dispositivo e implementó un módulo en él que usaba el sistema infectado para buscar otros dispositivos conectados a Internet., y luego usó exploits contra ellos y contraseñas Telnet de fuerza bruta. Este módulo de gusano utilizó más de diez exploits, que fue suficiente para el rápido desarrollo de la botnet.

Mozi también usó el protocolo DHT para crear una red P2P entre todos los dispositivos infectados., permitir que los bots se envíen actualizaciones e instrucciones de trabajo directamente entre sí, lo que le permite operar sin un servidor de control central.

Netlab Qihoo 360 informa que en su apogeo, la botnet infectada hasta 160,000 sistemas al día y en total lograron comprometer más de 1,500,000 diferentes dispositivos, más de la mitad de los cuales (830,000) estaban ubicados en China.

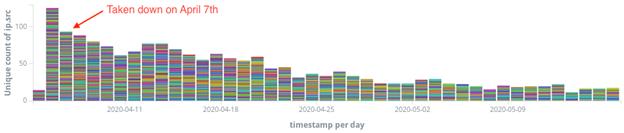

Mozi ahora se predice un lento “muerte”, aunque el uso de DHT y P2P hace que este proceso y la limpieza de todos los dispositivos infectados sea una tarea abrumadora.

El record citó al especialista de Radware Daniel Smith diciendo que este no es solo el caso de Mozi. Por ejemplo, después de la Engaño botnet estaba discapacitado a principios de este año, los expertos se enfrentaron a un problema técnico similar: Los bots continuaron infectando nuevos dispositivos durante varios meses después de la operación., actuando por su cuenta.

Déjame recordarte que también escribí eso Los piratas informáticos chinos cubren sus pistas y eliminan el malware unos días antes de la detección.