Nowe zastosowania botnetu BotenaGo 33 Exploity przeciwko urządzeniom IoT

W&Eksperci T odkrył nowy botnet BotenaGo. Szkodnik wykorzystuje ponad trzydzieści exploitów do atakowania routerów i innych urządzeń Internetu rzeczy.

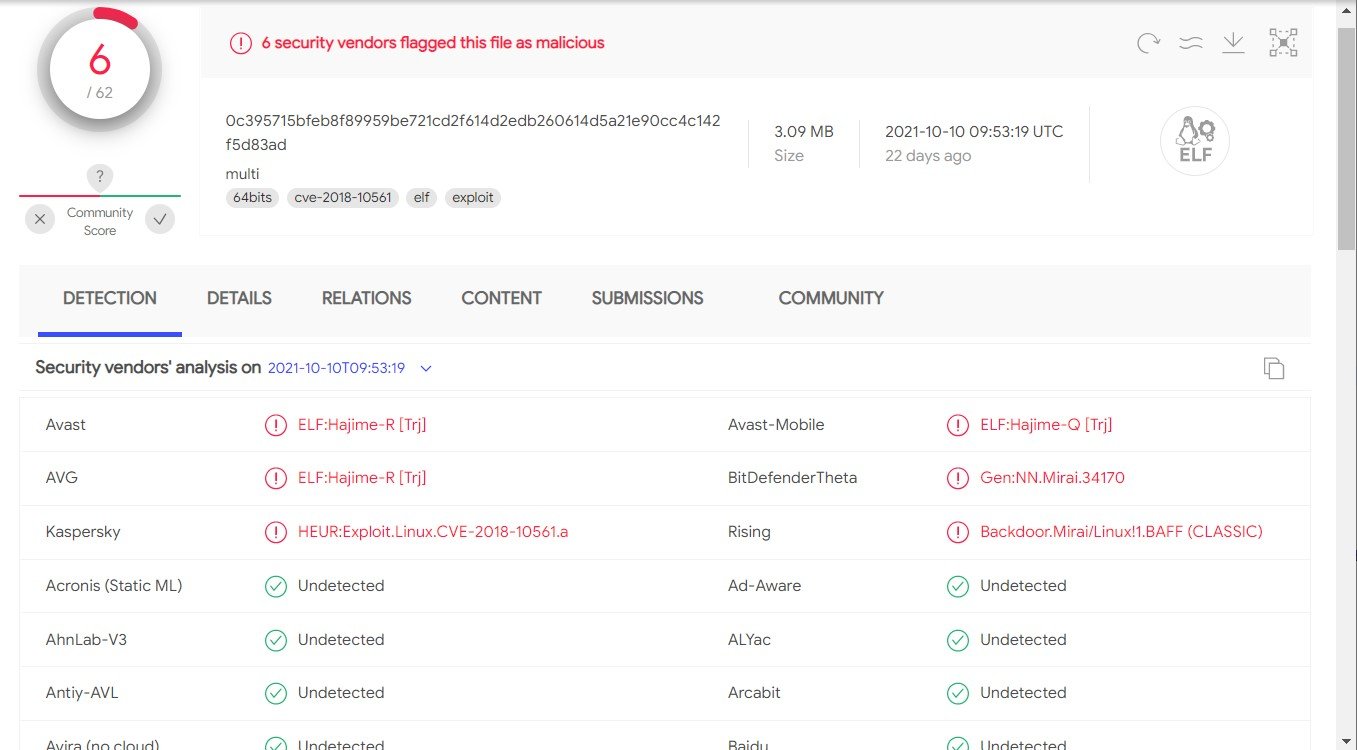

Jak sama nazwa wskazuje, botnet jest napisany w Golang (Udać się) język, który w ostatnich latach stał się coraz bardziej popularny wśród twórców złośliwego oprogramowania. Tylko 6 poza 62 produkty antywirusowe włączone Wirus Suma zidentyfikować Botena Go jako złośliwe oprogramowanie (niektórzy identyfikują go jako Mirai zmiana).

The researchers say that BotenaGo używa 33 exploity dla różnych routerów, modemy i urządzenia NAS. Wśród nich są exploity na następujące problemy::

- CVE-2015-2051, CVE-2020-9377, CVE-2016-11021: D-Link routery;

- CVE-2016-1555, CVE-2017-6077, CVE-2016-6277, CVE-2017-6334: Netgear urządzenia;

- CVE-2019-19824: Realtek Routery oparte na SDK;

- CVE-2017-18368, CVE-2020-9054: Zyxel routery i NAS;

- CVE-2020-10987: Namiot Produkty;

- CVE-2014-2321: ZTE Modemy;

- CVE-2020-8958: 1GE ON.

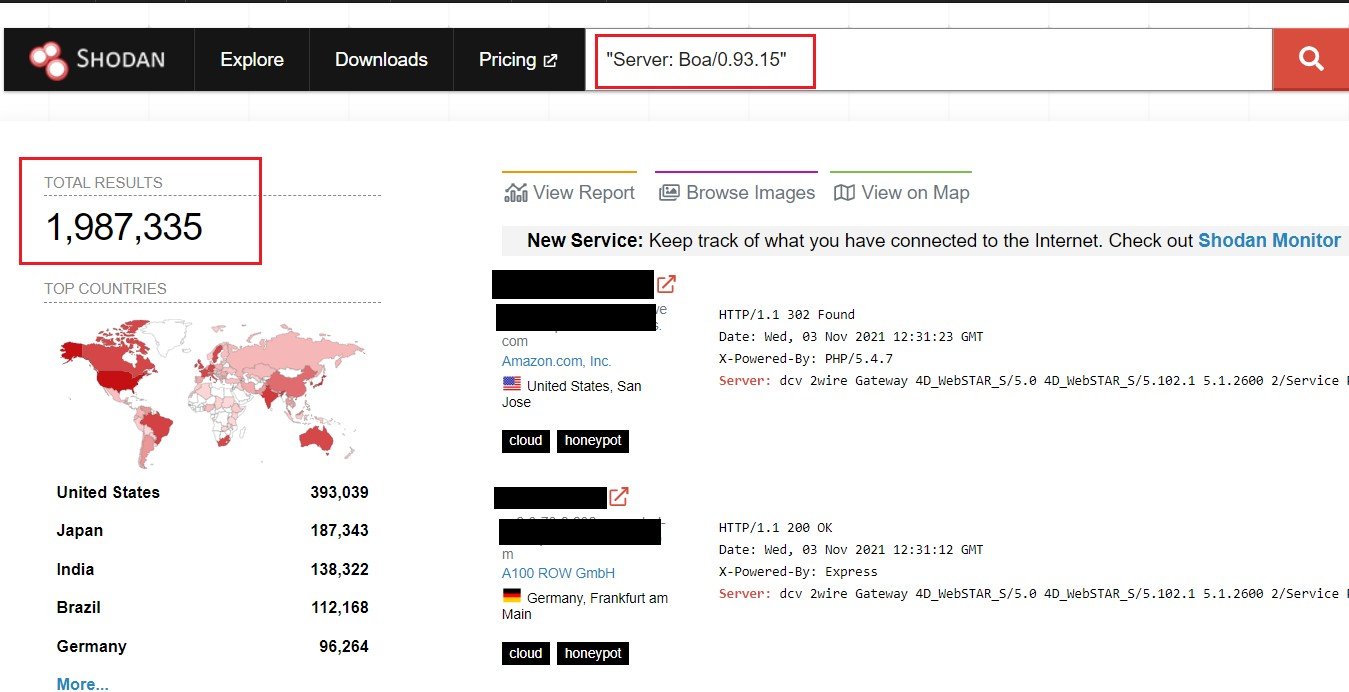

Z powodu tak wielu nadużyć, złośliwe oprogramowanie jest w stanie zaatakować miliony urządzeń. Na przykład, eksperci to piszą, według Shodan, sam wrażliwy serwer sieciowy Boa o otwartym kodzie źródłowym, którego wsparcie zostało już przerwane, jest nadal używany przez ponad dwa miliony urządzeń.

ten W&T raport stwierdza, że złośliwe oprogramowanie używa różnych linków do odbierania ładunków, w zależności od atakowanego urządzenia. Niestety, podczas badania złośliwego oprogramowania, na serwerze nie było żadnych ładunków, więc nie można było ich studiować.

Dodatkowo, badacze piszą, że nie znaleźli jeszcze aktywnej komunikacji między BotenaGo a serwerem kontrolowanym przez atakujących. Podają na to trzy możliwe wyjaśnienia:

- BotenaGo to tylko część (moduł) wieloetapowego ataku modułowego, i wcale nie jest odpowiedzialny za komunikację z C&serwer C.

- BotenaGo to nowe narzędzie używane przez operatorów Mirai na niektórych maszynach. Ta teoria jest poparta ogólnymi odniesieniami do ładunków.

- Złośliwe oprogramowanie nie jest jeszcze gotowe do pracy, a próbka przypadkowo dostała się do sieci.

Przypomnę, że ja też tak napisałem Różowy botnet jest zainfekowany przez 1.5 miliony urządzeń, a także, że MyKings botnet kradnie kryptowalutę przez schowek.