Nye anvendelser af BotenaGo Botnet 33 Udbytte mod IoT-enheder

PÅ&T eksperter har opdaget et nyt botnet BotenaGo. Malwaren bruger mere end tredive udnyttelser til at angribe routere og andre Internet of Things-enheder.

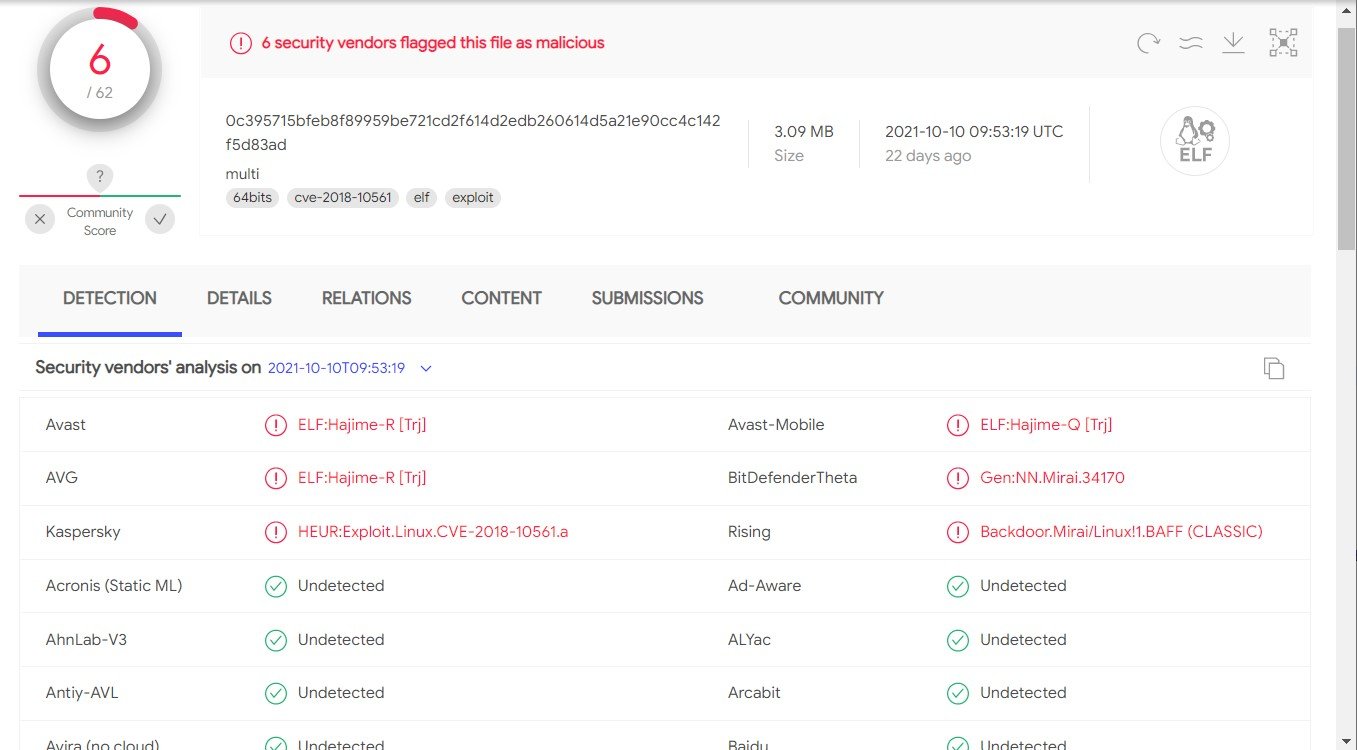

Som navnet antyder, botnettet er skrevet i Golang (Gå) Sprog, som er blevet mere og mere populær blandt malware-udviklere i de senere år. Kun 6 ud af 62 antivirusprodukter på VirusTotal identificere BotenaGo som malware (med nogle, der identificerer det som en Mirai variation).

The researchers say that BotenaGo bruger 33 udnytter til forskellige routere, modemer og NAS-enheder. Blandt dem er der udnyttelser til følgende problemer:

- CVE-2015-2051, CVE-2020-9377, CVE-2016-11021: D-Link routere;

- CVE-2016-1555, CVE-2017-6077, CVE-2016-6277, CVE-2017-6334: Netgear enheder;

- CVE-2019-19824: Realtek SDK baserede routere;

- CVE-2017-18368, CVE-2020-9054: Zyxel routere og NAS;

- CVE-2020-10987: Telt Produkter;

- CVE-2014-2321: ZTE Modemer;

- CVE-2020-8958: 1GE ON.

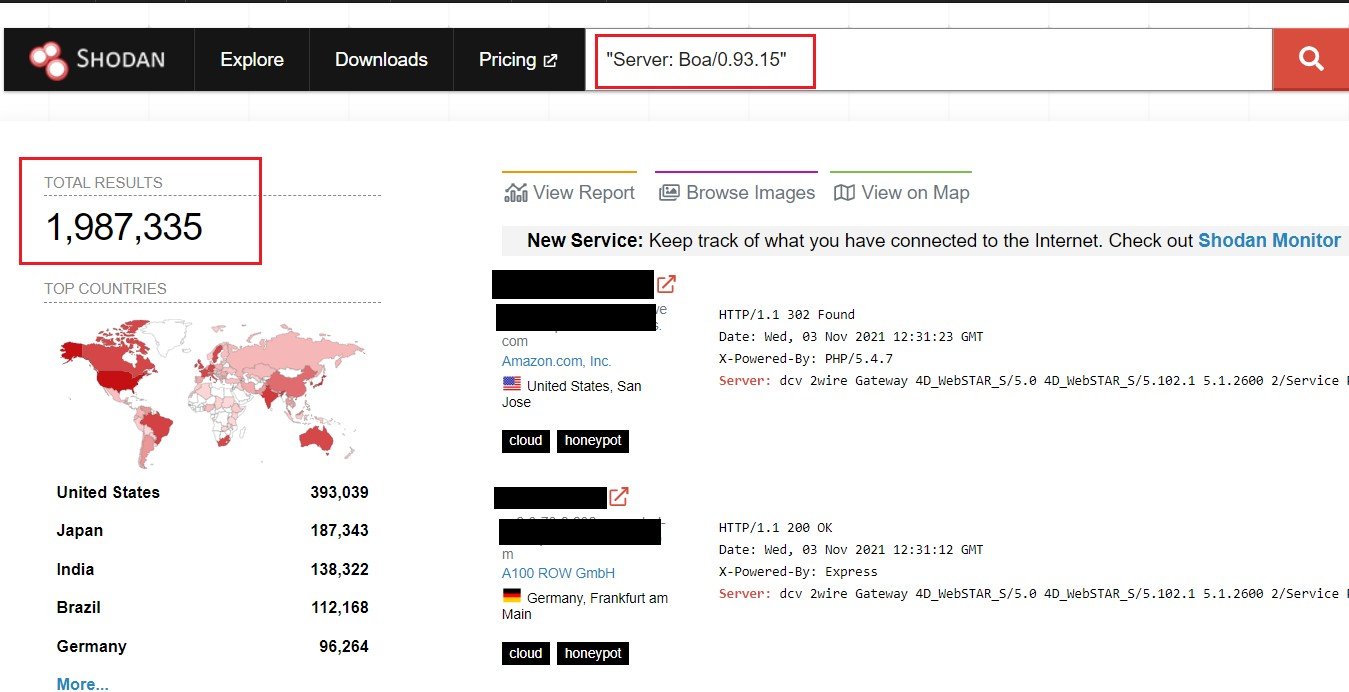

På grund af så mange bedrifter, malware er i stand til at angribe millioner af enheder. For eksempel, eksperter skriver det, ifølge Shodan, alene den sårbare open source Boa-webserver, hvis støtte allerede er afbrudt, bruges stadig af mere end to millioner enheder.

Det PÅ&T rapporten angiver, at malwaren bruger forskellige links til at modtage nyttelast, afhængigt af den enhed, der bliver angrebet. uheldigvis, under undersøgelsen af malwaren, der var ingen nyttelast på serveren overhovedet, så det var ikke muligt at studere dem.

Desuden, forskerne skriver, at de endnu ikke har fundet aktiv kommunikation mellem BotenaGo og serveren kontrolleret af angriberne. De giver tre mulige forklaringer på dette:

- BotenaGo er kun en del (modul) af et flertrins modulært angreb, og den er slet ikke ansvarlig for at kommunikere med C&C server.

- BotenaGo er et nyt værktøj, der bruges af Mirai-operatører på visse maskiner. Denne teori understøttes af generelle referencer for nyttelast.

- Malware er ikke klar til arbejde endnu, og prøven kom ved et uheld ind i netværket.

Lad mig minde dig om, at jeg også skrev det Lyserød botnet er inficeret over 1.5 millioner enheder, såvel som det MyKings botnet stjæler kryptovaluta via udklipsholder.