Nye bruksområder for BotenaGo Botnet 33 Utnyttelse mot IoT-enheter

PÅ&T-eksperter har oppdaget et nytt botnett BotenaGo. Skadevaren bruker mer enn tretti utnyttelser for å angripe rutere og andre Internet of Things-enheter.

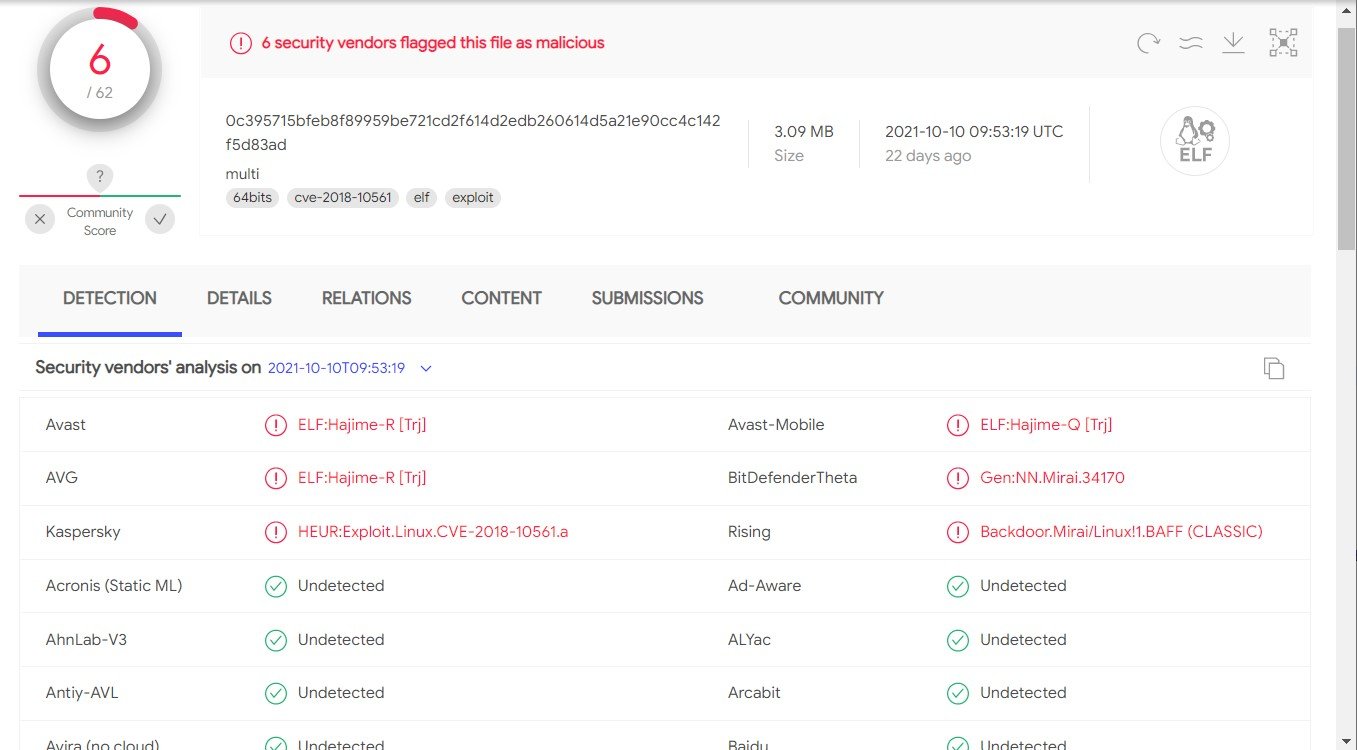

Som navnet tilsier, botnettet er skrevet i Golang (Gå) Språk, som har blitt stadig mer populær blant skadevareutviklere de siste årene. Kun 6 ut av 62 antivirusprodukter på VirusTotal identifisere BotenaGo som skadelig programvare (med noen som identifiserer det som en Mirai variasjon).

The researchers say that BotenaGo bruker 33 utnytter for ulike rutere, modemer og NAS-enheter. Blant dem er det utnyttelser for følgende problemer:

- CVE-2015-2051, CVE-2020-9377, CVE-2016-11021: D-Link rutere;

- CVE-2016-1555, CVE-2017-6077, CVE-2016-6277, CVE-2017-6334: Netgear enheter;

- CVE-2019-19824: Realtek SDK-baserte rutere;

- CVE-2017-18368, CVE-2020-9054: Zyxel rutere og NAS;

- CVE-2020-10987: Telt Produkter;

- CVE-2014-2321: ZTE Modemer;

- CVE-2020-8958: 1GE PÅ.

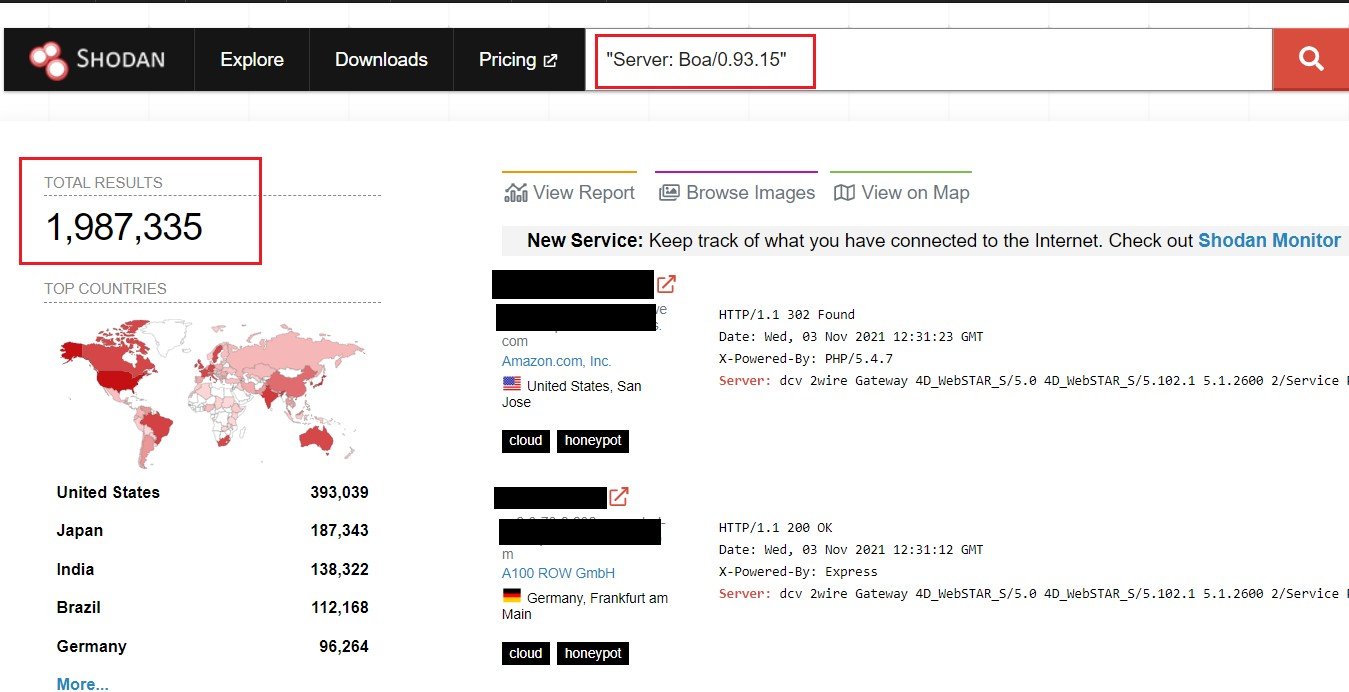

På grunn av så mange bedrifter, malware er i stand til å angripe millioner av enheter. For eksempel, eksperter skriver det, i følge Shodan, den sårbare åpen kildekode Boa-nettserveren alene, hvis støtte allerede er avviklet, brukes fortsatt av mer enn to millioner enheter.

De PÅ&T rapporten sier at skadelig programvare bruker forskjellige lenker for å motta nyttelast, avhengig av enheten som blir angrepet. dessverre, under studiet av skadelig programvare, det var ingen nyttelast på serveren i det hele tatt, så det var ikke mulig å studere dem.

I tillegg, forskerne skriver at de ennå ikke har funnet aktiv kommunikasjon mellom BotenaGo og serveren kontrollert av angriperne. De gir tre mulige forklaringer på dette:

- BotenaGo er bare en del (modul) av et flertrinns modulært angrep, og det er overhodet ikke ansvarlig for å kommunisere med C&C -server.

- BotenaGo er et nytt verktøy som brukes av Mirai-operatører på visse maskiner. Denne teorien støttes av generelle referanser for nyttelast.

- Skadelig programvare er ikke klar for arbeid ennå, og prøven kom ved et uhell inn i nettverket.

La meg minne deg om at jeg også skrev det Rosa botnett er infisert over 1.5 millioner enheter, så godt som det MyKings botnet stjeler kryptovaluta via utklippstavlen.