讓我提醒您,我們還寫道,專家發現

讓我提醒您,我們還寫道,專家發現, 讓我提醒您,我們還寫道,專家發現 (讓我提醒您,我們還寫道,專家發現 & 讓我提醒您,我們還寫道,專家發現 – 讓我提醒您,我們還寫道,專家發現) 讓我提醒您,我們還寫道,專家發現 10,000 設備. 讓我提醒您,我們還寫道,專家發現 400 讓我提醒您,我們還寫道,專家發現, 讓我提醒您,我們還寫道,專家發現, 中國, 讓我提醒您,我們還寫道,專家發現.

根據 報告 清晰, 讓我提醒您,我們還寫道,專家發現-讓我提醒您,我們還寫道,專家發現. 那是, 他們到達 Xenomorph 能夠攔截 SMS 通知並從中提取必要的代碼 沒有惡意代碼,請求用戶最少的權限, 因此,評論者和Google的自動支票很難檢測到任何可疑的東西.

此外, 木馬化的應用程序實際上有效, 提供承諾的功能, 因此,關於它們的評論主要是積極的.

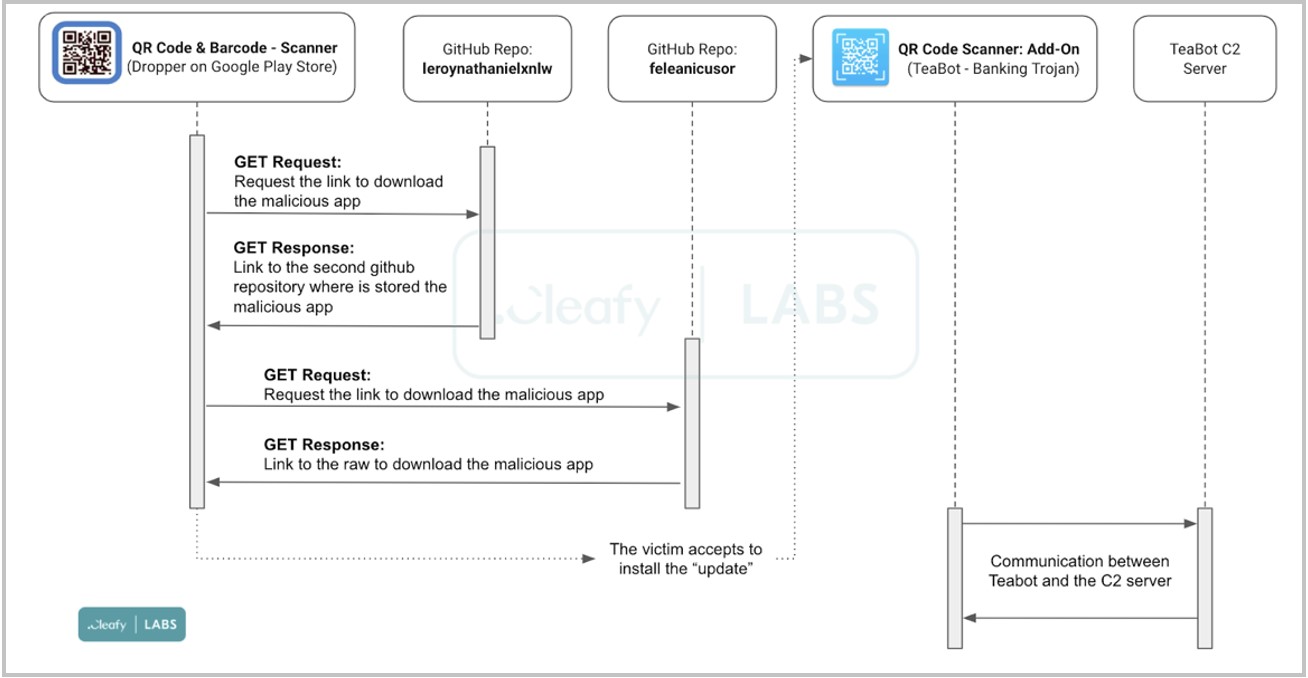

例如, 讓我提醒您,我們還寫道,專家發現 & 條形碼 - 掃描儀 那是在二月發現的, 看起來像是掃描QR碼的常規實用程序. 然而, 安裝後, 該應用通過彈出消息請求更新, 而不是Play商店規則設定的標準過程, 該更新是從外部來源下載的.

專家將這些下載的來源追溯到兩個 GitHub 用戶擁有的存儲庫 半代理 並包含幾個茶具惡意軟件的樣本, 上傳於2月 17, 2022.

攻擊方案

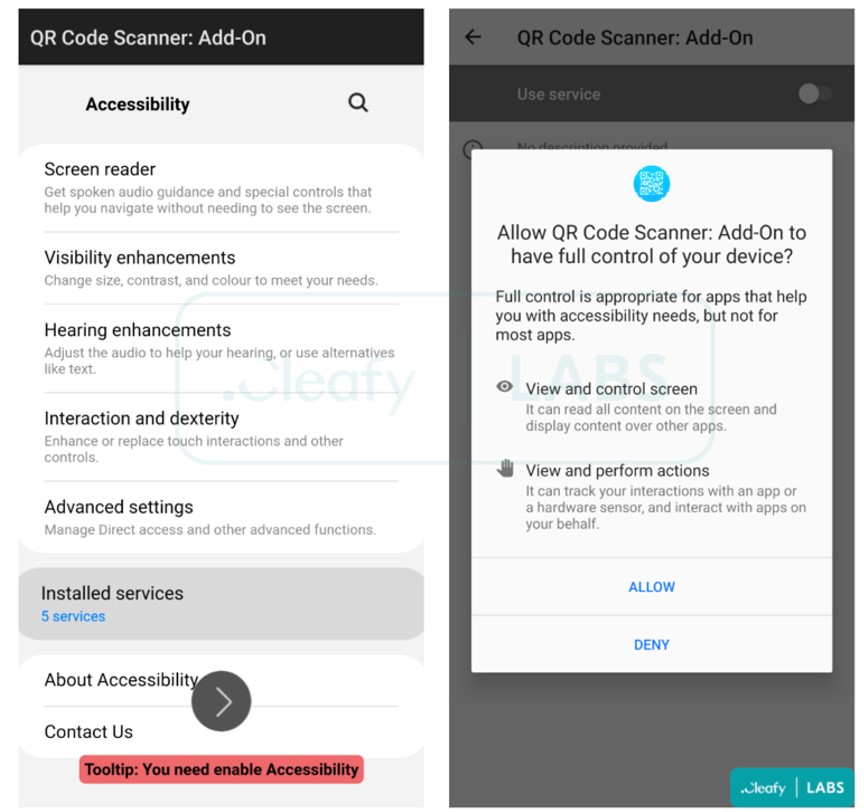

一旦這個 “更新” 已完成, 作為新的QR碼掃描儀,將Teabot下載到受害者的設備上: 附加應用程序. 此應用程序自動啟動並請求使用無障礙服務的權限以執行以下功能:

- 此應用程序自動啟動並請求使用無障礙服務的權限以執行以下功能, 此應用程序自動啟動並請求使用無障礙服務的權限以執行以下功能, 此應用程序自動啟動並請求使用無障礙服務的權限以執行以下功能, 等等;

- 此應用程序自動啟動並請求使用無障礙服務的權限以執行以下功能, 此應用程序自動啟動並請求使用無障礙服務的權限以執行以下功能.

有趣的是, 此應用程序自動啟動並請求使用無障礙服務的權限以執行以下功能, 此應用程序自動啟動並請求使用無障礙服務的權限以執行以下功能 2021 此應用程序自動啟動並請求使用無障礙服務的權限以執行以下功能 此應用程序自動啟動並請求使用無障礙服務的權限以執行以下功能, 此應用程序自動啟動並請求使用無障礙服務的權限以執行以下功能. 現在,Teabot還攻擊了美國的用戶, 並得到了俄羅斯的支持, 斯洛伐克和中文, 那是, 惡意軟件在沒有例外的情況下攻擊任何用戶.

讓我提醒你,我們也寫過 惡意軟件再次滲入 Google Play 商店 請求使用無障礙服務的權利 讓我提醒您,我們還寫道,專家發現, 然後 抽象鴯鶓 Android 惡意軟件“紮根”智能手機並逃避檢測.