XCBG 바이러스

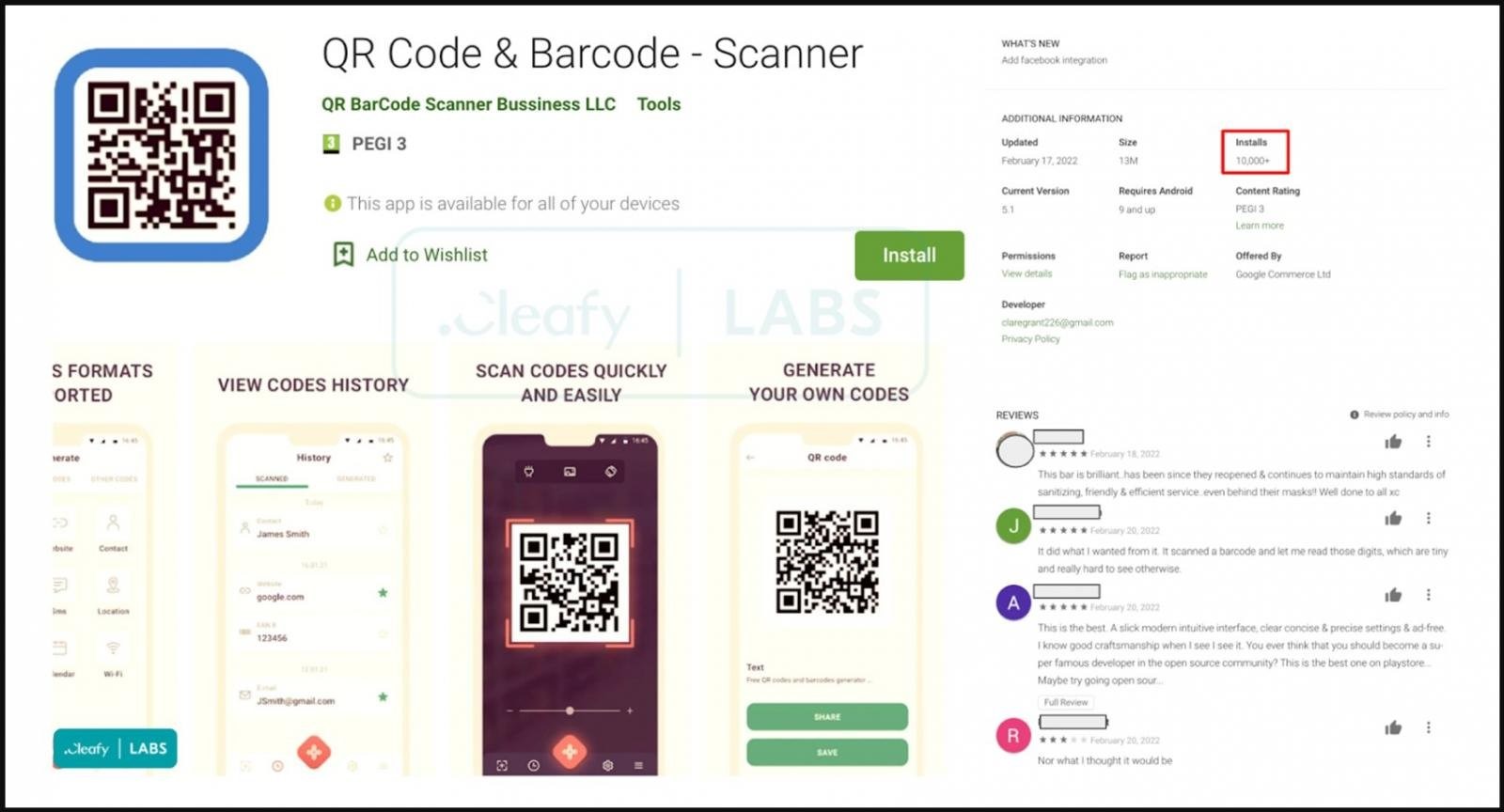

TeaBot 뱅킹 트로이 목마가 Google Play 스토어에서 다시 발견되었습니다., QR 코드 리더 역할을 한 곳 (QR코드 & 바코드 – 스캐너) 이상으로 확산되었습니다. 10,000 장치. 이 악성코드는 다음 이상의 사용자를 표적으로 삼습니다. 400 은행 및 금융 애플리케이션, 러시아 출신도 포함, Android 악성코드 Roaming Mantis는 악성코드 및 피싱 공격을 사용하여 독일 및 프랑스의 Android 및 iPhone 사용자를 대상으로 합니다., 그리고 미국.

에 따르면 보고하다 클리피, Craftsart 만화 사진 도구에는-감염된 애플리케이션은 드롭퍼 역할을 합니다.. 그건, 그들은 도착한다 Xenomorph는 SMS 알림을 가로채서 필요한 코드를 추출할 수 있습니다. 악성 코드 없이 사용자에게 최소한의 권한을 요청합니다., 따라서 리뷰어와 Google의 자동 검사에서 의심스러운 항목을 발견하기 어렵습니다..

게다가, 트로이 목마에 감염된 응용 프로그램은 실제로 작동합니다, 약속된 기능 제공, 그래서 그들에 대한 리뷰는 대부분 긍정적입니다.

예를 들면, QR코드 & 바코드 – 스캐너 그건 2월에 발견됐어, QR 코드를 스캔하는 일반 유틸리티처럼 보임. 하나, 일단 설치되면, 앱이 팝업 메시지를 통해 업데이트를 요청했습니다., Play 스토어 규칙에서 정한 표준 절차 대신, 업데이트가 외부 소스에서 다운로드되었습니다..

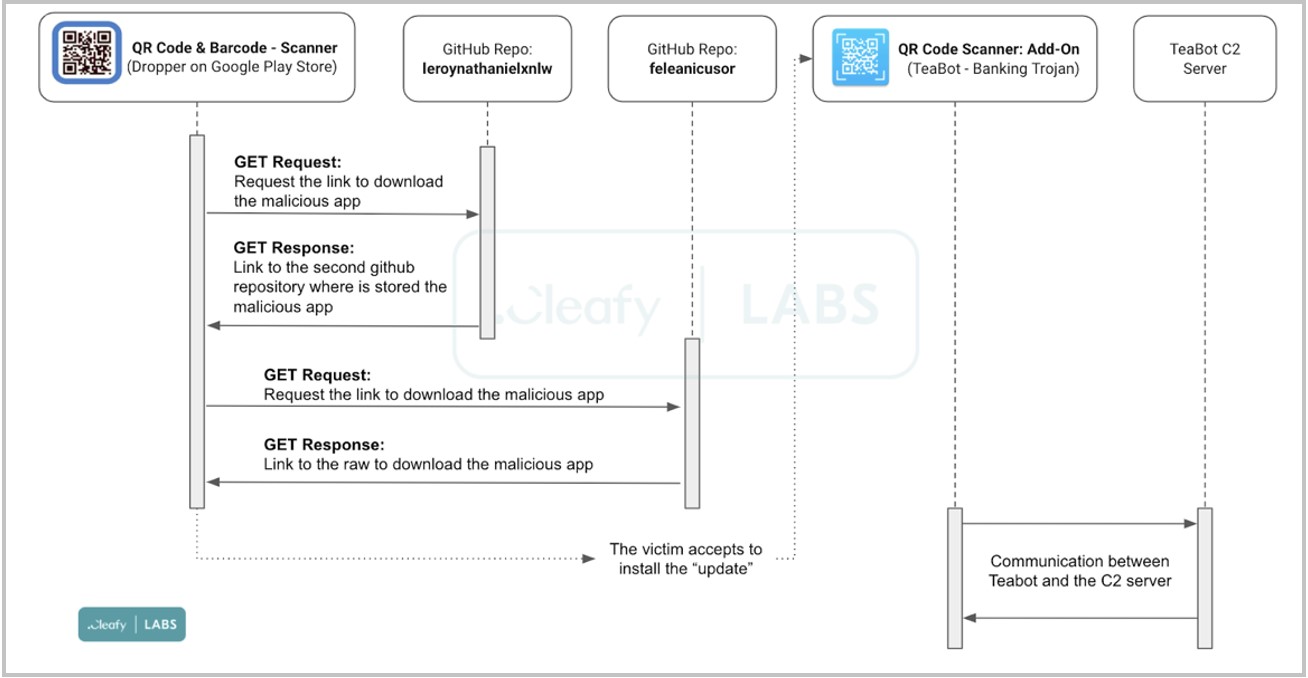

전문가들은 이러한 다운로드의 출처를 두 곳으로 추적했습니다. 깃허브 사용자가 소유한 저장소 펠라니쿠스 TeaBot 악성 코드의 여러 샘플이 포함되어 있습니다., 2월에 업로드됨 17, 2022.

공격 계획

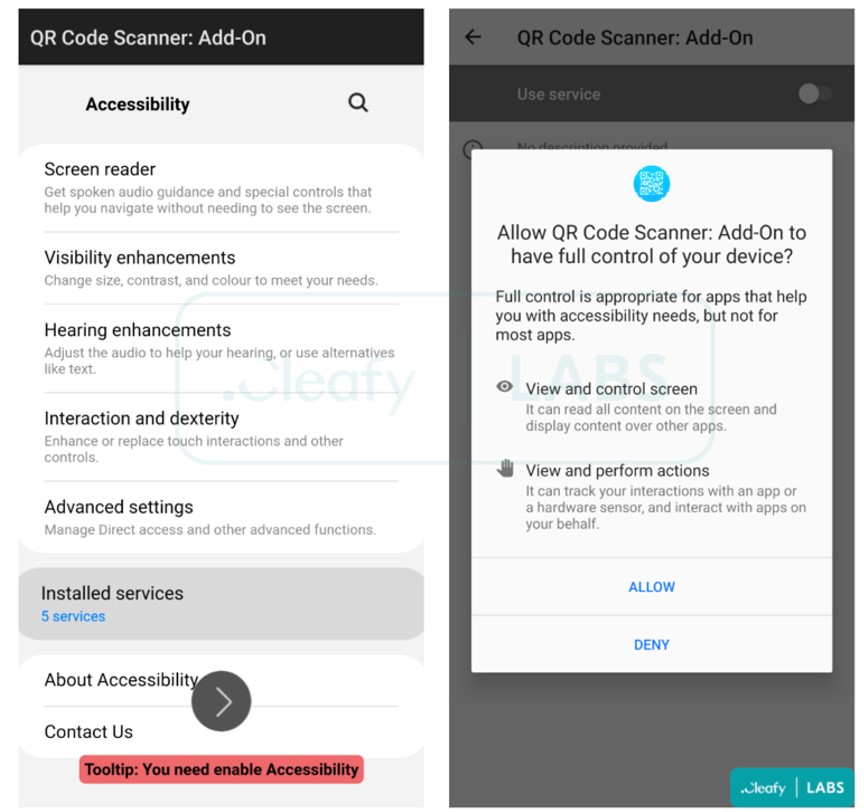

일단 이것 “업데이트” 완료되었습니다, TeaBot은 새로운 QR 코드 스캐너로 피해자의 기기에 다운로드됩니다.: 애드온 애플리케이션. 이 애플리케이션은 자동으로 시작되며 다음 기능을 수행하기 위해 접근성 서비스를 사용할 수 있는 권한을 요청합니다.:

- 장치 화면을 보고 로그인 자격 증명을 표시하는 스크린샷을 만듭니다., 이중 인증 코드, SMS 내용, 등등;

- 백그라운드에서 악성코드에 대한 추가 권한 자동 부여, 사용자 개입이 필요하지 않은 것.

재미있게, 이전 버전의 TeaBot, 1월에 발견됨 2021 그리고 공부한 비트디펜더, 피해자가 미국에 있다는 것을 발견하면 퇴장. 이제 TeaBot은 미국 사용자도 공격합니다, 러시아어에 대한 지원도 받았습니다., 슬로바키아어와 중국어, 그건, 악성 코드는 예외 없이 모든 사용자를 공격합니다..

우리도 그렇게 썼다는 것을 상기시켜 드리겠습니다. Craftsart 만화 사진 도구에는 Craftsart 만화 사진 도구에는 Craftsart 만화 사진 도구에는, 그리고 그 초록에뮤 Android 악성코드는 스마트폰을 "루트"하고 탐지를 회피합니다..