Phần mềm độc hại JavaScript mới RATDispenser được sử dụng để phân phối RAT

Các chuyên gia bảo mật tại HP đã phát hiện ra một phần mềm độc hại JavaScript mới có tên RATDispenser. Phần mềm độc hại được sử dụng như một công cụ nhỏ giọt: để lây nhiễm vào hệ thống và sau đó triển khai Trojan truy cập từ xa (CON CHUỘT).

Theo các chuyên gia, RATDispenser đã lan truyền hơn ba tháng qua email spam có tệp đính kèm độc hại.

Các tệp này sử dụng thủ thuật mở rộng kép cổ điển (tên tệp.txt.js): chúng giả vờ là các tập tin văn bản, nhưng khi mở ra, họ chạy mã JavaScript.

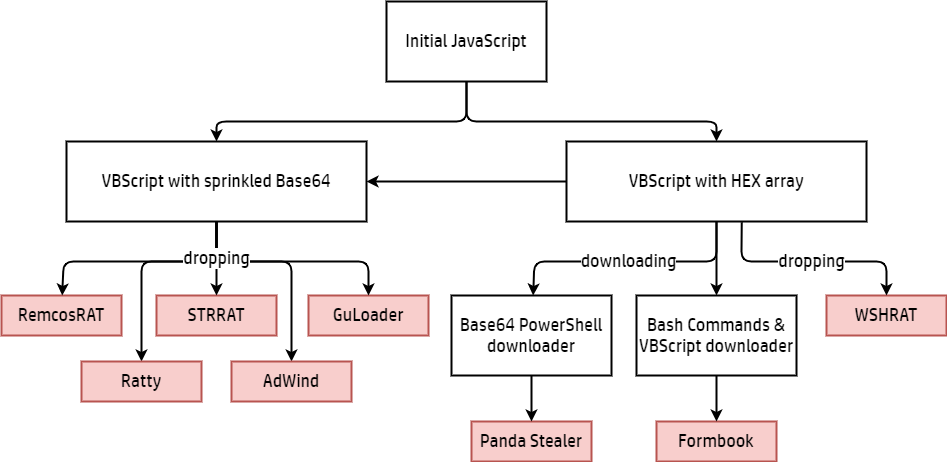

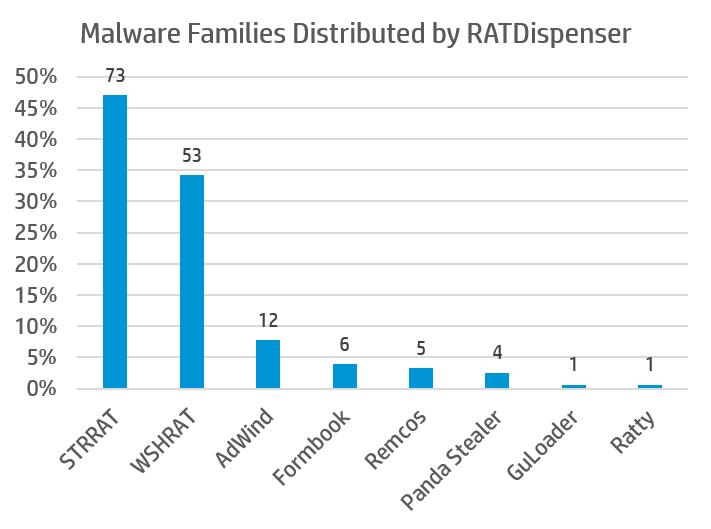

Nếu người dùng khởi chạy một tập tin như vậy, phần mềm độc hại RATDispenser tự giải mã và khởi chạy một VBScript độc lập, sau đó cài đặt Trojan truy cập từ xa trên thiết bị bị nhiễm. Trong ba tháng qua, phần mềm độc hại đã được sử dụng để phát tán ít nhất tám RAT khác nhau, bao gồm CHIẾN LƯỢC, WSHAT, AdWind, Sổ mẫu, Remcos, Kẻ trộm gấu trúc, GuLoader Và Chuột.

Thú vị nhất trong số đó là Panda Stealer. Dòng phần mềm độc hại mới này, lần đầu tiên được nhìn thấy vào tháng Tư 2021, nhắm mục tiêu ví tiền điện tử. Tất cả các mẫu Panda Stealer được các nhà nghiên cứu của Hewlett Packard phân tích đều là các biến thể không có tệp, tải xuống trọng tải bổ sung từ trang lưu trữ văn bản dán.ee.

Hãy để tôi nhắc bạn rằng chúng ta cũng đã nói về thực tế là Mới BotenGo Sử dụng Botnet 33 Khai thác chống lại các thiết bị IoT.