Nowe złośliwe oprogramowanie JavaScript RATDispenser wykorzystywane do dystrybucji RAT

Eksperci ds. bezpieczeństwa w HP odkrył nowe złośliwe oprogramowanie JavaScript o nazwie RATDispenser. Złośliwe oprogramowanie jest używane jako dropper: do infekowania systemów, a następnie wdrażania trojanów zdalnego dostępu (SZCZUR).

Według ekspertów, RATDozownik rozprzestrzenia się od ponad trzech miesięcy za pośrednictwem wiadomości spamowych ze złośliwymi załącznikami.

Te pliki wykorzystują klasyczną sztuczkę z podwójnym rozszerzeniem (nazwapliku.txt.js): udają pliki tekstowe, ale po otwarciu, uruchamiają kod JavaScript.

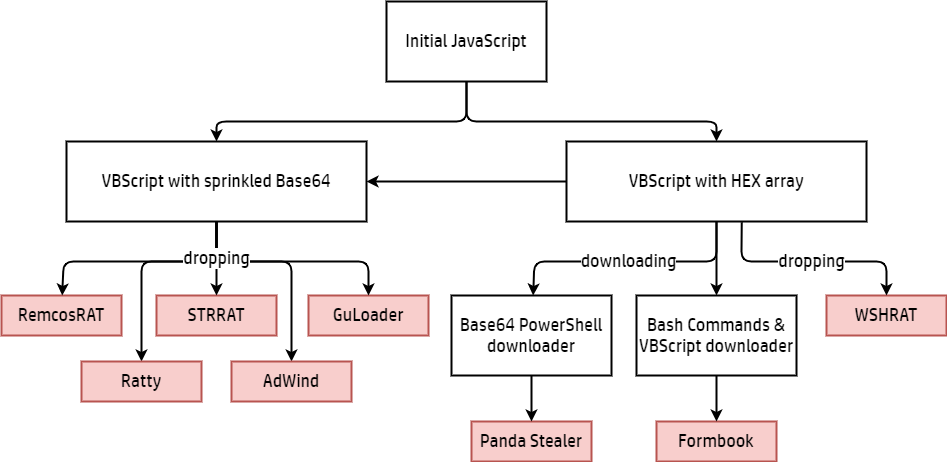

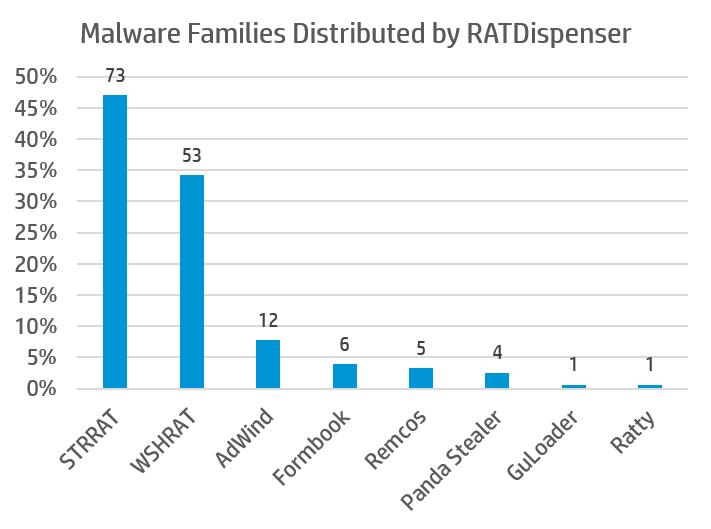

Jeśli użytkownik uruchomi taki plik, złośliwe oprogramowanie RATDispenser dekoduje się i uruchamia samodzielny VBScript, który następnie instaluje trojana zdalnego dostępu na zainfekowanym urządzeniu. W ciągu ostatnich trzech miesięcy, złośliwe oprogramowanie zostało wykorzystane do rozprzestrzeniania co najmniej ośmiu różnych RAT, łącznie z STRAT, WSHRAT, AdWind, Formbook, remcos, Złodziej Pand, GuLoader i Roziskrzony.

Najciekawszy z nich to Panda Stealer. Ta nowa rodzina złośliwego oprogramowania, pierwszy raz widziany w kwietniu 2021, celuje w portfele kryptowalut. Wszystkie próbki Panda Stealer przeanalizowane przez badaczy Hewlett Packard były wariantami bezplikowymi, które pobierały dodatkowy ładunek z witryny przechowywania tekstu paste.ee.

Przypomnę, że rozmawialiśmy też o tym, że Nowy Botena Go Zastosowania botnetów 33 Exploity przeciwko urządzeniom IoT.