Na novo odkrita vohunska programska oprema PhoneSpy je že okužena 1000 telefoni

Več kot 1,000 Naprave Android so bile okužene z novo vohunsko programsko opremo PhoneSpy, ki skrivaj snema zvok in video v realnem času, ukrade datoteke in izvede veliko drugih dejanj vohunske programske opreme, glede na v Zimperium. Zlonamerna programska oprema je namenjena predvsem južnokorejskim uporabnikom.

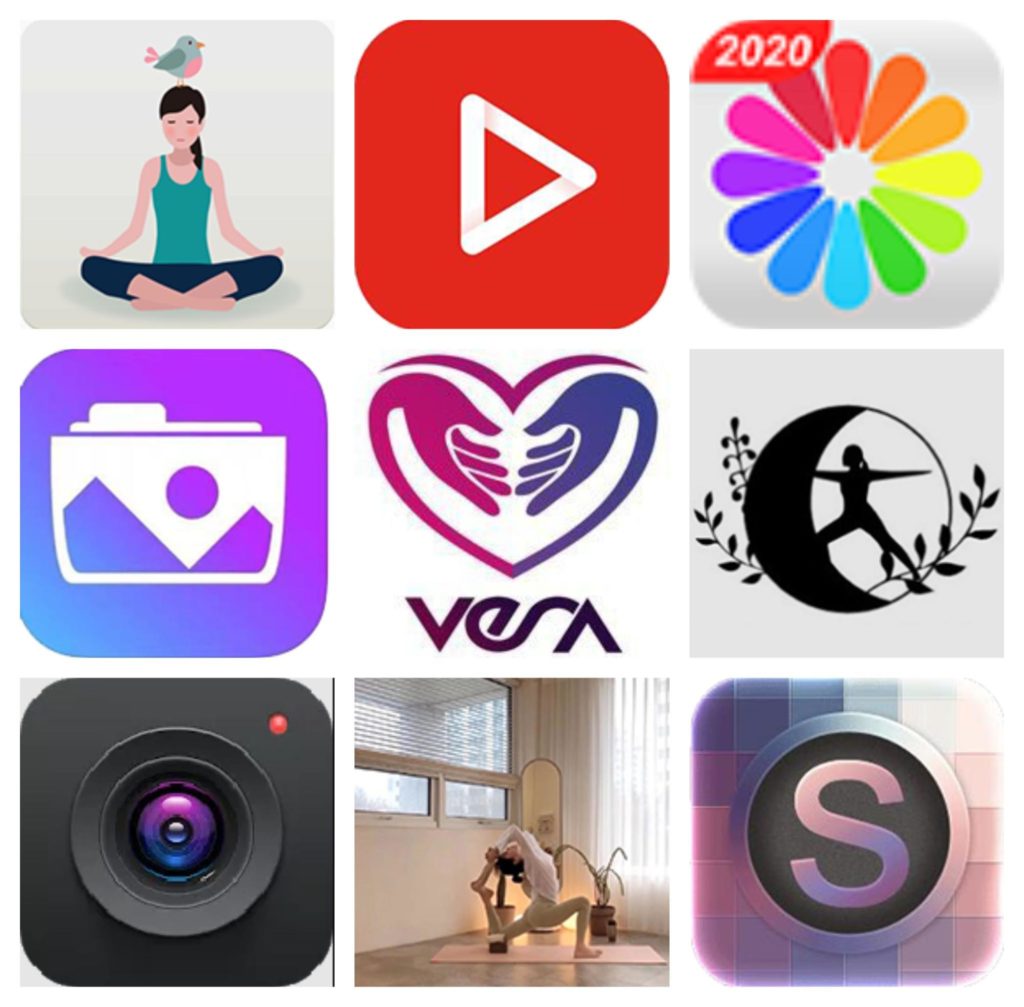

Skupaj, so ugotovili raziskovalci 23 aplikacije, ki so uporabnikom na skrivaj namestile vohunsko programsko opremo’ naprave. Med njimi je bila aplikacija Yoga companion, Messenger Kakao Talk, brskalnik galerije slik, orodje za urejanje fotografij in več.

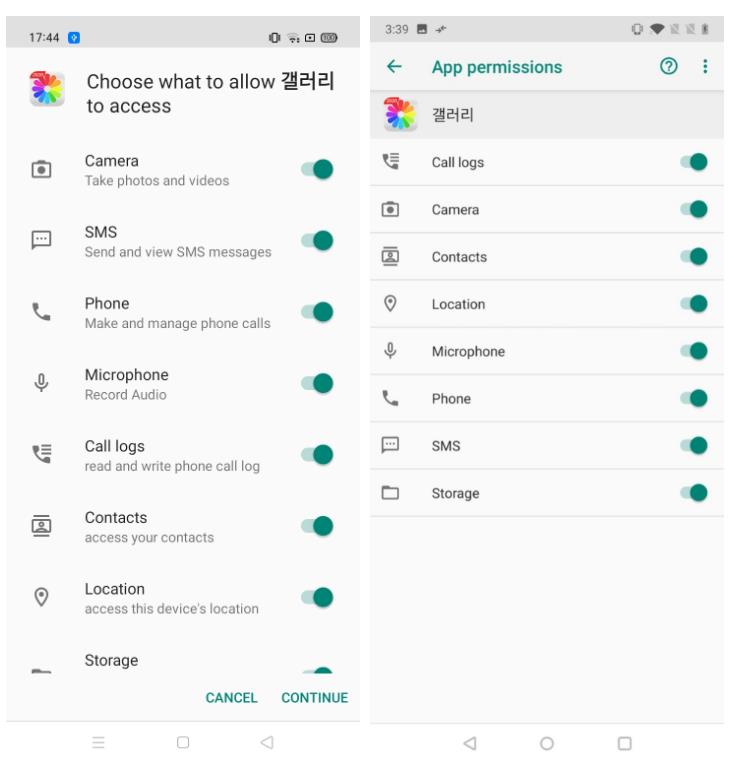

Med namestitvijo, takšne aplikacije zahtevajo od žrtve številna dovoljenja, ampak to je edina stvar, ki lahko pri uporabniku vzbudi sum – drugače, PhoneSpy se obnaša prikrito.

Zlonamerna programska oprema zahteva dovoljenja

simperij strokovnjaki niso našli nobenih dokazov, da so okužene aplikacije na voljo na Google Play ali druge trgovine z aplikacijami. Zato, sumijo, da se PhoneSpy širi s preusmeritvijo prometa ali socialnim inženiringom.

Okužene aplikacije

Vohunska programska oprema je vgrajena v takšne aplikacije in ponuja široko paleto funkcij in vohunskih funkcij. V bistvu, PhoneSpy deluje kot trojanec za oddaljeni dostop (PODGANA) ki sprejema in izvaja ukaze svojih operaterjev za zbiranje in krajo podatkov in več. torej, PhoneSpy lahko:

- zbrati celoten seznam nameščenih aplikacij;

- krajo poverilnic z lažnim predstavljanjem (zlonamerna programska oprema ima predloge za Facebook, Instagram, kakav, in Google);

- ukrasti slike;

- sledenje lokaciji prek GPS-a;

- ukrasti SMS sporočila;

- ukrasti telefonske kontakte;

- ukrasti dnevnike klicev;

- snemanje zvoka v realnem času;

- snemajte video v realnem času s sprednjo in zadnjo kamero naprave;

- dostop do kamere za fotografiranje s sprednjo in zadnjo kamero;

- pošlji SMS na telefonsko številko, ki jo nadzira napadalec, z besedilom, ki ga nadzira napadalec;

- pridobivanje informacij o napravi (IMEI, znamka, ime naprave, različica Android);

- skrijete svojo prisotnost v sistemu tako, da skrijete svojo ikono.

Naj vas spomnim, da smo tudi to pisali Windows izkorišča in DevilsEye vohunska programska oprema je povezana z izraelskim podjetjem Candiru.